セキュリティ

- セキュリティ

MiniUPnP のスタック破壊保護対策(SSP)の回避

本稿は 2016年1月27日に Talos Group のブログに投稿された「Bypassing MiniUPnP Stack Smashing Protection」の抄訳です。 この記事は、Aleksandar Nikolic、Warren Mercer、Jaeson…

続きを読む

- セキュリティ

高度な脅威に対する継続的分析によりリーダーシップを維持

この記事は、シスコ セキュリティ テクノロジー グループのプリンシパル エンジニアである Jason Brvenik によるブログ「Continuous Analysis Yields Continuous Leadership Against Advanced Threats」(2015/8/5)の抄訳です。 今日の組織は、サイバー セキュリティや IT インフラの拡大など、多くの課題に直面しています。 その背景には、マルウェアによる攻撃の増加と高度化に加え、モビリティ、BYOD、IoT、およびクラウド サービスの急増に伴う、ネットワークへの侵入ポイントの増加があります。 このような状況で脅威に対処する最も効果的な方法は、継続的な分析とレトロスペクティブな保護を提供するセキュリティであるとシスコは考えます。これは、拡張されたネットワークのあらゆる攻撃ベクトルを対象とします。 AMP Everywhere というコンセプトの下に、セキュリティは、昨今の高度な脅威とともに大きな広がりを見せています。継続的な分析とレトロスペクティブな保護により、脅威検出までの時間が短縮されます。 シスコ製品は第三者機関である NSS Labs によって 2

続きを読む

- セキュリティ

注目の脅威:SSHPsychos

本稿は 2015年4月9日に Talos Group のブログに投稿された「Threat Spotlight: SSHPsychos」の抄訳です。 <img class="aligncenter wp-image-167199 size-large"…

続きを読む

- セキュリティ

シスコが Network Time Protocol デーモン(ntpd)の複数の脆弱性を特定

シスコは、お客様が使用している製品やサービス全体のセキュリティ向上に取り組んでいます。この取り組みの一貫として、シスコ製品に使用されているソフトウェア コンポーネントのセキュリティを評価しています。オープン ソース ソフトウェアは多くのシスコ製品で重要な役割を担っており、特に、ハートブリードや Shellshock などの重大な脆弱性が見つかっていることからも、そのソフトウェア コンポーネントのセキュリティを確保することは不可欠です。 2014 年 4 月、発覚したハートブリードへの対応策として Linux Foundation の主導により、Core Infrastructure Initiative が設立されました。その目的は、インターネットで広く使用されているオープン ソース プロジェクトのセキュリティを確保することにあります。シスコは、Linux Foundation Core Infrastructure Initiative(CII)の Steering Group メンバーとして、Network Time Protocol デーモン(ntpd)のセキュリティ上の欠陥を評価することで…

続きを読む

- セキュリティ

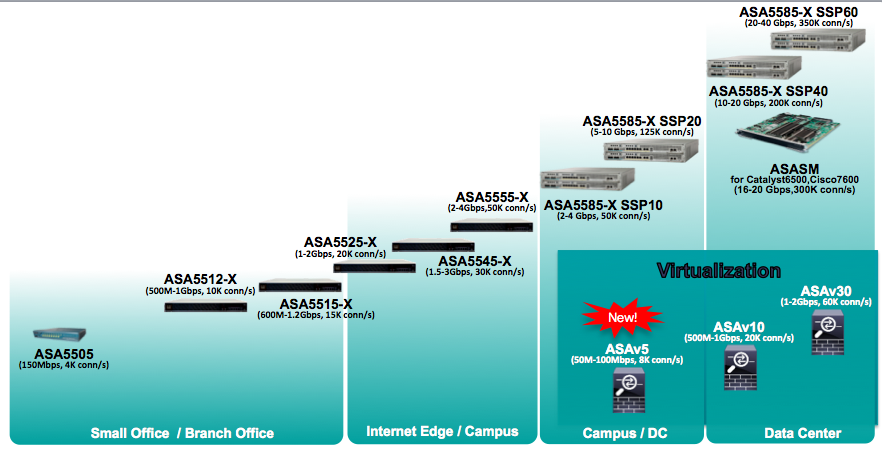

1Tbps Ready!! 大型セキュリティアプライアンスの登場

現在、シスコのネットワーク セキュリティ製品は、ベーシックファイアウォール & VPN 接続にフォーカスした Cisco ASA シリーズと、次世代 IPS(NGIPS: 侵入防御システム)や次世代ファイアウォール(NGFW)、および高度なマルウェア対策 (AMP: Advanced Malware Protection)にフォーカスした Cisco FirePOWER シリーズが、ラインナップの中心になっています。このなかには統合型アプライアンスもあり、中小規模から大規模モデルまで、幅広く揃えて販売しております。 この夏、これまでのラインナップを超える、更なる上位モデルを発売します。それが Cisco Firepower 9300 です。 Cisco Firepower 9300 は、以下の特長を持つ、シスコのネットワークセキュリティ製品の最上位モデルです。 Cisco ASA / NGIPS

続きを読む

- セキュリティ

中小規模ネットワークに最新の脅威対策を:Cisco ASA 5506X/5508X/5516X シリーズの販売開始

統合セキュリティ アプライアンス Cisco ASA シリーズに、新しいプラットフォーム Cisco ASA 5506X/5508X/5516X が追加されました。現行の製品ラインナップの中では最もローエンドな製品群に位置づけられ、中小規模ネットワークの保護に適しています。 なかでも ASA 5506X は 最も小さく、非常に廉価なモデルです。ファンレスのデスクトップサイズで、企業の支店や SOHO などの小規模オフィス内の設置に適しています。 ご覧の通りとても小さいのですが、上位の ASA シリーズと同等の機能を搭載しています。 特に、標準搭載されている FirePOWER Services モジュールでは、アプリケーション制御、業界標準の次世代 IDS/IPS 機能、高度なマルウェア防御など、最新の脅威対策機能をご利用いただくことができます。オープンソースの snort をベースとした IPS/IDS 機能では日々される脆弱性への即時対応、マルウェア対策ではクラウド連携により新規マルウェアへの対策が可能であり、最小限の導入コストでセキュリティレベルを大幅に強化します。

続きを読む

- セキュリティ

ネットワーク アクセス コントロール(NAC)の変化

この記事は、シスコのセキュリティ担当マーケティング マネージャ Dave D’Aprile によるブログ「Network Access Control Sure Isn’t What It Used to Be…」(2014/12/23)を意訳したものです。 今、このブログ記事をノート パソコンやデスクトップ コンピュータ以外のデバイスで読まれている方がいらっしゃるのではないでしょうか。そして、おそらくそのデバイスは仕事のメールや機密文書の確認などという仕事用、そして、携帯ゲームやソーシャル メディアなどを利用するというプライベート用の両方に使ってはいませんか。 このような使い方をしている人は少なくありません。今では、スマートフォンやタブレットを使用して社内ネットワークや社外ネットワーク(コーヒー ショップのゲスト ネットワークなど)に接続して仕事をしている人をあらゆる場所で見かけます。これは IT 部門の観点から見ると、「エンタープライズ ネットワーク」で管理する対象の範囲が、社内イントラネットにアクセスするユーザのみに限らず、さまざまな場所や方法でログイン可能な「拡張されたネットワーク」から企業データににアクセスするユーザにまで広がったことを意味します。 「攻撃対象範囲(Attack Surface)」が広がり、攻撃を受けるリスクが高まっていることから、アクセス コントロールやセキュリティへの取り組みは大きな転換を迫られています。従来のネットワーク アクセス コントロール(NAC)は複雑で、導入に手間がかかりましたが、イントラネットやデバイス調達を IT

続きを読む

- セキュリティ

ボリューム ライセンスを装うトロイの木馬、企業ユーザをターゲットにサンドボックスを無力化

この記事は、シスコの Managed Threat Defense(MTD)オペレーションのシニア マネージャーである Martin Nystrom によるブログ「Fake Volume License Trojan Targets Corporate Users and Evades Sandboxes」(2015/2/9)を意訳したものです。 2 週間前、Cisco Managed Threat Defense (MTD)サービスの複数のお客様が、Microsoft ボリューム ライセンス サービス センター(VLSC)から送信されたように見える、1 通の電子メールを受け取りました。これは次のような電子メールで、Microsoft から送信される電子メールに非常によく似ています。また、受取人の名前が入った挨拶文と、ボリューム ライセンス

続きを読む

- セキュリティ

Cisco ASAv の General Availability

2014年5月、Cisco ASAv がリリースされました。ASAv とは、10年以上の販売実績がある Cisco ASA シリーズの、完全な仮想マシン版であり、ベーシックなファイアウォールや VPN コンセントレータとして動作が可能な製品です。この ASAv がどのようなものかは、以前のブログ記事で紹介しましたが、その後、ACI のコントローラである Cisco APIC…

続きを読む

- セキュリティ

近年のマルウェア事情とレトロスペクティブ セキュリティ

近年、APT(Advanced Persistent Threat:ターゲット型攻撃)に代表される様々な攻撃が話題になっています。しかし、その脅威の本質を理解しているでしょうか? Q: 何故、執拗に攻撃が行われるのか? この疑問に対する回答を知ることで、対策の重要性と対策ソリューションの選択基準が見えてきます。実際、答えは簡単です。 A: 儲かるから APT の被害を被る企業は、次のような重要な情報資産を社内に持っています。 顧客情報 開発情報 新製品のアイデア 入札金額 マーケティング情報 現在、これらの情報を盗みだして売買する仕組み(システム)が存在しています。ブラック マーケットと呼ばれる非合法集団が、お金になる情報を売買しています。 このブラック マーケットは、ここ 10 年で飛躍的な広がりを見せています。元々は個人のクレジットカード情報や銀行の情報を、パソコンやアプリケーションの脆弱性を使って盗み出していましたが、ここで使われた悪いテクノロジー(ハッキング テクニック)が企業への攻撃に利用されるようになっています。つまり、個人の情報を使用して儲けていたブラック マーケットの住人は、より高額で取引される企業情報の収集にシフトしてきているのです。 個人情報を使って儲ける手法もこの数年でだいぶ変化してきました。以前、高額な請求や不正使用の兆候があると、クレジットカード会社から連絡が来るというケースがありました。犯人は、盗み出したカード情報を使用して高額な商品を購入し、購入した物品を転売することで利益を上げていました。しかし、このような方法でカード情報を使用すると、すぐにカード会社が見つけてしまいます。そこで、1つのカード情報から毎月少額の決済(数百円程度)を行う手口が横行するようになりました。一人あたりの被害額は数百円ですし、きちんとカード会社の明細をチェックしていなければ、数百円の請求を見逃す人もいるでしょう。ここで考えてみてください。一人数百円でもクレジットカードが 1,000 万枚あったらどうでしょう。 300円 × 1000万枚=30億円 一人あたりの被害額は

続きを読む