-

アプリケーションに内在するセキュリティリスクが一目でわかるTetrationのSecurity Dashboard

セキュリティサーバがセキュリティ的にどのような状況に置かれているのかを知ることはアプリケーションセキュリティを考える上で非常に重要です。状況を把握できなければそもそもリスクに対する対策の立てようがありません。Tetrationの”SECURITY DASHBOARD”はサーバが内包しているセキュリティリスクを視覚的かつ直感的に把握することができるダッシュボード機能です。

続きを読む -

ネットワークのトラストの基点 – トラストアンカーモジュール

セキュリティ日本でもついに5Gの商用サービスが開始されました。 今後サービスエリアが拡張されいよいよ本格的な5Gの時代に突入していきます。同時に、ローカル5Gとして、通信事業者以外の組織が5Gの設備を所有して個別のモバイルネットワークを構築することもいくつかのプレスリリースで表明され始めました。このようなモバイルを前提としたネットワークの活用が広がり、多種多様な機器が接続される環境において、重要な視点が、システムの基本的な特性としての「トラスト(=信頼)」をどう維持していくかということです。このシスコの実装の鍵となる、ルータ・スイッチの多くの製品に実装されているトラストアンカーモジュールについて説明します。

続きを読む -

Umbrella SWGプロキシ認証でのポリシー制御とDuo Security の多要素認証で安全なリモートワーク

セキュリティリモートワークやクラウドアプリケーション利用が増加し、ファイアウォールなどの境界セキュリティで守られた環境から、在宅勤務等で直接インターネットへのアクセスを行う状況が増えています。 こうしたリモートワークの需要が高まる中で不正サイトへ誘導するサイバー攻撃によって、クレデンシャルの漏洩や不正アクセスの被害が増えており、リモートワークでのセキュリティ対策が急務となっております。 今回は、Duoシリーズ第3回目としてUmbrella プロキシ認証でSAMLを使い、Duo Securityとの連携により認証時に多要素認証を組み合わせた安全なリモートワークを提供するためのUmbrellaとDuo Securityの設定方法を紹介させていただきます。

続きを読む -

Tetration OpenAPIで何ができる?? ~Policy作成編~

セキュリティAPI経由でポリシーを作成する「Policy作成編」 前回に引き続きTetration OpenAPIのご紹介です。今回はAPI経由でポリシーを作成する「Policy作成編」になります。 API経由でのポリシーの作成にはまずTetrationにおけるポリシー管理とセグメンテーションの概念を理解する必要があります。Tetrationにおけるポリシーの定義は全てこちらの様式で行います。

続きを読む -

製品アップデート:Duo Trust Monitor(ベータ版)を使用した行動分析とセキュリティ対策

セキュリティDuo は、複数のトラスト制御を設けてすべてのアクセス試行を評価することで、従業員によるアクセスを保護します。まず、市場をリードする Duo の多要素認証ソリューションは、ユーザの本人確認を行うことで、最も一般的な攻撃ベクトルである「クレデンシャル盗難」から保護します。さらにアクセスデバイスのセキュリティ態勢を評価し、エンドポイントがセキュリティ基準を満たしているかを確認します。Duo の認証では、柔軟できめ細かいアクセスポリシーエンジンが使用されます。これにより、重要な企業リソースへのアクセス権を最小限のユーザに限定できます。こうしたトラスト制御をさらに拡張してユーザとデバイスの行動や動作も監視できるように、Duo Trust Monitor のベータ版を公開しました。

続きを読む -

Tetration OpenAPIで何ができる?? ~Policy Analysis編~

セキュリティ今回は以前のブログ『Tetrationでポリシーのコンプライアンスチェック』で取り上げたPolicy Analysis機能をOpenAPI経由で利用する方法をご紹介したいと思います。 OpenAPIを利用するにあたって必要となる準備については前回ブログ『Tetration OpenAPIで何ができる??~準備編~』をご参照ください。 以前のブログでもお話しした通りOpenAPIは機能毎にAPIエンドポイントがそれぞれ用意されています。Policy Analysis用のAPIエンドポイントは主に2つあります。

続きを読む -

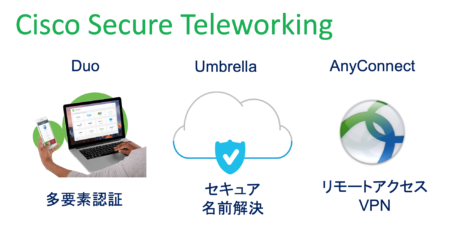

セキュアなテレワークの無料トライアル拡張

セキュリティ現在、多くの人々にリモートワークが必要になっています。シスコはリモートワークに有効な3つのセキュリティテクノロジ(Umbrella, Duo, AnyConnect)を一定期間追加料金なしで、追加ライセンスと利用ユーザの拡大を提供することで、セキュアなテレワーキングをご利用いただけるようトライアルオファーを拡大しました。

続きを読む -

Hardening Project 2020 Business Objective @名護 参加レポート

セキュリティシスコでは2016年よりスポンサーとして参画している“Hardening Project”。「衛る技術」の価値を最大化することを目指すセキュリティのプロジェクトです。競技者は 8〜9 名ほどのチームで架空の EC サイトを運用し、運営チーム扮するサイバー攻撃集団からの洗練された攻撃を防ぎつつビジネスの最大化を目指して競い合います。今大会も多くのチームからご用命いただき、Firepower Theat Defense や AMP for Endpointsへの称賛だけでなく、親身になった相談対応に対し、お褒めの言葉を頂戴することができました。この場をお借りしまして御礼を申し上げます。

続きを読む -

5G-シスコが考えるサービスプロバイダー E2E アーキテクチャ 第9章 5G時代のトラスト・サイバーセキュリティ (2)

サービスプロバイダー第 9 章第 2 回目の今回は、セグメンテーションや可視化と言った具体的なセキュリティ方法論、そして「ゼロトラスト」アーキテクチャについて記述します。

続きを読む -

5G-シスコが考えるサービスプロバイダー E2E アーキテクチャ 第9章 5G時代のトラスト・サイバーセキュリティ (1)

サービスプロバイダー第 9 章では、5G 時代のトラスト・サイバーセキュリティについて記述します。前半では、「トラスト」を保証するための方式と技術、そして 5G アーキテクチャにおけるセキュリティ考慮点について述べます。セキュリティバイデザインや、企業システムと通信事業者の融合についても触れます。

続きを読む