-

Crypt0l0cker(TorrentLocker)

セキュリティランサムウェアは引き続きインターネットの疫病神となっており、過去数年間で最も著しい成長を見せるマルウェア ファミリとしての地位を今も維持しています。この記事では、悪名高い Crypt0l0cker(別名 TorrentLocker または Teerac)ランサムウェアの、最近確認されたキャンペーンに関する技術的詳細を説明します。

続きを読む -

-

Cerber スパム:すべての原因は ToR に

セキュリティTalos では電子メール ベースのマルウェアを分析し続けており、攻撃パターンの変化や、進化を続ける新しい手口について常に注視しています。最近では、Google と Tor2Web プロキシを悪用し、ランサムウェアの亜種である「Cerber 5.0.1」を拡散させるという新たな攻撃手口を検出しました。

続きを読む -

パンプキン スパイスの効いた Locky

セキュリティこれまで登場した暗号化ファイルの拡張子には、.locky、.odin、そして .zepto がありましたが、最悪なことに .shit を暗号化ファイル拡張子として使用する Locky が登場しました。

続きを読む -

MBRFilter で、もう触れさせない!

セキュリティMBRFilter は、感染の過程でマルウェアによって簡単に無効化されたり、削除されたりしないように、簡単に削除できない構造になっています。

続きを読む -

LockyDump – 君たちの構成は全ていただいた

セキュリティLocky は 2016 年 2 月の出現以来、進化し続けており、拡散方法やさまざまなマルウェア自体の特性の変化によって、追跡が困難になっています。

続きを読む -

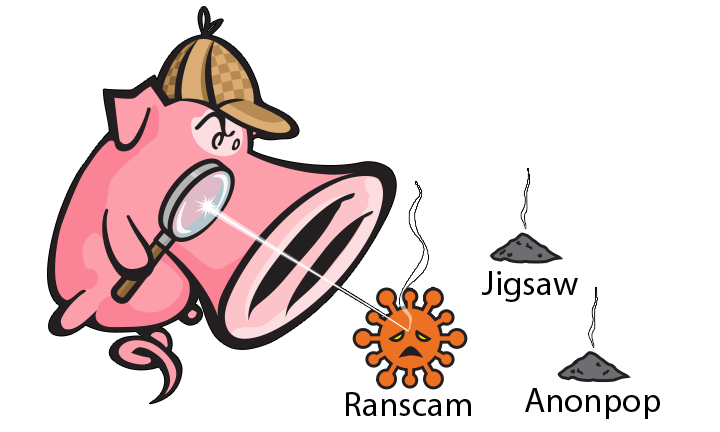

ランサムウェア:OpSec が難しいせいか

セキュリティこのブログは、Edmund Brumaghin 並びに Warren Mercer が執筆しました <h3 style="padding: 20px 0px…

続きを読む -

-

点と点を結ぶことでクライムウェアの再編が明らかに

セキュリティ投稿者:Nick Biasini 6 月の 3 週間ほどにわたって、脅威の状況に変化がありました。いくつもの重大な脅威が姿を消し、これまでにない再編が起こりました。3 週間という短い期間ではありましたが、インターネットは安全な場所になりました。今日に至るまで Angler エクスプロイト キットが再び現れることはなく、脅威の状況は恒久的に変わってしまったかのように見えます。この投稿では、Lurk と呼ばれるバンキング トロージャンに至る一連のつながりと、クライムウェアとの広範な結びつきを持つ登録アカウントについてご紹介します。 詳細…

続きを読む -

SWIFT スパム キャンペーンに swift(迅速)な対応を!

セキュリティ執筆者:Warren Mercer 概要 Talos は Zepto ランサムウェアの増加を確認し、その拡散方法がスパム メールであることを特定しました。Locky/Zepto は依然としてよく知られたランサムウェア タイプであるため、Talos はスパム メール キャンペーンを注視しています。直近の 4 日間で、137,731…

続きを読む