記事

-

セキュリティ

セキュリティCisco ASAv の General Availability

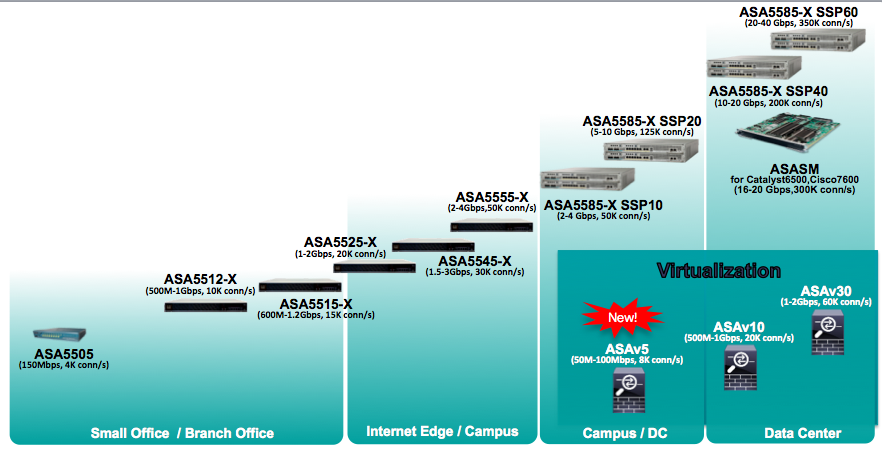

2014年5月、Cisco ASAv がリリースされました。ASAv とは、10年以上の販売実績がある Cisco ASA シリーズの、完全な仮想マシン版であり、ベーシックなファイアウォールや VPN コンセントレータとして動作が可能な製品です。この ASAv がどのようなものかは、以前のブログ記事で紹介しましたが、その後、ACI のコントローラである Cisco APIC…

続きを読む -

セキュリティ

セキュリティCisco ASAv 〜仮想ファイアウォール兼 VPN コンセントレータの真打ち登場〜

Cisco ASA 5500 シリーズ (以下、ASA)は、リリースされてから まもなく 10年になろうとしているロングセラーのファイアウォール兼 VPN コンセントレータです。基本に忠実に動作し、Cisco IOS ルータに近い CLI と、直感的にわかりやすい ASDM(Adaptive Security Device Manager) や CSM (Cisco Security Manager) といった GUI での設定や管理が可能な、セキュリティデバイスです。 この ASA に、新しいモデルが登場しました。Cisco ASAv という仮想マシンの

続きを読む -

セキュリティ

セキュリティCisco ISE を使ったセキュリティの統合ポリシー管理

企業や組織におけるネットワークの利用形態は、ここ数年で大きく変化しています。エンドユーザがネットワークに接続する入口にフォーカスして考えてみると、次のようなことが望まれています。 有線 LAN はもちろん、無線 LAN の利用も標準になっている。 自席以外のオフィス内、あるいは支店や営業所などのブランチからもネットワークを利用することが当たり前であり、さらには VPN の普及により社外からも安全に社内ネットワークを利用できることが望まれている。 Windows PC だけでなく、PC であれば Macintosh や Linux も、あるいは iPhone / iPad / Android などのスマートデバイスも、積極的に利用したいという希望が出てきている。 その結果、従業員が私物の端末を持ち込む BYOD (Bring Your Own Devices) に対するポリシー制定も無視できない。

続きを読む -

ネットワーキング

ネットワーキングネットワークのアクセス コントロール方法への新しいアプローチ

ネットワークにおけるアクセス コントロールといえば、スイッチやルータ、ファイアウォールによる方法が一般的です。実際、IT 管理者を目指してネットワークの勉強を始めたとき、かなり早い段階でスイッチにおけるアクセス コントロール リスト(ACL)を学び、実際に利用したのではないでしょうか。 これまでの ACL は、IP アドレスや VLAN を判断基準として定義されるのが一般的でした。例えば、営業部の方が座っている席に割り当てている 192.168.10.0/24 からは、技術部のサーバである 172.16.1.1 と 172.16.1.9 と 172.31.100.100 にはアクセスできない、といった定義です。 ところが昨今では、DHCP の利用が当たり前です。社員が異なる拠点に出張する際には、自分のノート PC やタブレットを持参して社内ネットワークにアクセスしています。その結果、「営業部の方 = 192.168.10.0/24」という IP アドレスの割り当てだけでは、きちんとアクセスを制御することができなくなっています。また、スイッチやルータの台数が増えてくると、ネットワークのトポロジ変更などにダイナミックに対応することが難しいといった問題もあります。もちろん、ACL の行数も増えてしまいます。 これらの問題を解決するために、ダウンローダブル ACL…

続きを読む -

セキュリティ

セキュリティ大規模環境におけるファイアウォールのデザイン

データセンターなどの大規模環境にファイアウォールを設置する場合、単体のファイアウォールでは処理能力が足りないことがあります。また、当然のことながら、冗長化によるハイアベイラビリティを確保しなければなりません。こんなとき、ファイアウォールのデザインはどうあるべきでしょうか? ロードバランサを使ってファイアウォール ロードバランスを行うのでしょうか? あるいはシャーシ型の大きなファイアウォールを予め導入するのでしょうか? 実は、もっとシンプルで費用対効果の高い方法があります。 100Gbps を超えるような処理能力の大規模なファイアウォールが必要な場合には、冒頭に述べたようにロードバランサに頼ったり、あるいは、最初からブレードが増やせるようなシャーシ型のファイアウォールを使うことが一般的でした。もちろん、これらのソリューションは素晴らしいのですが、費用対効果やラックスペースの確保という視点から考えると、必ずしも完璧なソリューションというわけではありません。 例えば、導入当初は 10Gbps 程度のトラフィックに対するファイアウォール サービスを提供できればいい、という状態で、かつ、今後のトラフィック量の伸び方が明確に予測できない、といった場合に、最初からシャーシ型の大型ファイアウォールを導入するのは、費用やラックスペースという観点から考えると、非効率です。このような場合、最初はスモール スタートができるようなファイアウォールを選択することが必要です。また、やがてトラフィックが増えて、最初に導入したファイアウォールでは処理能力が足りなくなってきた際に、新たにロードバランサを導入してファイアウォール ロードバランスに移行するとなると、ネットワーク デザインが複雑になり、導入作業に手間がかかってしまいます。 これらのソリューションを使わずに、必要になったときにファイアウォールを追加するような方法があれば便利ですし、費用対効果も高く、不必要なラックスペースの占有もありません。シスコの ASA 5500 シリーズのハイエンドモデルである ASA 5585-X シリーズ

続きを読む -

ネットワーキング

ネットワーキングシスコの技術を活用した次世代型ファイアウォールと従来型ファイアウォールの融合

ずっと以前から、どのようなネットワークであれ、インターネットやエクストラネットとの境界にファイアウォールが必要なことは認知されており、使われてきました。ファイアウォール=防火壁として、外部からの不正侵入を排除し、内部から外部へのアクセスを制御してきました。また、外部から内部への安全なアクセス手段としてリモート アクセス VPN 機能を併用することもできました。ファイアウォールとして、IP アドレスやポート番号、さらにはアプリケーション レベルでのセキュリティをチェックしてポリシーを適用し、アクセスを制御してきました。 しかしながら、昨今ではこれらのファイアウォールだけでは対応できない通信が増えてきております。 以前は、TCP のポート番号 80 番と 443 番といえば HTTP と HTTPS によるホームページ閲覧で使われるものであり、ファイアウォールはこれらの制御を、アクセスリストにて行なっておりました。現在はこれらのポート番号は単なるアプリケーションを利用するための手段であり、ポート番号だけでは、Twitter や Facebook などの SNS を利用しているのか、WebMail を利用しているのか、動画サイトを見ているのか、本当に単純にホームページの閲覧をしているのかがまったく判断できません。 また、内部から外部へのアクセスを制御する場合において、DHCP の利用が当然になっていることからも、誰からのアクセスを制御するかを判断する際において、ソース IP アドレスを使うことは事実上難しくなっております。 さらには、BYOD (Bring Your…

続きを読む