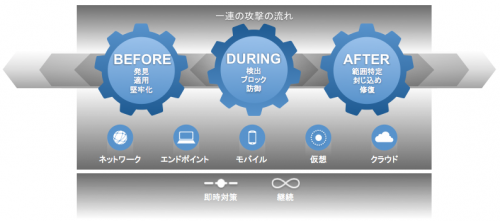

いよいよ Interop Tokyo が始まります。シスコ ブース内のセキュリティ展示ゾーンでは、シスコの新しいセキュリティ モデル「脅威中心型セキュリティ」をご紹介します。これは、攻撃前(Before)/攻撃中(During)/攻撃後(After)に対して包括的な保護を提供するソリューションです。

セキュリティ対策の現状

昨今、モバイル デバイスの普及により、ワークスタイルが大きく変化しています。なかでも BYOD(Bring Your Own Device)は、企業におけるネットワーク セキュリティ対策に多大な影響を与えています。大量のデータを扱う業務アプリが動作するデバイスが、その数も種類も増加しているのですから、プロの犯罪者がつけ込む隙が増えていると言えます。

さらにビジネス モデルは常に変化し続け、複雑になっています。新たな攻撃経路が生まれ、防御しなければならないエリアも広がっています。その上、攻撃者によるマルウェア開発はさらに巧妙化し、検出や阻止がますます困難になっています。

このような状況のなかで必要とされるのは、これまでのポイント イン タイム方式のセキュリティ対策ではなく、次々に現れる脅威にも対応可能な継続的なソリューションです。実際、複雑化・巧妙化する攻撃に対処するためにセキュリティ ソリューション自体が複雑化しており、複数のソリューションを個別に導入していては、断片的な対策になりがちで、連動もしないので管理しにくいということにもなります。

シスコのソリューション「脅威中心型セキュリティ」

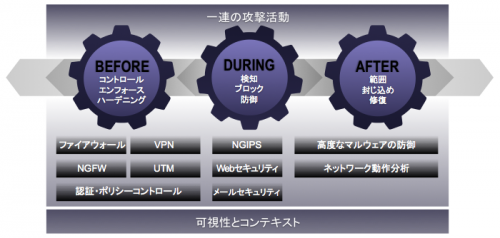

シスコでは、このような攻撃エリアの拡大、巧妙化する攻撃・脅威に対応するため、攻撃の流れ(Before/During/After)に沿って包括的なセキュリティを実現する脅威中心型セキュリティ(Threat Centric Security)モデルを提唱しています。

攻撃前 (Before):

何を防御すべきなのか知る必要があります。分からないものは守れません、システム上のデバイス、OS、サービス、アプリケーション、ユーザを把握し、それに基づいたアクセス許可、ポリシーの実行、アプリケーションの制御などが必要となります。

=> アクセス制御ポリシーなどの対策により、ある程度は攻撃は軽減できますが、どうしても穴は存在してしまいます。

攻撃中 (During):

攻撃を検出し、侵入を防御します。Cisco Contents Security 製品や IPS/IDS シグニチャ、挙動解析などにより保護します。

=> どんなに強力な脅威検出機能があっても、その脅威が発見される前のゼロディ攻撃は発生する可能性はあります。

攻撃後 (After):

十分な事前対策があったとしても、それでも攻撃が成功してしまった場合には、損害範囲の特定、脅威の拡大を防ぐための対策(封じ込め)、問題の解決修復を行い、業務を正常化しなければなりません。

=> 脅威が発生する度この手順を行う必要があります。

Interop ではシスコ ブースへ!

Interop のシスコ ブースでは、包括的なセキュリティの実現に向けたシスコの新しいセキュリティ モデル(Before/During/After)の詳細をご説明します。その実装において重要な役割を担うのは、最新のネットワーク セキュリティ技術を集約したオールインワン型ソリューション Cisco ASA シリーズです。また、様々なインターネット上のコンテンツからの脅威に対応する Cisco Eメール/Web セキュリティ シリーズ、新たにラインナップに加わった Sourcefire 次世代侵入防止システム、最先端のマルウェア防御ソリューションなども、デモを交えてご紹介しています。

ぜひ、Interop にお越しの際は、ぜひシスコ ブースにお立ち寄りください。