Seguridad y cumplimiento es el próximo dominio en nuestro modelo Cisco Domain TenSM que abarcaré, a continuación de mi publicación anterior sobre Aplicaciones. Y a continuación de mis publicaciones anteriores en torno a Cisco Domain Ten, le proporcionaré una breve descripción general de las preguntas que surgen cuando analizamos los desafíos de seguridad y cumplimiento del centro de datos con los clientes a medida que les permitimos transformar los centros de datos, migrar aplicaciones a Cisco UCS, y adoptar soluciones y arquitecturas de computación en la nube. La seguridad debe ser y sigue siendo un área de enfoque principal en Cisco, por eso fue grandioso ver que Cisco se destacara en la encuesta reciente de Infonetics Research, “Liderazgo del proveedor y estrategias de seguridad del centro de datos: encuesta de las empresas de América del Norte, marzo de 2013”.

Seguridad y cumplimiento son áreas verdaderamente apasionantes, de hecho, la seguridad a veces se destaca en las encuestas, incluida mi propia encuesta de los clientes de Cisco hace algunos años, como el problema n.º 1 que afecta la adopción del cliente de la computación en la nube. Entonces, ¿cuáles son algunos de los problemas, desafíos y consideraciones que debería tener en mente con respecto a la seguridad y el cumplimiento en el centro de datos y la nube?

Primero, permítame enfatizar, no estoy por presentar una lista completa de problemas y desafíos. Analizaré algunos que personalmente me resultan interesantes, que a veces se minimizan o desafían particularmente a nuestros clientes.

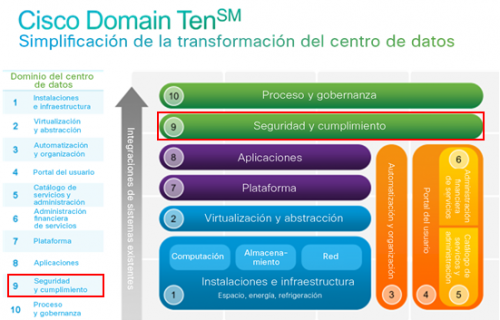

El primer punto es que la seguridad, como destaqué anteriormente, debe ser dominante, y ahí es donde la estructura Cisco Domain Ten puede ayudar, en general. Al observar la estructura Cisco Domain Ten, debe considerar los problemas de seguridad y cumplimiento en los diez dominios. Por lo general, la seguridad de la infraestructura y la seguridad de la aplicación son primordiales. Sin embargo, ¿qué le parece la seguridad en torno a los niveles de administración y organización? ¿Qué sucede si el tipo de usuario incorrecto tiene acceso a la capacidad de cancelar el aprovisionamiento de servicios en las herramientas de aprovisionamiento? ¡Increíble! Es una manera sencilla de suspender erróneamente los servicios a usuarios clave del centro de datos. Podríamos recomendarle observar la seguridad basada en la política en los diez dominios, desde el dispositivo, las máquinas virtuales, la administración, las aplicaciones y los procesos operacionales.

Los estándares y foros de la industria deberían figurar en la planificación, por ejemplo la Alianza de seguridad de la nube es un buen recurso para comprender los tipos de desafíos de seguridad que enfrenta la nube.

Con centros de datos virtualizados, la seguridad se tornó más compleja. Es esencial tener varios clientes seguros, en otras palabras, cómo protege a los clientes o máquinas virtuales de amenazas de otros usuarios o máquinas virtuales. ¿Cómo garantiza que un virus en una máquina virtual no afecta a otros de alguna manera? ¿Cómo garantiza que la seguridad de red se proporciona a nivel de la virtualización/hipervisor? (¿Consideró nuestro excelente producto Cisco Nexus 1000V?). ¿Cómo garantiza que la movilidad de la máquina virtual es segura? ¿Cómo garantiza que el centro de datos está protegido correctamente por los dispositivos de detección y prevención de intrusión? ¿Cómo garantiza el cumplimiento normativo (SOX, PCI, etc.)? ¿Está usando versiones de IOS anteriores que pueden no tener las actualizaciones de seguridad disponibles en versiones de IOS posteriores? ¿Está usando un diseño validado y comprobado donde se diseñaron la seguridad y varios clientes?

Estos son los tipos de problemas y desafíos con los que los asesores del centro de datos de los servicios de Cisco ayudan a los clientes, y les brindan seguridad del centro de datos líder. Permitimos que los clientes aprovechen diseños validados de Cisco, diseñen soluciones personalizadas que brindan un beneficio empresarial considerable a nuestros clientes, y proporcionen una amplia gama de servicios de seguridad y gobernanza, riesgo y cumplimiento. Aplicamos la propiedad intelectual de Cisco (en otras palabras, el conocimiento técnico de la empresa), que nuestros asesores de los servicios de Cisco obtienen a través de la estrecha cooperación con nuestra organización de investigación y desarrollo, y utilizamos características avanzadas del dispositivo para fortalecer la infraestructura general del centro de datos y la nube.

Preste atención a mi próxima publicación sobre Cisco Domain Ten. Y si tiene preguntas, desea debatir puntos o proporcionarme comentarios sobre las publicaciones de estos blogs, deje un comentario. Y finalmente, gracias por leer.