この記事は、AMP for Endpoints エンジニアリングおよび研究チームによるブログ「AMP for Endpoints Updates Fall 2018」

(2018/11/28)の抄訳です。

AMP for Endpoints エンジニアリングおよび研究チームを代表して、Evgeny Mirolyubov、Ben Greenbaum、Jesse Munos が執筆

AMP for Endpoints のエンジニアリングと研究チームは、優れたユーザ エクスペリエンスを提供するために、AMP for Endpoints コンソールの新機能を継続的にリリースしています。同時に、お客様、パートナー、見込み客からのフィードバックにも対応しています。それだけではありません。多くの時間と労力を費やして、製品のセキュリティの効果を絶えず高めており、そうした改善が、新しいセキュリティ エンジンと機能の実現につながることも少なくありません。

開発チームは、お客様のビジネス継続のために、昼夜を問わず休むことなく働いています。このブログでは、前四半期で強化され、利用可能になった機能をいくつか紹介します。

デバイス トラジェクトリ バージョン 2

インシデント対応と、脅威の捜索を効果的に行うには、エンドポイントの履歴を詳細に可視化することと、データを包括的に収集することが重要な前提条件となります。この数年間、シスコは、AMP for Endpoints のデバイス トラジェクトリにより、そうした機能を提供してきました。つい最近では、複数のバージョンを通じて、パフォーマンス、データの表現、使いやすさをさらに改善しています。これにより、お客様が、エンドポイントのアクティビティの急増を簡単に特定できるようになりました(ネットワークまたはファイルにおけるアクティビティの増加を表示できます)。また、改善されたタイムライン機能により、侵害を正確に特定してダブルクリックしたり、強化されたアクティビティ フィルタをカスタマイズしたりできます。また、タイムラインをスクロールして 30 日間の履歴データにアクセスし、オンデマンドでデータを読み込めるように、パフォーマンスを向上させました。さらに、新しいデバイス トラジェクトリでは、クリーンなプロセスとファイルとの関係を示す完全なマッピングを確認できるなど、より詳細なエンドポイントのビューを実現しています。

新しい検索機能も利用できるようになっています(注:上のビデオには反映されていません)。AMP for Endpoints のユーザなら、公開中のベータ版に登録することで、新しいデバイス トラジェクトリを体験できます(AMP コンソールで [管理(Management)] -> [ベータ機能(Beta Features)] に移動してください)。オープン ベータ版の期間中に貴重なご意見をお寄せいただいたお客様とパートナー様に心から感謝いたします。

脅威の重大度

アラートの理解と優先順位付けが困難になると、大きな影響を与える脅威に適切な注意を払えず、それらが放置される可能性があります。セキュリティ チームが、詳細な情報に基づいて、インシデントのトリアージと対応の意思決定を行えるように、脅威の重大度を示す新機能を導入しました。重大度でソートすると、AMP コンソールの受信トレイの最上部に最も重大な侵害が表示されます。また、関連のイベントに、重大度のタグ([重大(Critical)]、[高(High)]、[中(Medium)]、[低(Low)])と、

対応する色が割り当てられるようになりました。シスコの研究チームが、これらのタグを、グローバルな脅威状況に関する知識に基づいて割り当てるとともに、継続的に調整して精度の高さを維持します。「重大」の重大度は、きわめて高い精度で特定された既知のマルウェア ファミリを含むインシデントを表します(たとえば [クラウドIOC(Cloud IOC)] が、Poweliks 感染が侵害後に特定されたことを示しているなど)。「高」の重大度のタグは、特定のファミリに起因しない、一般的な悪意のある振る舞いと一般的なマルウェアを示すインシデントに割り当てられる可能性があります([実行済みマルウェア(Executed Malware)] のイベントなど)。最後に、「中」と「低」の重大度は、悪意またはリスクの可能性がある検出に予約されています。これらの検出対象は、侵害を引き起こす、またはセキュリティ ポスチャの強度を弱める可能性があります(たとえば、[検出済みの脅威(Threat Detected)] または [検出済みの脆弱性のあるアプリケーション(Vulnerable Application Detected)] のイベントなど)。

Casebook とピボット メニュー

また、「Casebook」という統合型ケース管理ツールによって、日常的なワークフローを最大限に効率化できます。Casebook は、監視対象の収集やピボット、調査に対する名前の割り当て、メモなどを行える強力なツールです。Casebook とピボット メニューでは、AMP コンソールのほぼどこからでも、IP アドレス、ファイル、URL などの監視対象に、Cisco Advanced Threat Solutions ポートフォリオ全体で、共通のアクションを実行できます。この緊密な統合により、優れたユーザ エクスペリエンスが実現します。この機能を可能にするのが、シスコの新しい統合プラットフォームである Cisco Threat Response です。これにより、既存のシスコ セキュリティへの投資の効果と効率を高めることができます。Casebooks とピボット メニューは、AMP for Endpoints のアカウント設定に従ってご利用いただけます。

新しい Overview ダッシュボード

ビジネス リーダーにとって、投資対象の価値をリアルタイムに把握できること以上に心強いことはありません。新しい [概要(Overview)] ページでは、エンドポイントのセキュリティの状況がわかりやすく可視化されており、経営者がその内容を簡単に確認できます。このような情報があれば、経営者やセキュリティ スタッフが、セキュリティ上の重要な測定値を一目で把握できます。また、色分けによって、脅威、侵害、脆弱性などの概要を簡単に理解できるとともに、関心のある特定の領域にすばやくピボットできます。

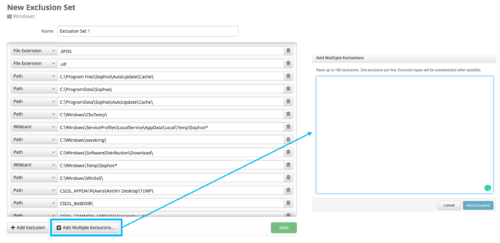

除外設定の新しいユーザ インターフェイス

除外設定では、AMP コネクタ(またはその他のエンドポイント セキュリティ製品)のスキャンまたは検出の対象にしたくない、ディレクトリ、ファイル拡張子、プロセス、または脅威の名前をリストで指定します。エンドポイント システムの、パフォーマンスとセキュリティのバランスを適切に保つために、除外が必要になる場合があります。多くの場合、ビジネス ニーズとセキュリティ ポリシーに基づいて、お客様の環境ごとに除外を調整することが重要になります。AMP for Endpoints のエンジニアリング チームは最近、[除外(Exclusion)] の設定ページのユーザ インターフェイスを更新して、

ほかのインターフェイスとイメージを統一しました。さらに、AMP コンソールの管理者が、複数の除外リストを 1 つのポリシーに適用できるようになっています。ユーザ

インターフェイスは変わりましたが、除外の機能は基本的にこれまでと同じです。

エクスプロイト防止機能の強化

強力な防止機能は、どのエンドポイント セキュリティ製品においても、特に必要とされる構成要素の 1 つです。それには、検出のルールやシグネチャの設定なしに、

エクスプロイト(ゼロデイ攻撃またはパッチ未適用の脆弱性をつく)、検出をすり抜けるマルウェア、ファイルレス攻撃のすべてを防止する機能が含まれることもあります。AMP Windows コネクタ バージョン 6.0.5 を使用する AMP for Endpoints で最初に導入されたエクスプロイト防止エンジンが強化され、高度化する脅威の状況に、広範に対応できるようになりました。そうした機能を、きわめてプロアクティブな防御テクノロジーを適用することで実現していますが、システム パフォーマンスに影響を与えることも、互換性の問題を伴うこともありません。エクスプロイト防止を簡単に有効化できることと、それで得られる価値が、迅速な導入につながっており、シスコは引き続き、その保護レベルの向上に努めています。この強力な防御機能の詳細を、今後のテクニカル ホワイトペーパーでご確認ください。

クロスレイヤ分析

エンドポイント セキュリティおける機械学習の活用には間違いなく価値があります。ただし、機械学習は問題の解決策の一部であり、解決策そのものではないことを明確にする必要があります。シスコは、クロスレイヤ分析と名付けた方法により、効率を最大化しています。この方法では、複数のアルゴリズムを組み合わせて、エンドポイントとネットワークの両方から取得した多様なデータを処理します。たとえば、プロセスのハッシュ値と、バイナリの実行時に使用されるコマンド ラインの引数を、ネットワーク通信と宛先サーバに関連付けることが、その方法の一例として挙げられます。これにより、静的または動的な分析技術(それぞれに長所と短所があります)に頼らなくても、ポリモーフィック型マルウェアの新たな亜種の検出率を高められます。クロスレイヤ分析で得られた脅威の知識は、その後自動的に攻撃者のモデリングや、エンドポイント データとネットワーク データの分析フェーズにフィードバックされるため、そうした教訓を今後の利用のためにシステムで強化できます。これらの機能と、関連するメリットについては、次のブログをご確認ください。

- コグニティブ インテリジェンス:セキュリティ アナリストの分析力を高め、ポリモーフィック型マルウェアを撃退する

- コグニティブ インテリジェンスによるポリモーフィック型マルウェアの撃退。パート 2:コマンド ライン引数のクラスタリング

機能紹介のビデオ

製品の使用に関する運用上のエクスペリエンスの改善を進める中、チームは、新しい機能を解説する短いビデオの制作に取り組んでいます。ビデオは、AMP for Endpoints コンソールの小さな [解説を見る(Take a Tour)] または [機能の概要(Feature Overview)] ボタンからご覧いただけます。

その他の新機能および拡張

このブログでは、チームがここ数ヵ月間で取り組んだ主な内容のみを述べています。詳細については、公式のリリース ノート![]() を参照してください。

を参照してください。

関連リソース

シスコの開発者ネットワークでの AMP for Endpoints

シスコの DevNet のリソースに AMP for Endpoints 専用のセクションができました:https://developer.cisco.com/amp-for-endpoints![]()

AMP for Endpoints API により、ファイルを取得したエンドポイントの特定による迅速な調査、カスタム ファイルのリストの作成、トリアージ グループへのエンドポイントの追加とグループからの削除、サードパーティ社製ツールへのイベントの取り込みなどを行えます。引き続きこのページを充実させます。今後も最新情報をご確認ください。

AMP for Endpoints のデモ

Neil Patel が最近、AMP for Endpoints のいくつかの主要な機能についてデモを作成しました。こちらでご覧いただけます。

AMP for Endpoints Protection Lattice

私が以前作成した短いビデオもご紹介します。製品の機能である Protection Lattice を解説しています。包括的な説明ではありませんが、保護機能を概説しています。こちらでご覧いただけます。

その他のブログ記事

AMP for Endpoints の機能や機能強化の詳細について関心をお持ちの場合は、シスコ ブログ プラットフォームのその他の記事を、こちらからぜひご覧ください。