Herzlich Willkommen am Datacenter Planeten.

https://www.facebook.com/CiscoAustria/videos/347713372467528/

Die Zeiten, in denen eine Perimeter-Firewall alleine, am Rand des Netzwerks, den Datacenter Planeten und sein Rechenzentrum vor Bedrohungen aus dem All abgeschottet hat, sind im Jahr 2018 längst vorbei!

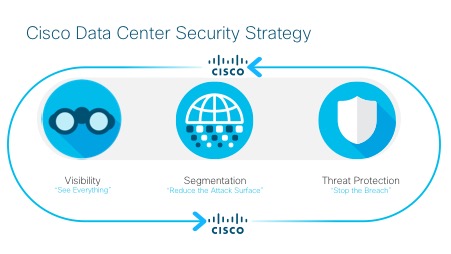

Daher setzen wir hier seit langem auf die mehrstufige Cisco Data Center Security Strategie. Diese hat den Vorteil, dass unterschiedlicher Security Ansätze zusammenwirken. Unsere Infrastruktur wird permanent überwacht und im Ernstfall können aktuelle Bedrohungen und Angriffe in Echtzeit optimiert und adaptiert werden.

Nur so können wir unseren Planeten effektiv vor Eindringlingen schützen.

Die 3 Säulen der Cisco Data Center Security Strategy sind:

Visibility: Licht AN im Datacenter!

Nur wer alle Services, die dazu verwendeten Workloads und die eingesetzte Infrastruktur kennt, überwacht und jegliche Kommunikation innerhalb des Rechenzentrums auch aufzeichnet, kann diese in einem weiteren Schritt optimal schützen.

Segmentation:

Aktuell stellt sich nicht mehr nur die Frage ob, wann, und wie werde ich angegriffen, sondern welche Auswirkungen wird ein früher oder später erfolgreicher Angriff (studiex ) auf die im Rechenzentrum produzierten Services und Kundendaten haben. Deshalb muss die Angriffsfläche des Rechenzentrums mittels Segmentierung verkleinert werden. Idealerweise kommen sehr viele kleine Infrastruktursegmente zum Einsatz, in diesem Fall spricht man dann von Microsegmentierung.

Threat Protection:

Da kommen an den strategisch wichtigen Punkten im Rechenzentrum, dem Perimenter und zwischen heiklen Segmenten innerhalb des Planetens, die eigentlichen Security Lösungen wie Next-Gen Firewalls, Next-Gen Intrustion Prevention Systeme (IPS) mit Advanced Malware Protection (AMP) sowie Distributed-Denial-of-Service (DDoS) Protection Systeme zum Einsatz.

Um diese Security Strategie auf unserem Datacenter Planeten auch in die Praxis umzusetzen, verwenden wir die jeweils „best of bread“ Security Lösungen aus dem Cisco Datacenter Security Portfolio, da diese gemäß dem einem Security-Architektur-Ansatz optimal zusammenspielen.

Visibility: Cisco Tetration Analytics

Im ersten Schritt geht es bei Tetration darum, die Kommunikationstrukturen von den unterschiedlichen Anwendungen und Services im Rechenzentrum automatisch zu erfassen, dazustellen und langfristig abzuspeichen. Dazu werden auf den Servern, in den virtuellen Maschinen oder auf den Container Hosts Agenten ausgerollt, welche nicht nur das Kommunikationsverhalten der Applikationen erfassen, sondern auch den ganzen Softwarestack am Server inventarisieren. Diese Betriebssystem- und Applikationsversionsinformationen werden danach gegen eine Vulnerabiltiy Datenbank geprüft, um auch aus Anwendungssicht mögliche Sicherheitslücken zu reporten.

In dem aktuellen Release von Tetration können diese CVE (Common Vulnerabilities and Exposures) Informationen nicht nur auf Knopfdruck per Service oder pro Serverfamilie dargestellt werden, es können die Systeme bei Bedarf auch aktiv geschützt werden. Der Tetration Sensor wird in diesem Fall nicht nur zur Informationsgewinnung sondern auch zum Durchsetzen von Sicherheitsrichtlinen am Server verwendet. Ein Anwendungsfall für dieses Scenario wäre, dass in dem Zeitraum vom Erkennen der kritischen Vulnerability im Softwarestack bis zum Patchen der Sicherheitslücke zusätzliche hostbasierende Firewall Regeln erstellt. werden. Diese Firewall Regeln können die Ausführung des Exploits unterbinden ohne die Verfügbarkeit der Services selber zu beeinträchtigen.

Segmentation: Application Centric Infrastructure – ACI

ACI ist die einzige Datacenternetzwerklösung die architekturübergreifend (Baremetal, VMs, Container) Netzwerkpolicies erstellt und durchsetzt.

Neben der fabricweiten Automatisierung der Netzwerkinfrastruktur im Rechenzentrum erhält das Thema Sicherheit durch kleine von einander abgegrenzte Zonen oder Segmenten eine besondere Rolle. Egal, ob die Anwendungen von internen Kunden, verschiedenen Abteilungen mittels Mandantenfähigkeit getrennt werden sollen oder die Anwendungen selbst in einzelne Services oder sogar Microservices aufgesplittet werden sollen, in allen Fällen müssen die Netzwerksegmente auf diese Aufteilung abgestimmt sein.

Da kommen die Stärken von ACI ins Spiel: die IT vieler Unternehmen muss über die Zeit eine Reihe von unterschiedlichen Anwendungen betreiben: Eigenentwickelte Kernapplikationen, virtualisierbare Standardanwendungen und mittlerweile oft durch Digitalisierungsprojekte getriebende komplett neu entwickelte Container basierende Lösungen. In jeden dieser Usecases wird das Thema Segmentierung auf einer anderen Ebene umgesetzt.

ACI bietet die Möglichkeit eine einheitliche Netzwerkpolicy für physiche Server auf den Switches, für virtuelle Machinen im Hypervisor und für eine neue Containerwelt auf den Containerhosts umzuzusetzen.

Threat Protection: Firepower Next Generation

Auf dem DataCenter Planeten wehren wir mit der branchenweit ersten bedrohungsorientierten NGFW ( Next Generation Firewall) mehr Bedrohungen ab. Ebenso beseitigen wir mögliche Bedrohungen, die Ihre Verteidigungslinien durchbrechen konnten, schnell und effizient. Unsere Cisco Firepower NGFW-Hardware- und Softwareoptionen vereinen unsere bewährte Netzwerk-Firewall mit dem branchenweit effektivsten IPS und Advanced Malware Protection der nächsten Generation.

So spüren wir netzwerkbasierte, fortschrittliche Malware, Zero-Day-Angriffe und anhaltende Bedrohungen auf, verfolgen sie nach, grenzen sie ein und verhindern deren Ausbreitung.

Unser Planet erhält dadurch mehr Transparenz, mehr Flexibilität, Reduzierung der Kosten und stärkeren Schutz vor den Gefahren im Universum.