Comunitatea specialiștilor în securitate a depus eforturi de-a lungul anilor pentru educarea utilizatorilor referitor la importanța comunicării securizate. Utilizatorii au fost învățați că toate conexiunile importante vor fi securizate cu HTTPS. De unde știm că o conexiune este securizată cu HTTPS? Verificăm dacă lângă URL-ul din bara de adrese a browser-ului se regăsește un lăcățel verde.

Aceste eforturi de educare a utilizatorilor au dat roade, însă, din nefericire au produse efecte secundare: foarte mulți utilizatori se încred în orice este securizat cu HTTPS. Lăcățelul verde înseamnă că adresa e sigură, prin urmare utilizarea e sigură. De pe urma acestei încrederi profită criminalii cibernetici, care s-au repliat rapid și au găsit o modalitate prin care să-i păcălească pe utilizatori. Cea mai eficientă metodă este phishing-ul.

Să ne imaginăm scenariul următor: Ion Popescu este amator de călătorii, în urma cărora și-a făcut o mulțime de prieteni. Într-o zi, primește un e-mail care îl informează succint: „Ați primit bani în contul PayPal”. Expeditorul era o persoană pe care a întâlnit-o într-o călătorie recentă în Africa de Sud. Curios să vadă despre ce e vorba, Ion Popescu a accesat link-ul către site-ul PayPal (hxxps://paypal.com-receipt-gifts.online/), care părea puțin suspect. Din fericire, Ion Popescu participase la un training despre conștientizarea pericolului infracțiunilor cibernetice de tip phishing și și-a adus aminte că o conexiune HTTPS indică automat și faptul că site-ul e sigur. A văzut lăcățelul verde lângă adresa URL, a decis că totul e în regulă și s-a conectat introducând numele de utilizator și parola. Acesta e finalul poveștii noastre, dar e doar începutul problemelor lui Ion Popescu.

O tactică foarte obișnuită și eficientă a infractorilor cibernetici este să imite nume de domenii foarte cunoscute, pe care utilizatorii le cunosc și în care au încredere. Iată o listă scurtă, în care cu roșu am evidențiat porțiunea contrafăcută a numelui de domeniu:

- apple.com-133.org

- facebook.com-secured.xyz

- microsoft.com-pl-lot1.oficjalne-prezenty-gadzet.top

- paypal.com-history-transaction.ml

Pentru un profesionist în domeniul securității, aceste domenii sunt foarte suspecte, însă pot apărea perfect legitime pentru ochii mai puțin formați. Aceste domenii nu au o viață lungă, fiind abandonate după câteva zile de utilizare. Din acest motiv, listele negre sunt ineficiente împotriva lor.

Infractorii cibernetici profită de încrederea intrinsecă a utilizatorilor în HTTPS și îi păcălesc pe aceștia semnând domeniile phishing cu un certificat. Certificatele sunt obținute, de regulă, de la autorități de certificare, precum Let’s Encrypt, care oferă certificate gratuit. Acest lucru înseamnă că utilizatorii care vizitează domeniul și verifică URL-ul, vor vedea automat lăcățelul verde. În extrem de puține cazuri, cineva va verifica certificatul.

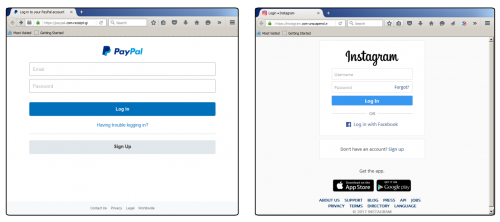

Vă prezint, mai jos, două exemple de campanii de phishing care utilizează HTTPS. După cum puteți vedea, lăcățelele sunt verzi. Site-urile par legitime, mai ales dacă faceți fereastra suficient de îngustă pentru a acoperi cea mai mare parte a adresei URL. Însă dacă introduceți datele de identificare, veți rămâne fără bani și fără fotografii.

În ciuda campaniilor de educare, mereu vor exista persoane care vor fi înșelate de astfel de metode. Instrumentele de monitorizare a rețelei ajută la detectarea cu succes a tentativelor de phishing. Cognitive Threat Analytics (CTA) identifică sute de domenii phishing în fiecare săptămână, inclusiv pe cele sofisticate care utilizează HTTPS. CTA modelează rețeaua și detectează anomaliile la nivel de date, descoperind astfel domenii de phishing necunoscute și avertizând analiștii în securitate.

Pentru mai multe detalii despre soluția CTA de la Cisco, vă invit să vizionați clipurile de mai jos.

https://youtu.be/_n341YdqM3w

https://youtu.be/pYMUnid8EO8