12 de Maio de 2017

Esta data ficará na memória de muitos responsáveis informáticos, durante algum tempo. Contudo, para o mais comum dos mortais pode não representar muito, talvez apenas tenham visto algo na televisão ou nas redes sociais sobre o que aconteceu.

Na verdade, até esta data não se tinha visto nada assim. Já tinham acontecido situações idênticas, mas a uma escala muito menor e com muito menos visibilidade e conhecimento do público em geral.

Há um mês, numa sexta-feira, dia 12 de Maio de 2017, aconteceu o maior ciberataque até hoje conhecido. Este tipo de ataque especifico é conhecido por Ransomware.

O principal objetivo é atacar empresas desprotegidas e bloquear sistemas informáticos, seguido de um pedido de resgate (ransom) para libertar e desbloquear os sistemas afetados.

Para saber mais sobre este tipo de ataques e outras ameaças, consulte o relatório anual de cibersegurança da Cisco.

Ironicamente o malware que provocou este problema é conhecido por “WannaCry” (quero chorar). Este ataque foi registado em aproximadamente 150 países, entre eles Portugal, Espanha, Reino Unido, Estados Unidos e Índia. O número de empresas afetadas por este ataque não é conhecido.

Sem que nada o pudesse prever, grandes e pequenas empresas viram-se obrigadas a deixar de operar de forma normal. Os colaboradores foram dispensados, os fornecedores tiveram de esperar pela semana seguinte e os clientes, esses foram ver se a sua concorrência os podia ajudar.

Na Cisco não tivemos conhecimento de que qualquer colega fosse dispensado por não poder trabalhar. Houve sim organizações que nos procuraram para apoio e aconselhamento numa situação tão crítica para os seus negócios como a que ocorreu nesse dia.

Como reagiu a Cisco TALOS perante este ataque?

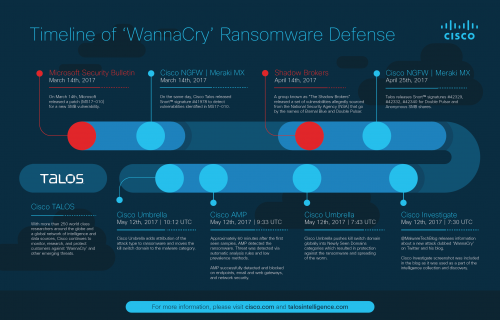

No infográfico seguinte está representada minuto-a-minuto a evolução do ataque e a reação da Cisco TALOS:

Quais são as recomendações da Cisco TALOS?

- Certifique-se de que na sua organização existe um sistema operativo com as atualizações de segurança e para o qual exista suporte.

- Realize uma gestão eficaz das atualizações de segurança e garanta que são implementadas nos pontos de rede e em outros pontos críticos da infraestrutura em tempo útil.

- Mantenha em execução software anti-malware e certifique-se de que recebe as atualizações de forma regular.

- Implemente um plano de recuperação de dados que inclúa cópias de segurança e restauração dos dados afetados. O objetivo dos agressores é muitas vezes o mecanismo de backup e assim reduzir as possibilidades de um utilizador poder restaurar os seus arquivos sem pagar o resgate.

- Lembre-se que esta é uma vulnerabilidade do Microsoft Windows e, como tal, recomendamos as seguintes práticas para evitar ataques com base no protocolo SMB da Microsoft:

- Certifique-se de que os dispositivos que executam o Windows foram corrigidos. Especificamente, aplique a seguinte actualização: Microsoft Security Bulletin MS17-010

- Considere seriamente bloquear protocolos como SMBv1 dentro da rede. Além disso, considere bloquear qualquer conexão SMB (portas TCP 139 e 445) de hosts acessíveis externamente.

Claramente que, se as correções e atualizações para as vulnerabilidades não se aplicam, a sua organização vai continuar a estar em risco de ser ameaçada por este ransomware.

Como pode fazer para se proteger a si e à sua organização?

Contacte com o seu parceiro Cisco ou com a Cisco através do tel.: 800 880 456.