Pomimo tego, że przedsiębiorstwa, oraz instytucje publiczne wydają coraz więcej pieniędzy na cyberbezpieczeństwo, to wciąż słyszymy o nowych, udanych atakach hackerskich. Nie ma idealnego rozwiązania, które zabezpieczałoby przed wszystkimi atakami. Zatem w jaki sposób bronić się przed atakami w sieci?

Cisco, jako wiodący producent rozwiązań bezpieczeństwa, od lat przekonuje, że zastosowanie całościowej, zintegrowanej architektury pozwala na zwiększenie skuteczności systemów bezpieczeństwa, upraszczenie zarządzanie, oraz automatyzację procesów w przedsiębiorstwiach.

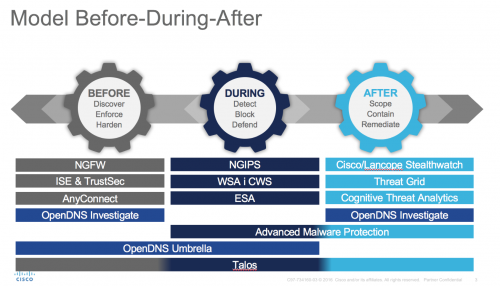

Kompleksowe podejście do bezpieczeństwa tłumaczymy przy wykorzystaniu modelu Before-During-After. W każdym momencie nasza organizacja może być w jednej z trzech faz ataku – przed, w trakcie lub po ataku. Celem administratora jest zapewnienie odpowiednich procedur i mechanizmów bezpieczeństwa w każdej z trzech faz:

- Faza „Przed” Atakiem -> Zapewnienie odpowiedniej widoczności w sieci na poziomie aplikacji, stworzenie efektywnych polityk bezpieczeństwa, kontrola dostępu użytkowników do zasobów sieci

- Faza „W Trakcie” Ataku -> Blokowanie obserwowanego ataku w sieci

- Faza „Po” Ataku -> Wykrycie infekcji złośliwym oprogramowaniem nawet po jej wystąpieniu, zidentyfikowanie tzw. „pacjenta zero”, ocena szkód wyrządzonych przez cyberprzestępców, uniemożliwienie wykonania tego samego ataku w przyszłości

Rys. Portfolio produktów bezpieczeństwa Cisco wraz z ich przyporządkowaniem do Kontinuum Ataku

Aby odpowiedzieć na powyższe wymagania stworzyliśmy kompletną architekturę bezpieczeństwa, której komponenty doskonale wpisują się w opisany model:

- Bezpieczny brzeg sieci dzięki Next-Generation Firewalle Cisco Firepower lub dzięki systemom UTM Cisco Meraki MX. Są to systemy zorientowane na wykrywanie zagrożeń, pozwalające na wgląd w aplikacje wykorzystywane w sieci oraz tworzenie polityki bezpieczeństwa w oparciu o tę aplikację.

- Dodatkowa ochrona w DNS dzięki Cisco Umbrella – wykorzystuje globalną widoczność dotyczącą cyberataków oraz mechanizmy uczenia maszynowego.

- Bezpieczna komunikacja e-mail z Cisco Email Security Appliance (ESA) – poczta elektroniczna jest obecnie najważniejszym wektorem ataków dla cyberprzestępców.

- Ochrona internautów dzięki rozwiązaniom klasy Web Proxy z Cisco Web Security Appliance (WSA).

- Wykorzystanie Netflow, swoistego billingu naszej sieci w służbie bezpieczeństwu przy pomocy rozwiązania Cisco Stealthwatch.

- Ochrona aplikacji chmurowych dzięki Cisco Cloudlock.

- Przeciwdziałanie złośliwemu oprogramowaniu z Cisco Advanced Malware Protection (AMP), dostarczającemu kompleksową ochronę przed malwarem. Cisco AMP nie ogranicza się jedynie do ochrony stacji roboczych – pozwala również na ochronę antymalware’ową w sieci i rozwiązaniach e-mail czy web.

- Kontrola dostępu do sieci dzięki rozwiązaniu Cisco Identity Services Engine (ISE) – wymiana kontekstu użytkownika z innymi systemami, nie tylko Cisco.

Właśnie dzięki zastosowaniu zintegrowanej architektury bezpieczeństwa, Cisco jest w stanie zmniejszyć średni czas potrzebny na wykrycie włamania – z ponad 100 dni (średnia rynkowa) do zaledwie 6 godzin!

Aby dowiedzieć się więcej na temat wizji cyberbezpieczeństwa Cisco, zapraszamy na naszą stronę www oraz zachęcamy do kontaktu z wykwalifikowanymi Partnerami Cisco.