Los gobiernos a nivel mundial, al igual que sus contrapartes comerciales, están actualmente luchando contra el Ransomware. Las instituciones públicas, cuentan con datos críticos, sensibles y valiosos que los cibercriminales apuntalan para hacer negocio.

La protección de los activos digitales del gobierno requiere atención minuciosa, ya que las amenazas evolucionan y se vuelven aún más sofisticadas.

Un ataque exitoso en gobierno podría arrojar desde robo de identidad en redes sociales, cambio de identidades hasta inhabilitación de los sistemas de operación, fallas en servicios a la población como agua potable, electricidad, cámaras de vigilancia, y más alarmante, robo de información personal de ciudadanos, información confidencial de los funcionarios y del país.

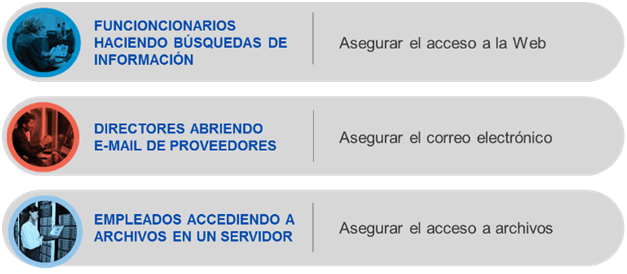

Sin pasar por una exhaustiva lista de buenas prácticas de seguridad, vale la pena recalcar algunas recomendaciones:

- Cultura de seguridad. Antes de abrir archivos adjuntos en correos electrónicos debe estar seguro que el remitente es de confianza. La educación del usuario es un principio de seguridad básico y fundamental para el desarrollo de una fuerte cultura de seguridad. Hacer copias de seguridad lo más frecuentemente posible, incluso a diario.

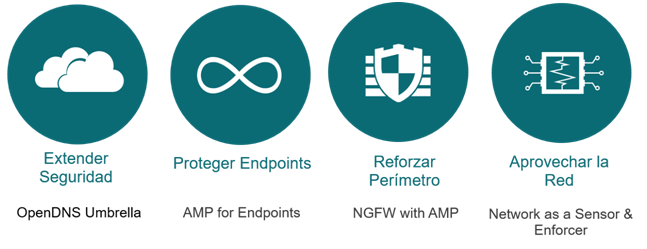

- Seguridad como una arquitectura. Actualizar el sistema operativo con las soluciones de seguridad más recientes. La seguridad se aplica a nivel de proyecto o en respuesta a un incidente de seguridad.

- Segmentación de la red. La falta de cumplimiento de las políticas entre las dependencias permite ataques al perímetro defensivo y explotar fácilmente un punto de apoyo inicial y propagarse a través de la red completa. Explorar oportunidades para implementar políticas de seguridad fuertes entre los segmentos.

Para mantener protegido su gobierno, es necesario contar con una plataforma robusta de seguridad, lo exhortamos a conocer nuestro del portafolio completo de seguridad aquí.

*Colaboración Zamantha Anguiano y Belén Navarro.

2 comentarios

Un articulo claro y puntual a los niveles de seguridad de TI debe tener

Excelente artículo, Barbara. Un Abrazo