Si el cibercrimen se midiera como un país, entonces el delito cibernético ya sería la tercera economía más grande del mundo después de EE. UU. y China y el Ransomware definitivamente es una de sus practicas mas lucrativas. El ransomware es un software malicioso (malware) que se utiliza en un ciberataque para cifrar los datos de la víctima con una clave de cifrado que es conocida solo por el atacante, lo que hace que los datos sean inutilizables hasta que se realice el pago de un rescate (normalmente en criptomonedas, como Bitcoin); además los atacantes a menudo extorsionan y amenazan con vender o filtrar datos extraídos si no se paga el rescate.

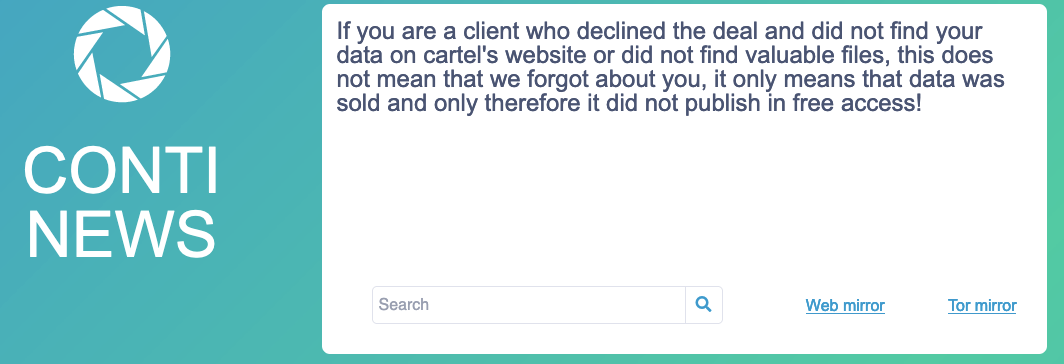

En estos últimos días este tema ha estado en muchos titulares de noticias. Por ejemplo, el grupo cibercriminal Conti permanece muy activo y los ataques de ransomware de Conti reportados contra organizaciones estadounidenses e internacionales han aumentado a más de 1,000 según la Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA). Navegando al propio blog de este grupo en la dark web donde publican o venden archivos confidenciales robados a las víctimas que se niegan a negociar el pago del rescate podemos ver que publican información para ejercer presión.

En general, algunas organizaciones consideran que pagar el rescate es la forma más rentable de recuperar sus datos y desafortunadamente, esto puede ser cierto; el año pasado el grupo de ransomware conocido como DarkSide fue responsable de un ataque en Estados Unidos que provocó que Colonial Pipeline (un sistema de oleoducto) cerrara 5550 millas de tubería, dejando varados innumerables barriles de gasolina, diésel y combustible para aviones en la costa este y la compañía terminó pagando cerca de 5 millones de dólares a este grupo para retomar las operaciones.

Bloomberg says Colonial Pipeline paid ~$5M to the DarkSide ransomware extortionists, 6 days after the company shut down 5,500 miles of fuel pipe in response to attack. https://t.co/Tg0lsPl3Mc That's less than 1/2 what a similarly sized recent victim paid https://t.co/Fapvw9vzhJ

— briankrebs (@briankrebs) May 13, 2021

Sin embargo, los organismos encargados de hacer cumplir la ley recomiendan no pagar debido a que hacerlo fomenta que esta actividad delictiva continue e incluso ya en algunos países pagar el rescate podría ser ilegal ya que proporciona financiación a actividades delictivas. Otro punto importante cuando se trata del sector público es que seguramente ningún contribuyente estaría contento si el dinero de sus impuestos se utilizara para pagar a cibercriminales.

Recientemente el FBI giró una alerta advirtiendo que las agencias gubernamentales locales son objetivos atractivos para que los cibercriminales ataquen con ransomware porque supervisan servicios críticos de los que depende el pueblo causando interrupciones en la atención médica, los servicios de emergencia y las operaciones de seguridad.

Muchas personas me han preguntado de este tema en estos días y una de las cosas que me llama la atención es la idea equivocada que se tiene de como operan estos grupos criminales, algunos creen que operan como en las películas en las que un hacker esta en su garaje o habitación tratando de vulnerar un objetivo. La realidad es que estos grupos funcionan como cualquier compañía de tecnología lícita con un departamento de recursos humanos, programas de empleado del mes e incluso revisiones de desempeño. Como en cualquier compañía también pueden existir empleados descontentos; justamente esto hizo que un empleado de Conti filtrara en la dark web un Manual de Ransomware utilizado por este grupo.

Nuestro equipo de investigación e inteligencia frente a amenazas Talos cuenta con un equipo de hablantes nativos dedicados que tradujeron estos documentos en su totalidad al inglés para entender mejor su operación. Estos documentos traducidos de cirílico revelan que en estos grupos cibercriminales hasta personas no muy técnicas pueden llevar a cabo ataques de ransomware contra organizaciones siguiendo instrucciones detalladas.

¿Cómo protegernos?

Invertir en resiliencia de seguridad, también conocida como resiliencia cibernética, le permite a las organizaciones resistir las amenazas impredecibles de hoy y emerger más fuertes. La resiliencia cibernética se refiere a la capacidad de una organización para identificar, responder y recuperarse rápidamente de un incidente de seguridad de TI. Desarrollar resiliencia cibernética incluye hacer un plan centrado en el riesgo que asume que la empresa en algún momento enfrentará una brecha o un ataque. Ademas es fundamental prestar atención al panorama de amenazas actual y mantenerse al día, así como asegurarse que la inteligencia detrás de las inversiones en soluciones de ciberseguridad esta respaldada por un grupo reconocido en la industria.

Los métodos de seguridad no solo deben centrarse en la detección, sino que también deben incluir la capacidad de mitigar el impacto una vez que entra el atacante. Las organizaciones deben analizar su modelo de seguridad de manera holística y obtener visibilidad y control en todos los niveles: antes de que ocurra un ataque, durante el tiempo que está en progreso e incluso después de que comience a dañar los sistemas o robar información.

En Cisco contamos con una guía de diseño validada para la protección contra Ransomware que incluye los siguientes componentes:

- Seguridad de DNS con Cisco Umbrella

- Seguridad de Correo Electrónico con Cisco Secure Email

- Multi-Factor de Autenticación y Evaluación de Postura con Cisco Secure Access by Duo

- Anti-Malware con Cisco Secure Endpoint y Cisco Secure Malware Analytics

- Detección y Respuesta de Red con Cisco Secure Network Analytics

- Investigación y Respuesta de Incidentes con Cisco SecureX Threat Response

- Inteligencia frente a amenazas con Cisco Talos

Para obtener más detalles sobre esta guía de diseño pueden ir al siguiente enlace:

1 comentarios

Mis respetos, excelente artículo, muy claro para ciudadanos que no conocen de tema. Un abrazote