Cisco Talos の武田です。

こちらのブログでは、2025 年、日本でのランサムウェア被害の実情ともっとも多く被害を出した複数の Qilin のケースから考えられる早期検知のアプローチについて紹介いたします。また、Qilin のアフィリエイトが使用する EDR を無効化するマルウェアについても少し触れます。このマルウェアの詳細な内容については、こちらの解析記事を併せてご確認いただけると幸いです。

この記事は、Cisco Talos の Security Research Engineer である Azim Khodjibaev, James Nutland, Holger Unterbrink, Takahiro Takedaによるブログ 「An overview of ransomware threats in Japan in 2025 and early detection insights from Qilin 」(2026/4/2)の翻訳です。

- 2025 年、日本国内で報告されたランサムウェア被害は合計 134 件で、2024 年と比較して17.5% の増加となり、そのうち 22 件が「 Qilin(キリン)」によるもので、全体の 16.4% を占めています。

- 2025 年、Qilin ランサムウェアは非常に活発な動きを見せました。2026 年に向けて、外部からの重大な圧力や妨害がない限り、その影響力はさらに拡大する可能性が高いと考えられます。アフィリエイトによって戦術に多少の違いはあるものの、運用はより自動化され、試行錯誤のプロセスが減少し、手口がますます洗練されていくと予想されます。

- 一部の Qilin アフィリエイトは、旧ソ連圏の国々とつながりがある可能性を示すことが分かっています。

- ランサムウェア実行後の対応に焦点を当てるのではなく、ランサムウェア実行前の段階での検知機会に注力する必要があります。

Ransomware activity in Japan in 2025

2025年のランサムウェア被害件数は、2024 年と比較して増加しました。特に、Qilin ランサムウェアを悪用した攻撃が最も頻繁に観測された年となりました。2025 年に日本で報告されたランサムウェア被害は 134 件で、2024 年から前年比で 17.5 % の増加となりました。図1 は、月別のランサムウェア被害件数を示しています。このデータは、データリークサイト、被害組織による公式発表、および公開されているメディア報道から得られた情報に基づいて集計したものです。1 ヶ月あたり平均約 11 件の被害を観測しています。

図1. 2025 年月別の被害者数

図2 に示す業種別の分析では、製造業が被害組織の最大の割合( 28% )を占めていることが示されています。次いで自動車関連産業( 8% )、商社( 7% )、IT( 6% )、教育( 5% )と続きます。このデータは、昨年と同様に、製造業および自動車関連セクターが引き続き重点的に標的とされていることを示唆しています。

図2. 業種別被害組織の割合

資本金ベースで見た中小企業は、引き続きランサムウェア攻撃の主な標的となっており、被害組織全体の 57% を占めています。これに対し、大企業の割合は 17% でした(図3 参照)。

図3. 資本金別による被害組織の割合

図4 は、2025 年に日本を標的としたランサムウェアグループを示しています。Qilin は全インシデントの 16.4% を占め、最大のシェアとなりました。これは、2 番目に活動が活発な Lynx による件数の約 4 倍に相当します。Qilin が最多のインシデントを引き起こした一方で、他の多くのランサムウェアグループも日本国内の組織を積極的に標的にしていることがデータから示されています。

図4 . 国内の企業に攻撃したランサムウェアの種別

Factors behind Qilin’s growing attack activity

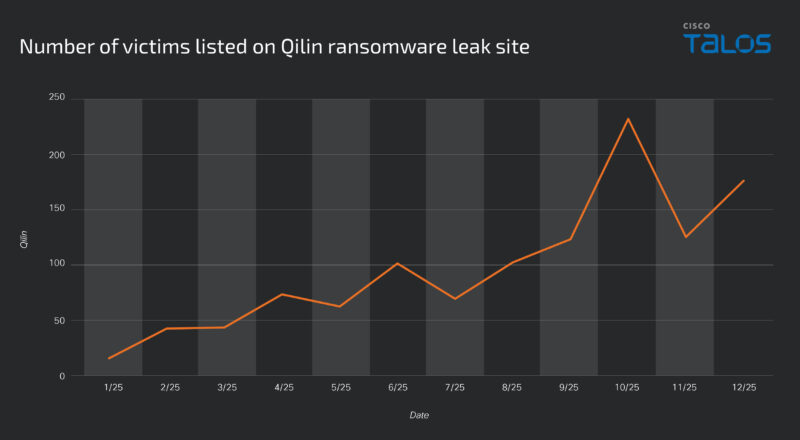

2025 年、Qilinは世界で多くの被害者を出したランサムウェアグループとなりました。10 月単月だけでも、リークサイトに掲載された被害組織の数は約 200 を超えています(図5 参照)。

図5 . Qilin のリークサイトに掲載された被害者リストの数

以下では、Talos が Qilin の攻撃件数が大幅に増加した理由を、3 つの主要な観点から考察します。

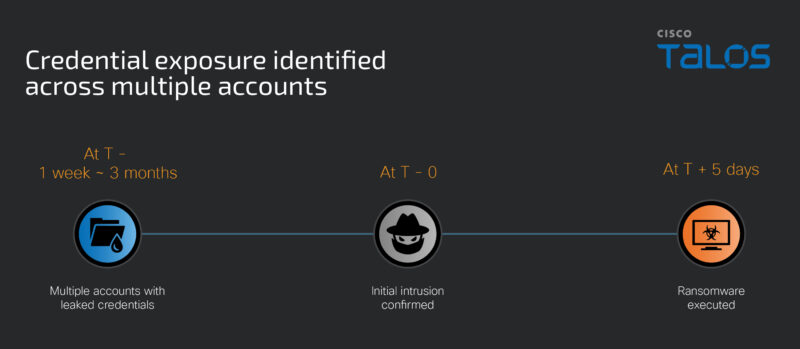

第1に、Qilin は主に盗まれた認証情報に依存して初期アクセスを獲得しています。図6 に示す例では、認証情報は Telegram や Breach Forums 、その他のオンラインプラットフォームを通じて入手されていました。標的の環境への侵害に成功した後、同グループは侵害後の活動に重点を置いており、それによって組織的に制御範囲を拡大し、影響を最大化しています。

図6 . 複数の認証情報の漏洩からランサムウェアの実行までの時間

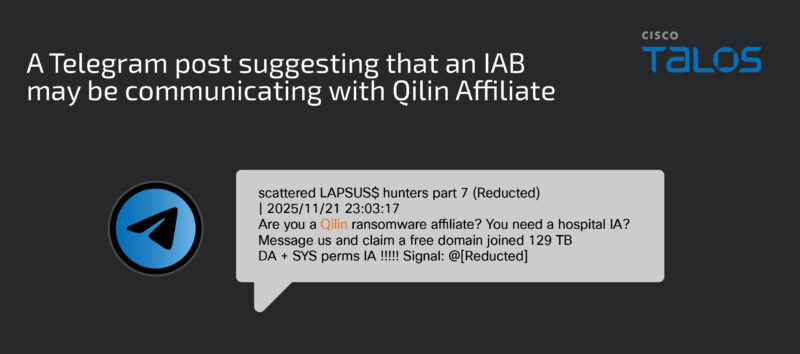

図7 . IAB とQilin アフィリエイトの連携を示唆する Telegram 投稿

第2 に、オペレーターがペネトレーションテスターを意識していることを示唆する投稿は、彼らの運用成熟度が比較的高いことを示しています。そのため、Qilin が効率的に侵入を行うための実践的かつ段階的な手順書として機能する攻撃マニュアルを保持している可能性が高いことを示唆しています。

図8 . Qilin のオペレーターの一人である Haise による投稿

最後に、2025 年の集計では、Qilin は製造業、専門・科学・技術サービス業、卸売業、医療・社会福祉業、建設業といった産業を最も頻繁に標的にしています。中でも医療・社会福祉業が特に狙われており、これは Qilin がランサムウェアによる業務停止が特に深刻な結果をもたらす可能性のあるセクターを優先する傾向があることを示唆しています。

図9 . Qilin によって攻撃されている業界

Qilin affiliate use of EDR Kill malware

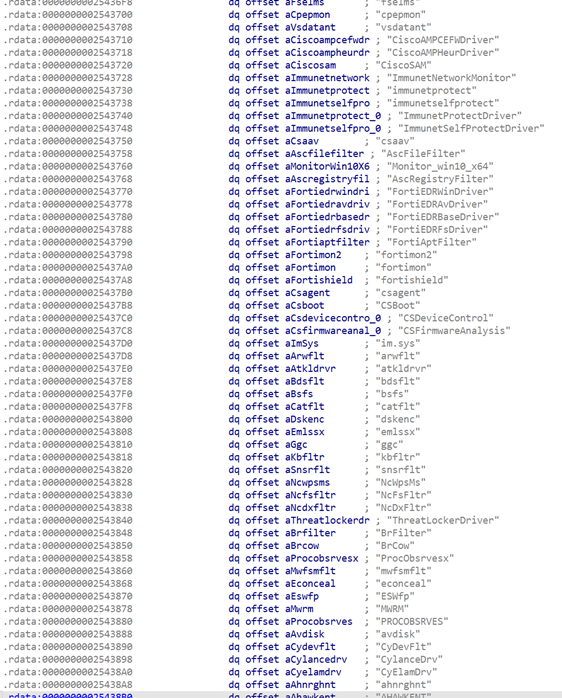

Talos は、被害者のエンドポイント上で EDR を無効化するように設計されたマルウェアを活用するQilinのアフィリエイトを発見しました。このツールは、エンドポイントのセキュリティ監視を回避し、侵害されたシステム上で攻撃者が検知されるリスクを抑えて活動できるようにすることを目的としています。このマルウェアの詳細な技術分析は、こちらの記事で紹介しています。ご興味がある方は、併せてご確認ください。

このマルウェアによって展開される最終的なペイロードは、多種多様な 300 種類以上の EDR ドライバーを無効化を試みる EDR Killer です。

図10 . ターゲットとなる EDR のリスト

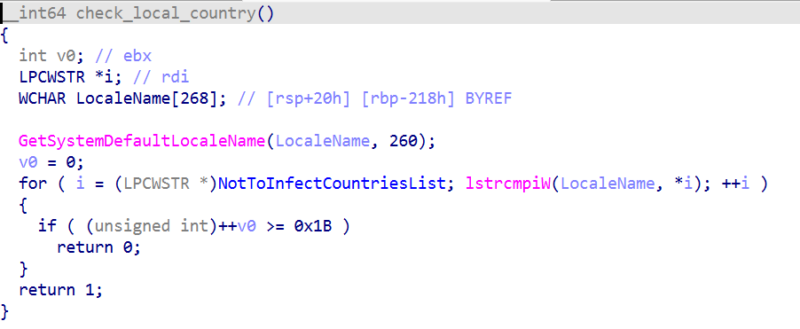

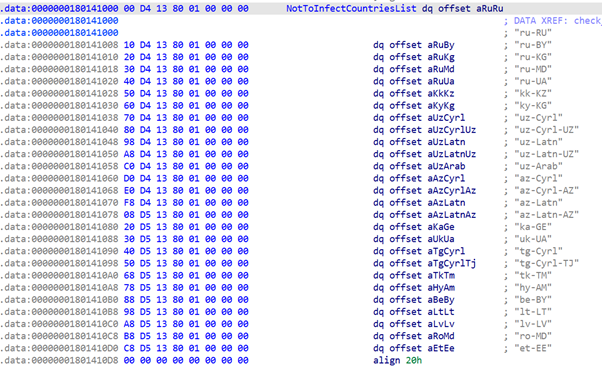

このマルウェアはジオフェンシング(地理的制限)を実装しており、特に旧ソ連諸国で一般的に使用されている言語に設定されたシステムを除外しています。このチェックは初期段階で行われ、除外リストに含まれるロケールが検出された場合、マルウェアは終了します。これは、攻撃者がこの地域でのシステム感染を意図的に回避しようとしていることを示しており、法執行機関による自らの活動への捜査を招かないようにするため、この地域の攻撃者が一般的に用いる戦術です。

図11. ジオフェンシング機能

図12 . ジオフェンシングによる除外リスト

図12 . ジオフェンシングによる除外リスト

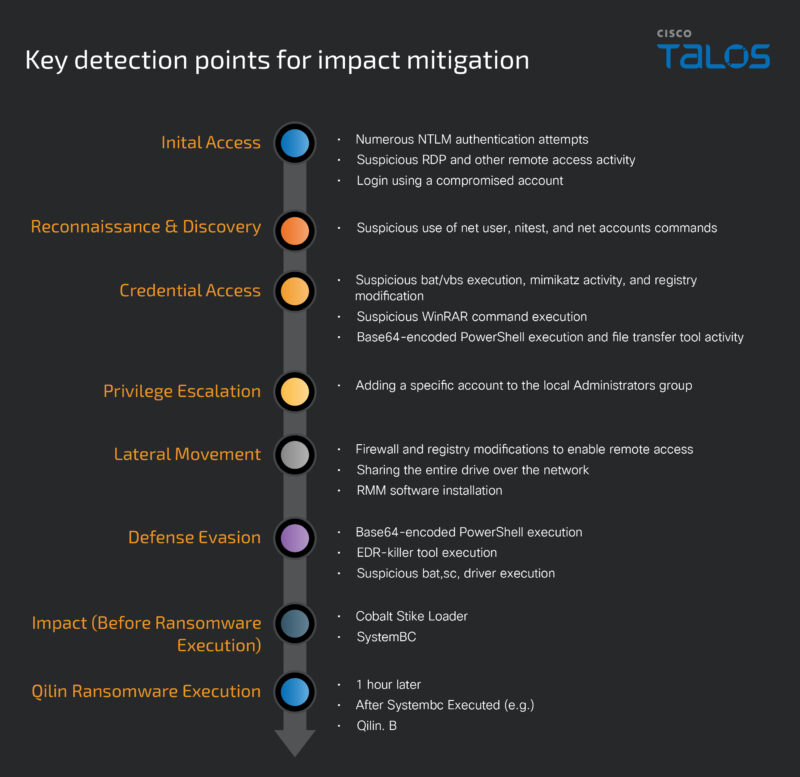

Threat detection during the pre‑ransomware phase

Talos による複数の Qilin インシデントの調査の結果、ランサムウェアの実行は、最初の侵害から平均して約 6 日後に発生していました。これは、攻撃者の活動を可能な限り早い段階で検知し、ランサムウェアが展開される前にその活動を阻止することの重要性を浮き彫りにしています。しかし、攻撃者の活動を早期に検知するためには、攻撃者が一般的に使用する標準的なコマンドを監視する必要もあります。このアプローチには多くの誤検知を生成するリスクがあるため、慎重な検討が必要です。誤検知を減らすために、以下の 3 つのアプローチを推奨します。

- 複数のイベントの相関関係に基づいてアラートをトリガーする。

- アカウントが本来の役割から逸脱していないかを確認する。

- 実行が通常の営業時間外に行われたかどうかを確認する。

例えば、攻撃者は多くの場合、以下のようなコマンドを使用してユーザーアカウントを作成するため、これらのアカウントが正当なものかどうかを検証する仕組みを導入することが重要です。

net user Attacker1 Password@123 /add

図13 は、Qilin 攻撃のランサムウェア実行前段階における戦術、技術、および手順( TTPs )内の検知ポイントを示しています。この例では、ランサムウェア実行前フェーズを、初期アクセスから SystemBC の実行までの段階をランサムウェア実行前の期間と定義しています。初期侵入から Qilin ランサムウェアの実行に至るまでの攻撃チェーンの詳細については、QilinのTTPsを紹介したブログを参照してください。

図13 . 被害を阻止するための検知ポイント

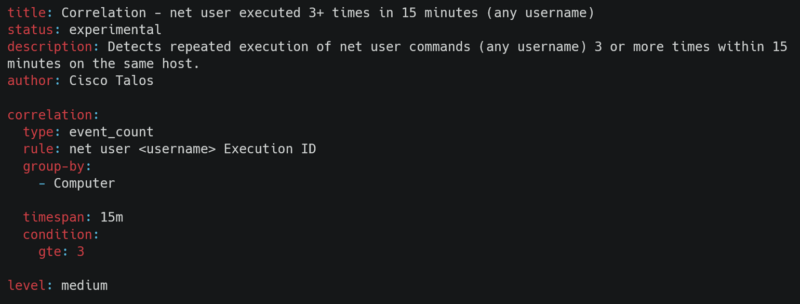

本ブログでは、合計 12 個の Sigma ルールを共有します。その一部には誤検知を減らすための相関ルールが付属しています。

図14 に示す例では、このルールは「 net user 」コマンドの使用を検知するように設計されています。しかし、このルールを単独で使用した場合、正当な管理者がコマンドを実行した際にもアラートがトリガーされる可能性があります。相関ルールは、ログデータの分析に基づいて調整されています。「 net user 」コマンドに関連する相関ルールの場合、15 分以内にそのコマンドが 3 回以上実行された場合にのみアラートが生成されるようになっています(図 15 参照)。

図14 . Sigma rule: net user < username > Execution.

図15 . Sigma correlation rule: net user < username > Execution.

Sigma ルールおよび YARA ルールは、こちらで公開しています。

これらのルールをご使用される場合は、貴組織の環境に合わせて調整をお願いいたします。

Qilin の詳細な TTPs (戦術・技術・手順)については、JSAC2026で講演した資料でも確認することができます。

Coverage

以下の ClamAV シグネチャは、この脅威を検知し、ブロックします。

- Trojan.EDRKiller download attempt

以下の Snort ルール( SID )は、この脅威を検知し、ブロックします。

- Snort2: 66181, 66180

- Snort3: 301456

Indicators of compromise (IOCs)

| File Name | Sha256 |

|---|---|

| msimg32.dl | 7787da25451f5538766240f4a8a2846d0a589c59391e15f188aa077e8b888497 |

| rwdrv.sys | 16f83f056177c4ec24c7e99d01ca9d9d6713bd0497eeedb777a3ffefa99c97f0 |

| hlpdrv.sys | bd1f381e5a3db22e88776b7873d4d2835e9a1ec620571d2b1da0c58f81c84a56 |

| Final Payload (deployed by msimg32.dll) |

217f771ade8c8dac3982e70a05d44ffa9731ee2b9ee32bdde6a3b82f106e95da |