- Cisco Talos は、UAT-10362 として追跡している一連の活動を特定しました。台湾の非政府組織(NGO)と大学を標的としたとみられるスピアフィッシング攻撃が実施され、新たに特定されたマルウェアファミリ「LucidRook」が配布されていました。

- LucidRook は高度なステージャであり、ダイナミック リンク ライブラリ(DLL)内に Lua インタープリタと Rust でコンパイルされたライブラリを組み込み、ステージングされた Lua バイトコードペイロードをダウンロードして実行します。ドロッパーである「LucidPawn」は、地域固有の分析回避チェックを採用しており、台湾に関連する繁体字中国語環境でのみ実行されます。

- Talos は、LucidRook を送り込むために使用された 2 つの異なる感染チェーンとして、ウイルス対策ソフトウェアを装った悪意のある LNK ファイルと EXE ファイルを特定しました。いずれの場合も、攻撃者は OAST(Out-of-band Application Security Testing)サービスを悪用し、侵害された FTP サーバーをコマンドアンドコントロール(C2)インフラとして利用していました。

- LucidRook の調査を通じて、Talos は「LucidKnight」という関連する偵察ツールも発見しました。このツールは、Gmail を使用してシステム情報を外部に流出させます。LucidRook と併用されていることから、攻撃者はツールキットを段階的に利用しているとみられ、おそらく LucidKnight を用いて標的のプロファイリングを行ってから、本格的なステージャの展開へと移行していると考えられます。

- 多言語対応のモジュール設計、多層的な分析回避機能、ステルス性を重視したマルウェアのペイロード処理、そして侵害されたインフラや公開インフラへの依存といった特徴は、UAT-10362 が成熟した運用手法を有する能力の高い攻撃者であることを示しています。

台湾の NGO と大学を標的としたスピアフィッシング攻撃

Cisco Talos は、台湾の NGO を標的として LucidRook(新たに特定されたステージャ)を送り込むスピアフィッシング攻撃を 2025 年 10 月に確認しました。メールのメタデータから、正規のメールインフラを通じて送信されたことが示唆されており、正当な送信機能が悪用されたとみられます。

メールには、パスワードで保護され暗号化された RAR アーカイブのダウンロード先に誘導する短縮 URL が含まれており、復号用のパスワードはメール本文に記載されていました。このメールおよび収集されたサンプルに基づき、Talos は配布されたアーカイブを起点とする 2 つの異なる感染チェーンを確認しました。

デコイファイル

感染チェーンにおいて、攻撃者はバンドルに含まれる偽装文書(デコイファイル)を開くためのドロッパーを展開していました。デコイファイルの一例として、台湾政府が台湾の大学に宛てた書簡があります。この文書は、管理職に就く教職員が中国へ渡航する際には、事前承認の取得および出席記録の提出が法的に義務付けられていることを国立大学に改めて周知する正式な通達です。同文書の公式版は、台湾政府の Web サイトで閲覧できます。

図 1. デコイファイル

2 つの感染チェーン

Talos は、LucidRook の展開に使用された 2 つの感染チェーンを特定しました。いずれも多段階型であり、LNK または EXE の実行によって開始されます。LNK ベースの感染チェーンでは、Talos が LucidPawn として追跡している初期ドロッパーが使用されます。

LNK ベースの感染チェーン

図 2. LNK ベースの感染チェーン

LNK ベースの感染チェーンは、台湾の NGO を標的としたサンプル(スピアフィッシングメールで配布されたもの)と、台湾の大学を標的としていたとみられるサンプルの両方で確認されました。いずれのサンプルもアーカイブ形式で配布されており、PDF ファイルのアイコンに差し替えられ、ドキュメントに見えるよう偽装された LNK ファイルと、フォルダ内の隠しディレクトリが含まれていました(図 3 参照)。

図 3. アーカイブ内のアイコンが偽装された LNK

この隠しディレクトリには、分析回避を目的として設計された、4 層の入れ子構造のフォルダが含まれています。第 4 層のディレクトリに、LucidPawn ドロッパーのサンプル(DismCore.dll)、正規の EXE ファイル(install.exe)、およびデコイファイルが含まれています。フォルダ構造の例を図 4 に示します。

図 4. 悪意のあるアーカイブのファイル構造

ユーザーが LNK ファイルをクリックすると、PowerShell のテスト フレームワーク スクリプト C:\Program Files\WindowsPowerShell\Modules\Pester\3.4.0\Build.bat が実行され、隠しディレクトリ内にあるバイナリへのパスを渡し、埋め込まれたマルウェアを起動します。これは、環境寄生型(Living Off the Land)のバイナリおよびスクリプト(LOLBAS)を悪用して検知を回避する既知の手法です。

図 5. LNK ターゲットのメタデータ

PowerShell プロセスは、次のコマンドを実行します。

図 6. PowerShell プロセスの実行コマンド

index.exe ファイルは、展開イメージのサービスと管理(DISM)フレームワークに関連する正規の Windows バイナリです。このバイナリがローダーとして悪用され、DLL 検索順序のハイジャックにより LucidPawn をサイドロードします。

LucidPawn ドロッパーには、AES で暗号化された 2 つのバイナリ(正規の DISM 実行ファイルと LucidRook ステージャ)が埋め込まれています。実行時に両方のバイナリが復号され、%APPDATA%\Local\Microsoft\WindowsApps\ に書き込まれます。このとき、DISM 実行ファイルは Microsoft Edge ブラウザを装うために msedge.exe にリネームされ、LucidRook ステージャは DismCore.dll として書き込まれます。msedge.exe を起動する LNK ファイルをスタートアップフォルダ内に配置することで永続化が確立されます。バイナリをドロップした後、LucidPawn は DISM 実行ファイルを起動し、LucidRook ステージャをサイドロードします。

LucidPawn ドロッパーは、デコイドキュメントの処理も行います。具体的には、作業ディレクトリ内で特定のドキュメント拡張子(.pdf、.docx、.doc、.xlsx)を持つファイルを探し出し、それらを第 1 層ディレクトリにコピーした後、元の誘導用 LNK ファイルを削除し、Microsoft Edge でデコイファイルを開いて被害者の注意をそらします。

EXE ベースの感染チェーン

2 つ目の感染チェーンでは、LucidPawn ドロッパーは使用されず、.NET フレームワークで記述された悪意のある EXE のみが利用されます。

図 7. EXE ベースの感染チェーン

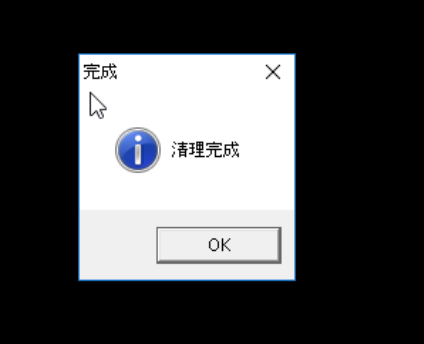

Talos は、2025 年 12 月に公開マルウェアリポジトリにアップロードされたサンプルにおいて、EXE ベースの感染チェーンを確認しました。これらのサンプルは、「Cleanup(密碼:33665512).7z」という名前の、パスワードで保護された 7-Zip アーカイブとして配布されていました。アーカイブファイル名に使用されている繁体字中国語、悪意のあるドロッパー内で表示される言語、ならびにサンプルがアップロードされた場所の地理情報に基づき、この攻撃は台湾の組織を標的としたものであったと、中~高程度の確度で評価しています。

この 7-Zip アーカイブには、Cleanup.exe という実行ファイルが 1 つ含まれています。抽出されたバイナリは、アプリケーション名とアイコンを偽装することで、正規のセキュリティ製品である Trend Micro™ Worry-Free™ Business Security Services を装っています。また、このバイナリのコンパイル日時(2065-01-12 14:12:28 UTC)は明らかに改ざんされたものです。

図 8. Trend Micro 製品に偽装された EXE ドロッパー

この実行ファイルは、.NET フレームワークで記述されたシンプルなドロッパーです。3 つのバイナリファイルを、Base64 でエンコードしたデータとして自身のコード内に埋め込んでおり、実行時にそれらのファイルをデコードして C:\ProgramData ディレクトリに書き込みます。ドロップされるファイルは、正規の DISM 実行ファイル、LucidRook ステージャ、および永続化のためにスタートアップフォルダに配置される LNK ファイルです。

図 9. EXE ドロッパーの逆コンパイルコード

プログラムの実行後、クリーンアップ処理が完了したという偽のメッセージボックスが表示されます。

図 10. ドロッパーによる偽のメッセージボックス

LucidRook Lua ベースのステージャ

LucidRook は、Lua インタープリタ、Rust でコンパイルされた組み込みライブラリ、および Lua バイトコードペイロードで構成される高度な 64 ビット Windows DLL ステージャです。この DLL には Lua 5.4.8 インタープリタが組み込まれており、ステージングされたペイロード(Talos のサンプルでは archive1.zip という名前)を FTP 経由で C2 サーバーから取得します。インプラントは、ダウンロードしたステージをアンパック(展開)して検証した後、生成された Lua バイトコードを侵害を受けたホスト上でロードして実行します。Lua インタープリタを組み込むことで、ネイティブ DLL が安定した実行プラットフォームとして実質的に機能するようになる一方、攻撃者はより軽量で柔軟な開発プロセスを通じて Lua バイトコードペイロードを更新することで、標的や攻撃ごとに挙動の変更や調整を行えるようになります。このアプローチでは、Lua ステージを短時間だけホストし、配布後は C2 サーバーから削除できるため、運用上のセキュリティも向上します。また、防御側がローダーのみを回収し、外部から送り込まれた Lua ペイロードを取得できない場合、インシデント後の分析調査が困難になることがあります。

この DLL には、Lua インタープリタと、Rust でコンパイルされ、分析に有用な情報が削除されたコンポーネントが組み込まれているため、リバースエンジニアリングが困難になっています。バイナリのサイズは約 1.6 MB で、3,800 を超える関数が含まれており、多数のランタイムおよびライブラリコードが単一モジュールに統合されていることを示しています。実行は DllGetClassObject エクスポートを介して開始されますが、分析対象のサンプルは COM 機能を実装しておらず、このエクスポートは単なるエントリポイントとして使用されています。

実行時、このマルウェアの主要なワークフローは 2 段階で進行します。まず、ホストの偵察を実行してシステム情報を収集し、暗号化とパッケージ化を行ったうえで C2 インフラに送信します。次に、暗号化されたステージング済みの Lua バイトコードペイロードを C2 サーバーから取得し、これを復号して侵害を受けたホスト上で実行します。

Lua インタープリタの組み込み実装

LucidRook は、Lua 5.4.8 インタープリタを DLL 内に直接組み込み、ダウンロードした Lua バイトコードステージの実行に使用します。ステージを VM に渡す前に、ローダーは復号された BLOB が標準的な Lua バイトコードのマジック値(\x1bLua)で始まっているかを検証し、ペイロードが平文スクリプトではなく、コンパイル済みの Lua チャンクであることを確認します。

図 11. ダウンロードされた BLOB 内の Lua バイトコードプレフィックスを確認するコード

Lua ランタイムには追加の制御も組み込まれています。特に注目すべき点は、このマルウェアが非標準の「セーフモード」を実装していることです。「package.loadlib is disabled in safe mode」という固有のエラー文字列からも分かるように、package.loadlib を無効化することで、Lua ペイロードが標準の require/loader パスを通じて任意の外部 DLL モジュールを読み込むことを防止しています。さらに、確認されたライブラリ初期化フローでは、一般的な標準ライブラリ(例:io、os、string、math、package)が有効化されている一方で、通常であれば強力なイントロスペクション機能を提供するデバッグライブラリ(debug)は有効化されていません。この省略は、分析を困難にするという設計方針に沿ったものです。

図 12. ライブラリを読み込むインタープリタのコード

文字列難読化の手法

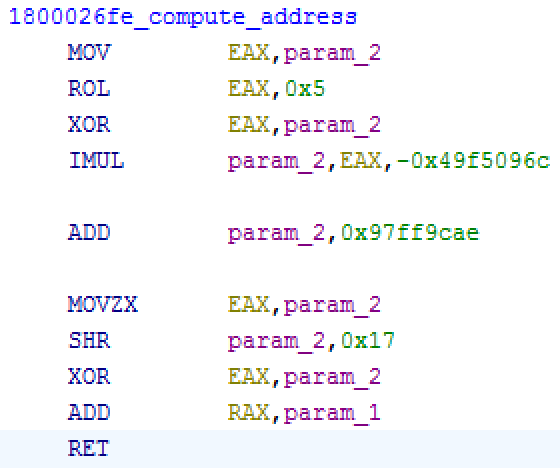

LucidRook のサンプルでは、高度な文字列難読化手法が採用されており、ファイル拡張子や内部識別子、C2 アドレスなど、ほぼすべての埋め込み文字列に難読化が施されています。この文字列変換により、分析と検出の難易度が高まります。

難読化解除は、構造化された 2 段階のランタイムプロセスに従って実行されます。

- アドレスの計算:マルウェアは直接オフセットを使用するのではなく、文字列ごとに固有の一連の算術演算を用いて、暗号化された文字列のメモリアドレスを計算します。この設計により、リバースエンジニアリングにおいて、暗号化されたデータブロックとその使用箇所を相互参照することが困難になっています。

- ランタイム時のキー再構築と XOR 復号:各 4 バイトのチャンクは、直接ハードコードされていないキーを用いて XOR 演算により復号されます。キーは、定数シード値(末尾が 0x00)と、並列ルックアップテーブルから読み取られる 1 バイトのマスクを組み合わせることで、ランタイム時に再構築されます。そのロジックは次のとおりです。平文 = 暗号文 ^(シード値 | マスク)

マスクに対して並列ルックアップテーブルを使用することで、暗号化された文字列と対応するマスクとの関係がフラット化された制御フローによって隠蔽され、自動的な「アンパック」スクリプトの作成が大幅に困難になります。

図 13. ファイル拡張子文字列の難読化解除のための逆コンパイルコード

図 14. 文字列「docx」のアドレス計算

ホストの偵察

このマルウェアは、ユーザーアカウント名、コンピューター名、ドライバ情報、ユーザー プロファイル ディレクトリ、インストール済みアプリケーション、実行中のプロセスなど、さまざまなシステム情報を収集します。収集された情報は、RSA 暗号化とパスワードで暗号化された ZIP アーカイブという 2 層の暗号化を施したうえで、3 つのファイル(1.bin、2.bin、3.bin)に保存されます。これらの BIN ファイルは、埋め込まれた RSA 公開キー(DER ハッシュ ab72813444207dba5429cf498c6ffbc69e1bd665d8007561d0973246fa7f8175)で暗号化された後、パスワード !,OO5*+ZEYORE%&.K1PQHxiODU^RA046 で暗号化された ZIP ファイルに圧縮されます。この多層暗号化ににより、外部に送信されたデータは攻撃者のみが復号可能となります。外部流出したデータの暗号化に使用された、復号済みの RSA 公開キーは以下のとおりです。

—–BEGIN RSA PUBLIC KEY—–

MIIBCgKCAQEA3YeM0FbZO8QB3/ctZd2+oS8weSUwmgp33c5lVJ8InJx5yJJnXF+8

qLL+nzwcItVQyAQbZBymN9ueIgkNRBQuRJgZOxLHG2cbNIWXMImKb5zkkyIUfCz1

hLprvBu4i2IIeWTFyTLfIpwZ/rUn+lARRmIeWTmJezOaSh5QvVaF6Oqk5qoTXk9A

MivxKnfFiMhlBh3/V6S4+gTzqy7IwgSuPv8IL6n5LF+N8DmIvAVCck1e2KIYMu54

UT7ef16N60LVksADJsnk+E5CSOeD4FzSTjS9G9c3sZFP/7r7xAbr5CbKvaBvJ+49

7OlzJjaq1H+M7aOAPKaf/hyewEHIr+W1EQIDAQAB

—–END RSA PUBLIC KEY—–

暗号化されたデータは archive4.zip というファイルにアーカイブされ、ステージャ内に埋め込まれている難読化が施された認証情報を使用して、C2 の FTP サーバーにアップロードされます。

C2 通信

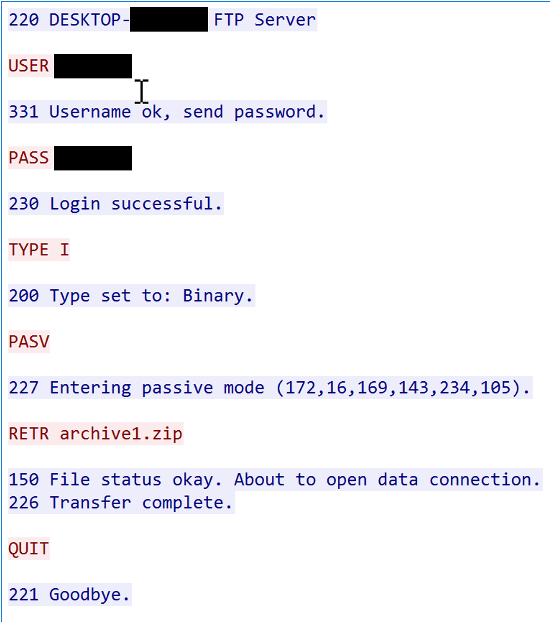

LucidRook ステージャは、悪用または侵害された FTP サーバーと通信し、収集したシステム情報をアップロードするだけでなく、Lua バイトコードペイロードをダウンロードして実行し、リモートコード実行を可能にします。

認証情報が公開されている FTP サーバー

LucidRook は、ステージングおよびデータの外部送信の両方において、平文の FTP を使用します。Talos が観察した通信キャプチャによると、インプラントは埋め込まれた認証情報で認証を行い、バイナリモード(TYPE I)に切り替え、パッシブモード(PASV)に移行した後、STOR コマンドを用いて外部送信データ(アーカイブ名は archive4.zip)をアップロードし、セッションを終了します。その後、2 回目の FTP セッションを確立し、RETR コマンドを使用して archive1.zip(ペイロード)の取得を試みます。

図 15. C2 サーバーとの通信

LucidRook のサンプルは、認証情報が公開されている FTP サーバーを悪用しているとみられる C2 インフラに接続し、ステージングされたペイロードを取得します。Talos は、そうした C2 サーバーを 2 つ特定しました。いずれも台湾に所在し、印刷会社によって運用されていました。当初、攻撃者がこのインフラを選択した理由は不明でしたが、詳しく調査した結果、両社が「ファイル アップロード サービス」の一環として公式 Web サイト上で FTP の認証情報を公開していたことが判明しました。Talos が確認したところでは、現地の印刷会社の間ではそのような慣行が一般的であり、その結果、一般にアクセス可能な低コストインフラの集合体が事実上形成されています。攻撃者はこれを低コストの C2 ステージングサーバーとして悪用しているとみられます。

検知回避のためのペイロード保護

前述の外部送信データに対する暗号化に加え、攻撃者はダウンロードされるペイロードに対しても、検知回避のための保護を施しています。Talos が入手した LucidRook のサンプル(edb25fed9df8e9a517188f609b9d1a030682c701c01c0d1b5ce79cba9f7ac809)では、アーカイブが保護されている場合、パスワード

?.aX$p8dpiP$+4a$x?=0LC=M>^>f6N]a を使用して復号します。また、この ZIP アーカイブ内に index.bin ファイルが存在することを条件としています。復号後は、マルウェア内部に暗号化された状態で埋め込まれている別の RSA 秘密キー(DER ハッシュ 7e851b73bd59088d60101109c9ebf7ef300971090c991b57393e4c793f5e2d33)を使用してペイロードを復号します。この秘密キーに対応する公開キー(DER ハッシュ a42ad963c53f2e0794e7cd0c3632cc75b98f131c3ffceb8f2f740241c097214a)は以下のとおりです。

—–BEGIN PUBLIC KEY—–

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEArQ9deG1+FiOgxT2eX78n

3Ni/PmrV/V6iuf+bc+ii+9wD6Pyc7QyicaZODr2YlKifwJabJuDsIcANRIQGBLf2

8j0yG3x25rP4XTnavTyPB6s+fJgNebmB9Hhgx3AY25ufJvNAelnmXnPn/xp6tZ/V

kup72tiwKWeBVJOZYW3qYno4n5hffdNqTFIgUZDDLhqa+nT1gD6LZ6W/BidIM70O

gn2h8ppc8aKc893FkfvNYwhgubiDFv9rgvSVvxt0uTVERtBsCyAScD1MMvswEyK6

LrgnyTz7KwOv5wyPfE3BPs8lpMQIyi/jcIIroyk9uLarfV/XIbgTOqEYf5/9bDSs

iQIDAQAB

—–END PUBLIC KEY—–

調査の過程で、index.bin のファイル構造と一致するペイロードを非公開の情報源から入手しましたが、入手した LucidRook サンプルに含まれていたパスワードでは、このアーカイブを復号することはできませんでした。また、FTP C2 サーバーから別バージョンのペイロードも取得しましたが、図 16 に示すように、このペイロードには 4 つのファイルが含まれており、Talos が分析していた LucidRook サンプルのバージョンとは一致していませんでした。

図 16. ダウンロードされたペイロードに含まれていたファイル

ここまでの情報から、攻撃者は同じ C2 サーバーを利用しながらも、標的ごとに異なるパスワードを用いて個別のペイロードを生成していると推測されます。ペイロードに含まれるファイルも、ステージャに対して機能ごとに異なるモジュールが利用されている可能性を示唆しています。

LucidPawn ドロッパー

LucidPawn ドロッパーは、LucidRook といくつかの共通点を持っています。具体的には、同じ COM DLL 偽装手法、難読化の手法、Rust でコンパイルされたコードなどが挙げられます。

OAST サービスの利用

実行時、LucidPawn ドロッパーはドメイン「D.2fcc7078.digimg[.]store」に対して DNS リクエストを送信します。このドメイン「digimg[.]store」は、「dnslog[.]ink」という中国の公開 OAST(Out-of-band Application Security Testing)サービスにリダイレクトされます。同サービスは、ネットワーク接続の検証や脆弱性の悪用可否の確認のために、研究者やペネトレーションテスター、攻撃者によって広く利用されています。このサービスを利用することで、LucidRook を使用している攻撃者は、自前のインフラを構築することなく、攻撃が成功したかどうかの確認を得ることができます。なお、このサービスのドメインは他の標的型攻撃でも使用されていることが確認されていますが、公開サービスであり、あらゆる攻撃者が利用可能であるため、Talos はこの関連性のみに基づいて攻撃者を特定することは避けています。

ジオターゲティングによる分析回避

LucidPawn は、GetUserDefaultUILanguage() API を使用してホストの Windows UI 言語を照会することで、ジオターゲティングによる分析回避のための実行制御を実装しており、システムの UI 言語が台湾に関連する繁体字中国語環境と一致する場合にのみ、処理を継続します。

この実装では、マスク処理された LANGID を 0x0404(zh-TW)と比較します。AND マスク 0xF7FF を適用することでビット 0x0800 がクリアされるため、0x0404(zh-TW)および 0x0C04(zh-HK)のみが同一の値に正規化され、このチェックを通過します。その結果、一般的に 0x0409(en-US)を使用する多くの分析用サンドボックス環境では、サンプルは早期に終了します。この制御により、実行対象が意図した地域の標的に限定される一方、一般的な分析環境での動作が抑制されるため、攻撃が露見するリスクが低減されます。

図 17. ジオターゲティング型分析回避コード

LucidKnight 偵察ツール

追加の LucidPawn サンプルを調査した結果、LucidPawn の亜種(d8bc6047fb3fd4f47b15b4058fa482690b5b72a5e3b3d324c21d7da4435c9964)を特定しました。このサンプルでは、LucidRook を送り込むために使用された他のサンプルと同様に、ジオターゲティングによる分析回避ロジックが使用されています。

ただし、LucidRook の配布に関連する LucidPawn サンプルとは異なり、この亜種はアウトオブバンド型インタラクティブサービスのドメインへのコールバックを行わず、

実行後はドロッパーとしてのみ機能し、偵察ツールである LucidKnight(aa7a3e8b59b5495f6eebc19f0654b93bb01fd2fa2932458179a8ae85fb4b8ec1)を展開します。

Lucid ファミリの他のマルウェアと同様に、LucidKnight は 64 ビット Windows DLL であり、さまざまな機能を実装するために Rust でコンパイルされたコンポーネントを組み込んでいます。また、このマルウェアは LucidPawn や LucidRook と同様の文字列難読化手法を使用することで、C2 設定を隠蔽しています。

実行時、LucidKnight はコンピューター名、OS バージョン、プロセッサアーキテクチャ、CPU 使用率、実行中のプロセス、インストール済みソフトウェアといったシステム情報を収集します。収集されたデータは 4 つの TXT ファイルに書き込まれ、埋め込まれた RSA 公開キーで暗号化された後、パスワードで保護された ZIP ファイル(archive.zip)にアーカイブされます。使用されるパスワードは xZh>1<{Km1YD3[V>x]X>=1u(Da)Y=N>u です。

埋め込まれている RSA 公開キー(DER ハッシュ 852a80470536cb1fdab1a04d831923616bf00c77320a6b4656e80fc3cc722a66)は以下のとおりです。

—–BEGIN RSA PUBLIC KEY—–

MIIBCgKCAQEAuvXyx+rPGjS/bI6cvl8LIVVatwD6JU19EvJPlBWlmPqVm/se+3QS

9av+X8PFgwoGXJZTEanAY4JhOMXKYSbErwrLktbEY2tFi7w3/WyPPcB6/I6zD2yU

Mqcoqy1Z3+4CsLz4D/LZtOst4alSGOgTDeKtrWKHCyigFvndfds4pdCy78KBRtQb

kV3UUlKQZm/37tP0CPXkKwxQ1n/+DTh265gRaVrhr4+VUagNmYta1faMLsvM8O3F

Lu2tQiOxeSZC21z6V3kcifYiBLT0khx11JqD3jTfA41OcngZfwWYHbitDBZF7rpL

26ZSitNxMAq1O6DrXzI5wdVn0fZgSXNEbwIDAQAB

—–END RSA PUBLIC KEY—–

収集したシステム情報を侵害された FTP サーバーにアップロードする LucidRook とは異なり、LucidKnight は、SMTP メッセージの作成・送信機能を提供する組み込みの Rust の lettre クレートを使用して、偵察データをメール添付で外部へ送信します。

具体的には、「運動資訊平台」(「スポーツ情報プラットフォーム」)という繁体字中国語の件名でメールを作成し、収集したデータを MIME 形式のファイルとして添付します。その後、「smtp.gmail.com」を解決し、埋め込まれたアプリケーションキーを用いて Gmail アカウント「fexopuboriw972@gmail.com」に認証を行い、一時的に使用されるメールアドレス「crimsonanabel@powerscrews.com」へデータを送信します。以下は、LucidKnight によって作成されたメールの内容の例です。

From: fexopuboriw972@gmail.com

To: crimsonanabel@powerscrews.com

Subject: =?utf-8?b?6YGL5YuV6LOH6KiK5bmz5Y+w?=

MIME-Version: 1.0

Date: Tue, 17 Feb 2026 02:05:49 +0000

Content-Type: multipart/mixed;

boundary=”vlOcEyPfxrLCR89C5RuARsViLsqzv1brB2u8YvNd”

–vlOcEyPfxrLCR89C5RuARsViLsqzv1brB2u8YvNd

Content-Type: text/plain; charset=utf-8

Content-Transfer-Encoding: base64

5oKo6KqN54K65Y+w54Gj55uu5YmN5Zyo6Jed5paH5rC457qM55m85bGV55qE5pS/562W5LiK5pyJ

5ZOq5Lqb5YW36auU55qE5oiQ5Yqf5qGI5L6L5oiW5YC85b6X5pS56YCy55qE5Zyw5pa577yf

–vlOcEyPfxrLCR89C5RuARsViLsqzv1brB2u8YvNd

Content-Type: application/zip

Content-Disposition: attachment; filename=”archive.zip”

Content-Transfer-Encoding: base64

UEsDBDMAAQBjALgQUVwEOkfvkhkAAHEZAAAFAAsAMS50eHQBmQcAAQBBRQMIAEF/fb/F6o3HptX3

(redacted)

図 18. LucidKnight マルウェアによって送信された、収集データが添付されたメール

LucidKnight の発見は、攻撃者がモジュール型のツールキットを保持しており、固定的な感染チェーンを展開するのではなく、各標的の状況を見て、攻撃に使用するコンポーネントを選択している可能性を示唆しています。LucidKnight は、軽度の偵察で十分な場合には単独で使用されるほか、より複雑な LucidRook ステージャを展開する前に標的を評価する前段階として使用される可能性があります。

まとめ

これらの感染チェーン全体で観察された戦術・手法・手順(TTP)およびエンジニアリングへの投資レベルに基づき、この活動は広範囲にわたる無差別なマルウェア配布ではなく、標的型侵入であると中程度の確度で評価しています。スピアフィッシングによってマルウェアが送り込まれていることに加え、LucidRook の高度な設計を踏まえると、攻撃者は柔軟性、ステルス性、そして標的ごとのタスク実行を重視していると考えられます。

Talos は現時点で、LucidRook によって実行される復号可能な Lua バイトコードペイロードを確認していませんが、早期検知の促進およびコミュニティでの情報共有を目的として、本調査結果を公開しています。今後、さらなる侵害指標(IOC)の発見につながり、より精度の高いクラスタリングおよび帰属分析が可能になることが期待されます。

対応策

以下の ClamAV シグネチャを使用することで、この脅威の検出およびブロックが可能です。

- Win.Backdoor.LucidRook-10059729-0

- Lnk.Tool.UAT-10362-10059730-0

- Win.Dropper.UAT-10362-10059731-0

- Win.Tool.CobaltStrike-10059732-0

以下の SNORT® ルールがこの脅威に対応しています。

- Snort2 ルール:66108、66109、66110、66111

- Snort3 ルール:301447、301448

侵害指標(IOC)

この調査の IOC は、こちらの GitHub リポジトリでも提供しています。

d49761cdbea170dd17255a958214db392dc7621198f95d5eb5749859c603100a(悪意のある 7z)

adf676107a6c2354d1a484c2a08c36c33d276e355a65f77770ae1ae7b7c36143(悪意のあるアーカイブ)

b480092d8e5f7ca6aebdeaae676ea09281d07fc8ccf2318da2fa1c01471b818d(LucidRook をドロップする偽装 EXE ドロッパー)

c2d983d3812b5b6d592b149d627b118db2debd33069efe4de4e57306ba42b5dc(LucidRook をドロップする偽装 EXE ドロッパー)

6aba7b5a9b4f7ad4203f26f3fb539911369aeef502d43af23aa3646d91280ad9(LucidPawn、DismCore.dll)

bdc5417ffba758b6d0a359b252ba047b59aacf1d217a8b664554256b5adb071d(LucidPawn ドロッパー、DismCore.dll)

f279e462253f130878ffac820f5a0f9ac92dd14ad2f1e4bd21062bab7b99b839(悪意のある LNK)

166791aac8b056af8029ab6bdeec5a2626ca3f3961fdf0337d24451cfccfc05d(悪意のある LNK)

11ae897d79548b6b44da75f7ab335a0585f47886ce22b371f6d340968dbed9ae(LucidRook ステージャ、DismCore.dll)

edb25fed9df8e9a517188f609b9d1a030682c701c01c0d1b5ce79cba9f7ac809(LucidRook ステージャ、DismCore.dll)

0305e89110744077d8db8618827351a03bce5b11ef5815a72c64eea009304a34(LucidRook ステージャ、DismCore.dll)

d8bc6047fb3fd4f47b15b4058fa482690b5b72a5e3b3d324c21d7da4435c9964(LucidKnight をドロップする LucidPawn ドロッパー)

aa7a3e8b59b5495f6eebc19f0654b93bb01fd2fa2932458179a8ae85fb4b8ec1(LucidKnight、DismCore.dll)

fd11f419e4ac992e89cca48369e7d774b7b2e0d28d0b6a34f7ee0bc1d943c056(C2 からダウンロードされた archive1.zip)

1.34.253[.]131(悪用された FTP サーバー)

59.124.71[.]242(悪用された FTP サーバー)

D.2fcc7078.digimg[.]store(DNS ビーコン用ドメイン)