- データ侵害は世界中の組織にとって最も重大な脅威の 1 つとなっており、時間の経過とともに発生件数が増え、深刻度も増すばかりです。

- データ侵害は、慎重に扱う必要がある保護データや機密データに権限のない個人がアクセスすることで発生します。窃取対象となるデータには、個人情報、財務記録、知的財産、その他の重要な情報があります。

- サイバー犯罪の世界では、窃取されたデータは貴重な商品であり、データ侵害によって入手された情報がしばしば闇市場で売買されています。

- Cisco Talos が最近発見した暗号通貨関連の詐欺事例は、この手の詐欺でデータ侵害がますます利用されるようになっている状況を浮き彫りにしています。詐欺犯は、自分の情報が実際に漏洩しているのではないかという人々の懸念につけ込むのです。

長年にわたり、データ侵害はさまざまな形態のサイバー攻撃を助長する上で重要な役割を果たしてきました。攻撃者は悪意のある目的を果たすために、窃取したデータを利用して、より巧妙で大きな損害を招く攻撃を実行しています。データ侵害の深刻さはデータの直接的な損失にとどまらず、個人や組織のセキュリティ、評判、財務の安定性にもその影響が及びます。

窃取されたデータを利用していると思われる詐欺が活発化

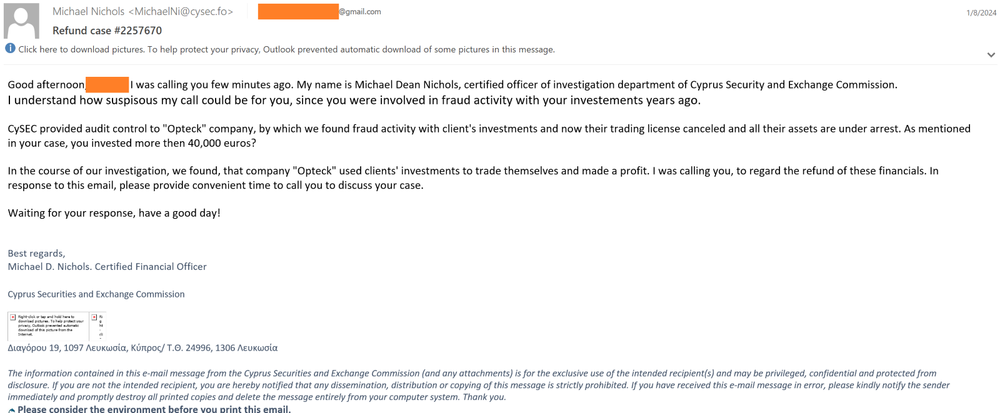

Cisco Talos は、早くも 2024 年 1 月には、暗号通貨強奪詐欺が進行中であることを確認していました。ビッシングやスピアフィッシングなどのハイブリッド ソーシャル エンジニアリング手法が詐欺の手口として用いられ、個人や正規の機関になりすました詐欺犯が言葉巧みに相手の心理を操り信頼を得て、情報を引き出します。

詐欺犯は CySEC(キプロス証券取引委員会)の調査官になりすまし、Opteck 取引プラットフォームでの不正取引が発覚したために差し押さえた金額を返金すると申し出て被害者を騙し、損害を与えようとしています。

Opteck は 2011 年に設立された取引プラットフォームであり、顧客にバイナリオプション取引ソリューションを提供しています。2017 年、Opteck のデータベースが攻撃者によって raidforums で販売されました。現在も、ユーザーの Opteck ログイン情報がロシアの闇市場で販売されていることが確認されており、データ侵害の可能性が示唆されています。同年、CySEC(キプロス証券取引委員会)は Opteck が規制に違反しているとして、問題解決の措置が講じられるまでライセンスを停止しました。詐欺犯は、ダーク Web 上の窃取されたデータやニュースを利用して、詐欺話に信憑性を持たせようとしていると思われます。

CySEC![]() は 2022 年 11 月にも、詐欺犯が CySEC の職員になりすまし、制裁対象企業との取引に関する補償請求で投資家を支援するという偽の申し出を行っていることについて警告を出しました。

は 2022 年 11 月にも、詐欺犯が CySEC の職員になりすまし、制裁対象企業との取引に関する補償請求で投資家を支援するという偽の申し出を行っていることについて警告を出しました。

2024 年 1 月以来、CySEC の認定調査官になりすました詐欺犯が潜在的な被害者(Opteck 取引プラットフォームの現ユーザーや以前のユーザー)に接触しようとしているのを Talos は確認しています。詐欺犯は、潜在的な被害者に電話で接触し、CySEC の調査官だと名乗って、潜在的な被害者がかつて Opteck 取引プラットフォームを利用していたことを確認します。次に、潜在的な被害者を会話に引き込むために、Opteck が関与した詐欺事件で被害者の暗号通貨投資が不正使用されたという作り話をします。また、この電話は差し押さえた金額を返金するためのものだと言って潜在的な被害者を安心させようとし、その金額は被害者が正当に受け取れるものであると断言します。

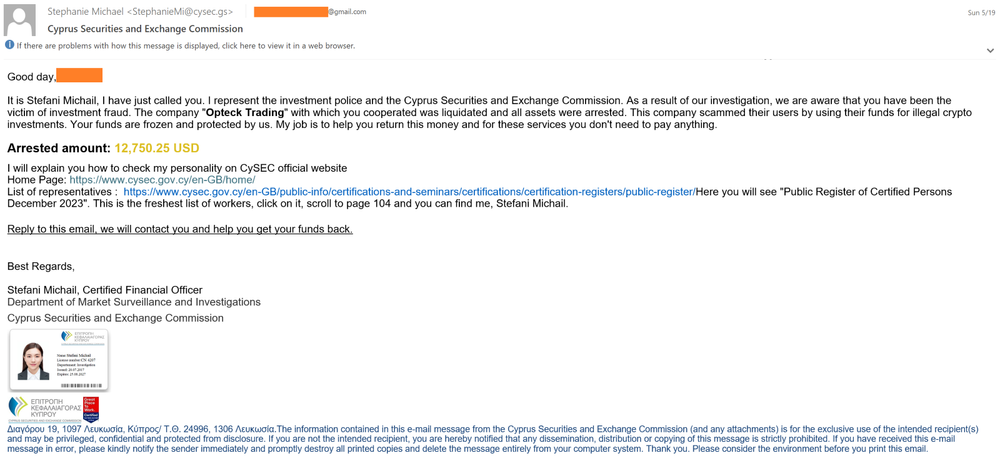

被害者を納得させるために、詐欺犯は CySEC の公式 Web サイトの CySEC 認定者名簿に記載されている CySEC の調査担当者の名前を悪用して、CySEC 担当者になりすましたメールを送信します。ある事例では、偽の名刺を作成してフィッシングメールに埋め込み、本物のメールに見せかけていました。

フィッシングメールの例 1

フィッシングメールの例 2

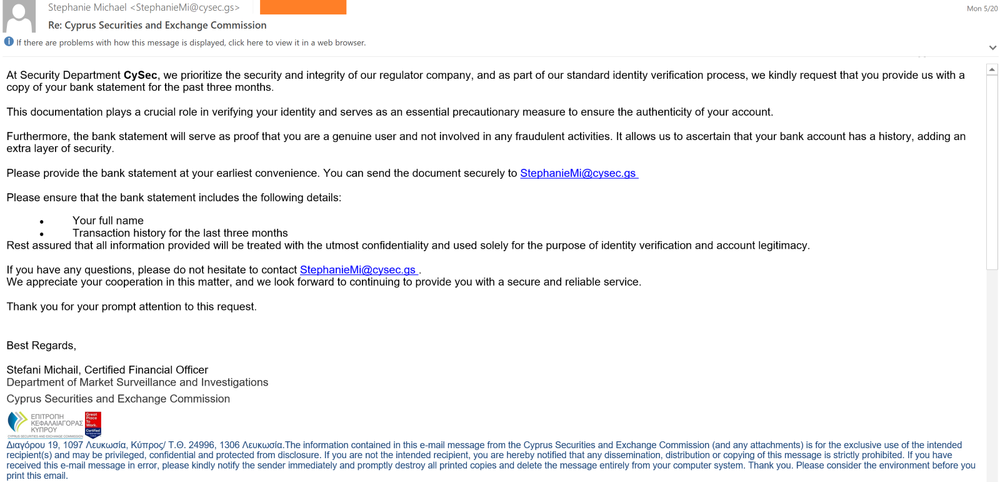

詐欺犯は被害者を騙して信頼を得た後に、規制順守の確認の一環として被害者の銀行取引明細書を要求する別の電子メールを送信します。

フィッシングメールの例 3

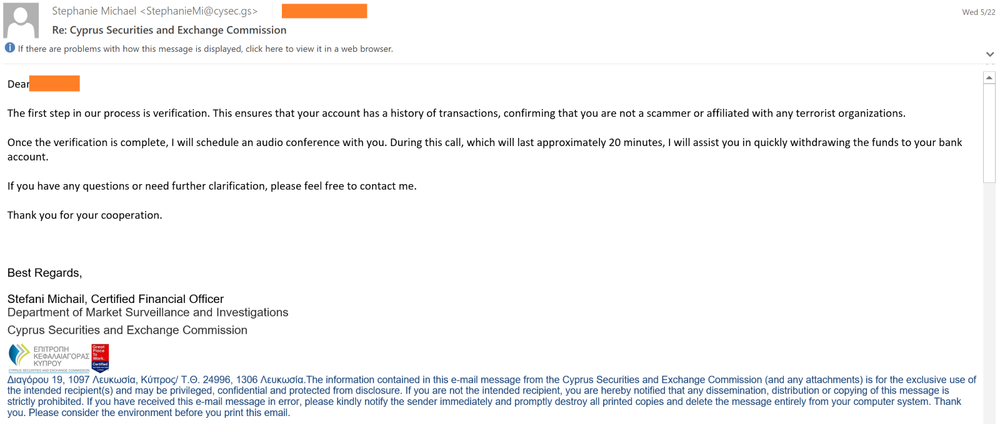

さらに、被害者にフォローアップの電子メールを送信し、本人確認を含む偽の返金処理について説明し、その後、被害者と 20 分間電話で会話して、資金の引き出しを支援します。

フィッシングメールの例 4

Talos が確認したところ、被害者と電話で会話をする際に、詐欺犯はまず Coinbase プラットフォームで暗号通貨ウォレットを作成し、ウォレット ID を被害者に送信します。その際、ウォレットを有効化するための金額として 816 USDT(テザー)を渡すことを保証し、有効化されてから 12 時間後にその金額が利用可能になると説明します。

被害者が何らかのエラーを起こした場合、詐欺犯は被害者に、指定された額の ETH(イーサリアム)を詐欺犯が所有する別の暗号通貨ウォレット ID(この詐欺では AML ウォレットと呼ばれている)に送金するよう要求します。また、Coinbase の担当者から連絡があるということも伝えます。

詐欺犯は Coinbase の担当者になりすまし、Coinbase の法的保険料として偽の返金額の 10% を USDT または ETH で AML ウォレットに支払うよう被害者に持ちかけます。被害者が同意して保険料を支払うと、詐欺犯は再び別のウォレット ID に関連した交渉プロセスの一環として ETH での追加の支払いを要求し、被害者が Coinbase ウォレットで偽の返金額の 50% を受け取れることを保証します。

最終的に、被害者が Coinbase ウォレットで偽の返金額を受け取ることに同意して交渉金額を支払うと、詐欺犯は資金が振り込まれるまで待つようにアドバイスしながら会話を続けますが、実際には返金されず、被害者の暗号通貨が盗まれてしまうというからくりです。

詐欺の儲けは出ているとみられる

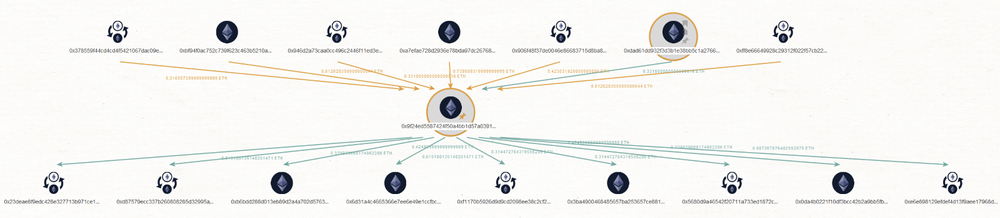

詐欺犯の暗号通貨ウォレットの取引と残高から判断すると、今日現在まで儲けが出ているようです。Talos はフィッシングメールを分析し、被害者の暗号通貨を盗むために使用された 4 つのイーサリアムウォレットのアドレスを発見しました。

ブロックチェーン上の詐欺犯のウォレットの取引を分析したところ、詐欺が行われていた間の取引量と詐欺犯が受け取ったイーサリアムは数千米ドルに相当することが判明しました。

| ウォレットアドレス | ETH の米ドル換算額 |

| 0xdAd61Dd932f3D3B1E38BB5c1a2766901487B6B1e | 1,200 ドル |

| 0x9f24ed5587424f50a4bb1d57a03914c2b5215ae2 | 1 万 2,000 ドル |

| 0xdAD9C378Bc0Eb7Ee17F92770a64eC80eef32caE2 | 9 万ドル |

| 0xdC9060786AA19977Aa0AdbDa247437682B324D2a | 3,500 ドル |

Talos はまた、詐欺犯がマルチチェーン ポートフォリオを持っており、盗んだ暗号通貨資産を複数のブロックチェーン ネットワークに分散できることも確認しました。

窃取された暗号通貨資金のルートを示す例

詐欺犯のフィッシング インフラストラクチャ

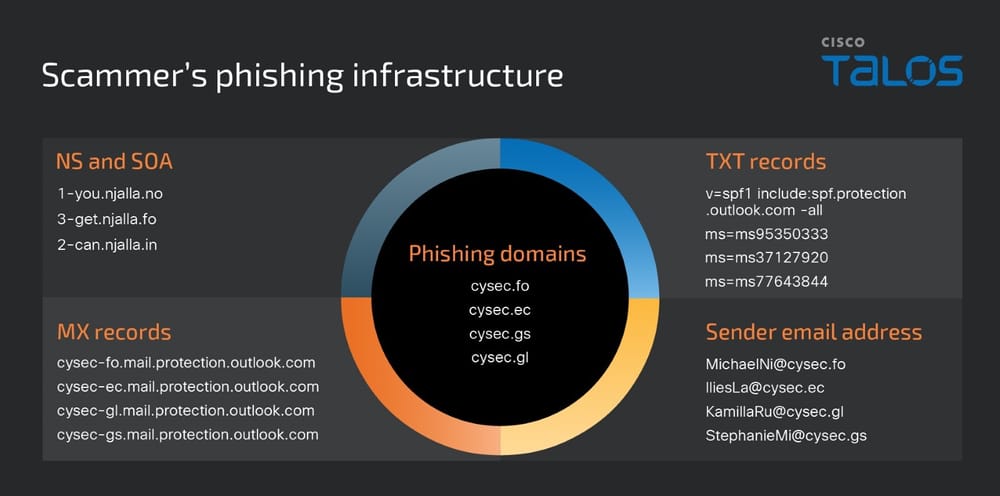

この詐欺犯は CySEC の正規ドメイン「cysec.gov.cy」に似た複数のドメインを使用しています。これらのフィッシングドメインは、ドメイン登録サービスプロバイダー Sarek![]() で作成されています。

で作成されています。

フィッシングドメインのネームサーバー(NS)および Start of Authority(SOA)レコードは、「サービスとしてのプライバシー」プロバイダーである njalla![]() のドメインネームサーバーを指すように構成されていました。

のドメインネームサーバーを指すように構成されていました。

ドメインのメール交換(MX)レコードは mail.protection.outlook.com のメールサーバーで構成されており、フィッシングメールが Microsoft の電子メール保護サービスを経由してルーティングされていることを示しています。

ドメインのテキスト(TXT)レコードは、詐欺犯のメールサーバーに「spf.protection.outlook.com」で定義された SPF(Sender Policy Framework)ルールが含まれていることを示しています。つまり、Microsoft の Outlook 保護サービスで許可されているすべての IP アドレスも、詐欺ドメインに代わってメールを送信することができます。TXT レコードで定義されている ms=msXXXXXXXX 値もいくつか確認しました。通常、ms レコードは Microsoft Office 365 でのドメイン検証手順に使用され、ms レコードがあれば、ドメインの正当な所有者が存在するということになります。詐欺犯はこれらの値を使用して、Microsoft Office 365 でフィッシングドメインを検証していると考えられます。

効果的なサイバーセキュリティを支えるセキュリティ意識

詐欺犯は、人間を最も弱いリンク、または簡単に操れる対象とみなしており、さまざまなソーシャルエンジニアリング手法を駆使して人々を騙し、多くの場合、標的の環境にアクセスしたり、不正な金融取引を実行したりしようとします。また、データ侵害の深刻さが詐欺を助長しており、詐欺を働くのに必要な情報を詐欺犯に提供し、個人や組織に多大な経済的損害をもたらし、評判を毀損し、心理的ダメージを与えています。

したがって、人々にセキュリティ意識を持たせることは、組織とセキュリティコミュニティの基本的な責任です。一人ひとりがセキュリティ意識を持てば自分自身を保護することができ、組織のセキュリティ対策の後押しにもなります。セキュリティ意識を持つ文化を育むことで、データ侵害や詐欺に関連するリスクを軽減できます。

本稿は 2024 年 07 月 11 日にTalos Group

のブログに投稿された「Impact of data breaches is fueling scam campaigns

」の抄訳です。