Cisco Talos は「Cracktivator ソフトウェア」という造語を作りました。これは、Windows アプリケーションの海賊版向けの偽造または改変されたソフトウェアを指す用語です。

Talos チームの一員である James Nutland は、Microsoft Windows オペレーティングシステムと Office など他の Microsoft アプリケーションのクラックバージョンの調査に乗り出しました。

両製品とも Microsoft 社のキー管理システム(KMS)を使用しており、組織は通常、独自のネットワーク上でシステムをアクティブ化できます。Cracktivators はこのサービスを利用できるよう、海賊版のキーを許可するようにシステムを変更します。この用語は、何らかの方法で改変されて海賊版になった他のアプリケーションにも使用できます。

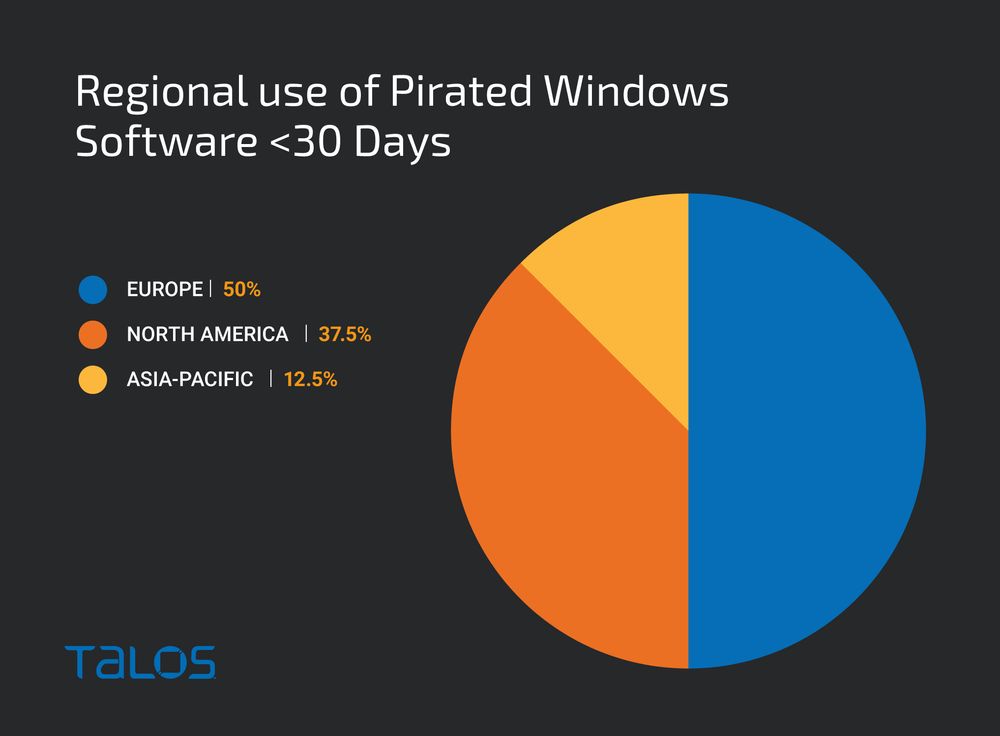

Cracktivator ソフトウェアの使用は世界中で増加傾向にあります。クラックされたソフトウェアを使用している組織の大多数は、ヨーロッパ、特に東ヨーロッパを拠点としており、その業種は多岐にわたります。Talos ウクライナタスクユニットは、重要インフラに対する脅威ハンティングに特に力を入れていますが、その活動中にこの種の違法ソフトウェアを使用している組織を数多く見つけています。

Talos のデータによると、北米でもさまざまな業界で Cracktivator ソフトウェアが使用されています。最も蔓延しているのは製造業と教育機関で、それよりは低いものの建設業、金融サービス業、小売業でも使用されています。アジア太平洋地域の場合、Cracktivator ソフトウェアを使用している主な業界は製造業と政府機関です。

ただし、アジア太平洋地域ではヨーロッパや北米に比べて Cracktivator の使用が全体的に少なくなっています。これはちょっとした変化だといえます。かつてアジア太平洋地域には、海賊版の企業向けソフトウェアが大量に出回っていました。クラックされたソフトウェアが使用されなくなった正確な理由はまだわかっていません。

海賊版の Windows ソフトウェアが 30 日以上使用された地域

Cracktivator ソフトウェアを使用することのセキュリティリスク

海賊版ソフトウェアの使用は違法であるだけでなく、その使用には多くのセキュリティリスクが伴います。重要な更新プログラムやセキュリティパッチにアクセスできなくなるため、Windows アプリケーション内の既知の脆弱性を狙った攻撃にさらされやすくなるおそれがあります。

Talos の調査では、リモートアクセス型トロイの木馬(RAT)や仮想通貨マイニングマルウェアなどの他の脅威も Cracktivator ソフトウェアを実行しているシステムで一般的に見られることがわかりました。攻撃者が最初に不正アクセスする手段として、改変されたソフトウェアにこの種の脅威をバンドルしていることもわかりました。

この状況では、通常ユーザーはクラックされたソフトウェアを(通常はトレントサイト経由で)ダウンロードするときにマルウェアが組み込まれていることに気づいていません。実際、Cracktivator ソフトウェアはほとんどの場合どこを取っても正規品と同じです。これは主に、異変をユーザーに気付かれないようにしながら、悪意のある意図(システムへのバックドアの設置など)を何でも遂行できるようにするためです。

組織が Cracktivator ソフトウェアを使用する理由

これは複雑な問題です。組織が Cracktivator ソフトウェアの使用を選択する(場合によっては見て見ぬふりをする)理由はさまざまだからです。セキュリティ対策が不十分であることが理由の 1 つに挙げられます。組織にセキュリティトレーニングに適したツールが揃っておらず、こうした不正なソフトウェアを使用するリスクについて従業員の認識を高めることができないという可能性が考えられます。

もう 1 つの理由として考えられるのは、特定の担当者または部門が作業を完了するために常に時間に追われているということです。違法なライセンスを購入することで、こうした成果物の完成を早めたり、実際のライセンスを購入するよりもコストを抑えたりできるかもしれません。

残念なことですが、ユーザーが取締役会の報告書を期限内に提出するために Word ドキュメントを作成している間も、大抵の場合、バックグラウンドでは悪意のあるアクティビティが数多く実行されています。ですから、短期的に利益が得られたとしても長期的な損失に決して見合うものとはならないのです。

増加傾向にある Cracktivator ソフトウェアの使用に対処するための推奨事項

- すべてのソフトウェアとシステムを正規のライセンスバージョンに定期的に更新します。

- Endpoint Detection and Response(EDR)ソリューションの導入など、脅威を検出して緩和するための堅牢なサイバーセキュリティ ソリューションを取り入れます。

- 内部システムを定期的に監視し、PowerShell や Netsh ユーティリティの異常な使用など、不審なアクティビティが存在しないか確認します。

- サイバーセキュリティの意識向上とトレーニングプログラムを実施し、クラックされたソフトウェアのダウンロードやその使用に伴うリスクについて従業員に伝えます。

- 関連する IOC に到達するトラフィックをブロックおよび監視します。

- リモート アクセス ソフトウェアなどのシステム管理ツールの不必要な使用や不正使用を監視して防止します。

- 機密性の高いシステムを適切にセグメント化し、マシンが不正アクセスされたとしてもインターネットに公開されないようにして横方向の移動を防ぎます。

Talos の戦略分析責任者である David Liebenberg が最近 Cyber Wire ポッドキャストに出演し、Talos が実施している Cracktivator の研究について語っています。ぜひご視聴ください。

Talos のブログで取り上げている基本的なトピックについてさらに詳しく知りたい場合は、『知っておきたいこと』シリーズの他の記事もお読みください。

本稿は 2023 年 10 月 17 日に Talos Group

のブログに投稿された「What is Cracktivator software?

」の抄訳です。