Kenna Security e Cisco Secure Endpoint: più protezione per gli endpoint grazie all’integrazione con la “data science” dell’ultima acquisizione Security di Cisco

4 min read

Affrontare il mare delle vulnerabilità che ogni giorno invadono i team di sicurezza è quasi impossibile ma anche semplicemente definire le priorità con le quali affrontarle non è un compito semplice. Difatto, le opzioni sul tavolo non sono poi molte. Vista l’impossibilità pratica di “mitigare” ogni singola vulnerabilità tramite patch (esistente o virtuale), oppure tramite soluzioni di protezione di rete quali NIPS, l’unica via percorribile è quella di concentrarsi su quelle ritenute più importanti da ogni organizzazione in base al rischio correlato.

Inoltre, ad aggiungere complessità a questo tema si è aggiunto negli ultimi anni il fenomeno dell’hybrid working che rende più complicato il raggiungimento, la rivelazione e la successiva valutazione delle vulnerabilità presenti sugli endpoint tramite i tradizionali scanner di vulnerabilità.

Kenna Security da oltre 10 anni presente sul mercato, è leader nel campo del Risk-Based Vulnerability Management (RBVM) e attraverso AI, ML e più in generale la propria Data Science è in grado di mappare le vulnerabilità presenti, assegnando un indice di rischio (Risk Score) che tiene conto del contesto e della priorità degli Asset presenti in ogni organizzazione ma ogni volta differenti. Attraverso l’assegnazione del Risk Score ogni realtà è in grado di prioritizzare velocemente le proprie vulnerabilità associate ad un rischio maggiore, correndo ai ripari nel minor temo possibile.

Oggi siamo lieti di annunciare che, dopo l’acquisizione di Kenna Security da parte di Cisco lo scorso anno, abbiamo recentemente lanciato un’integrazione tra Kenna e Cisco Secure Endpoint per aggiungere informazione di contesto estremamente preziose sulle vulnerabilità presenti sugli Endpoint.

Attraverso questa integrazione iniziale, i clienti di Secure Endpoint possono ora aggiungere le informazioni di contesto sugli endpoint basandosi anche su un ulteriore indicatore di rischio. Ciò consente ai clienti di prioritizzare le azioni correttive sugli endpoint, indagando sulle minacce per accelerare la risposta agli incidenti attraverso tre casi d’uso principali.

1. Visibilità delle vulnerabilità “scannerless”: in un ambiente di lavoro ibrido, è sempre più difficile per gli scanner di vulnerabilità tradizionali tenere conto di tutti i dispositivi utilizzati. Invece di affidarsi alla scansione dell’indirizzo IP per identificare le vulnerabilità in un ambiente, ora è possibile utilizzare l’agente Secure Endpoint esistente per ottenere un quadro completo delle vulnerabilità per effettuare il triage.

2.Contesto delle vulnerabilità basato sul rischio: durante la fase di “incident response”, i clienti hanno ora a disposizione un dato aggiuntivo sotto forma di “Kenna Risk Score”. Ad esempio, se un endpoint compromesso ha un punteggio di rischio di 95+, c’è un’alta probabilità che il vettore di attacco si riferisca a una vulnerabilità identificata da Kenna. Questo può .accelerare drasticamente la risposta agli incidenti, diminuendo drasticamente i tempi di analisi e risposta.

3. Punteggi di rischio accurati e attuabili: le organizzazioni spesso faticano a dare la giusta priorità alle vulnerabilità, poiché la maggior parte dei punteggi di rischio, come il Common Vulnerability Scoring System (CVSS), sono statici e mancano di opportune informazioni di contesto. Al contrario, il “Kenna Risk Score” è dinamico e ricco di contesto, poiché utilizza tecniche avanzate di “data science” come la modellazione predittiva e l’apprendimento automatico per seguire efficacemente le minacce del mondo reale. Ciò consente di comprendere l’effettivo livello di rischio del vostro ambiente, permettendovi di stabilire le giuste priorità e di rimediare prima alle vulnerabilità più importanti.

Come funziona l’integrazione Kenna?

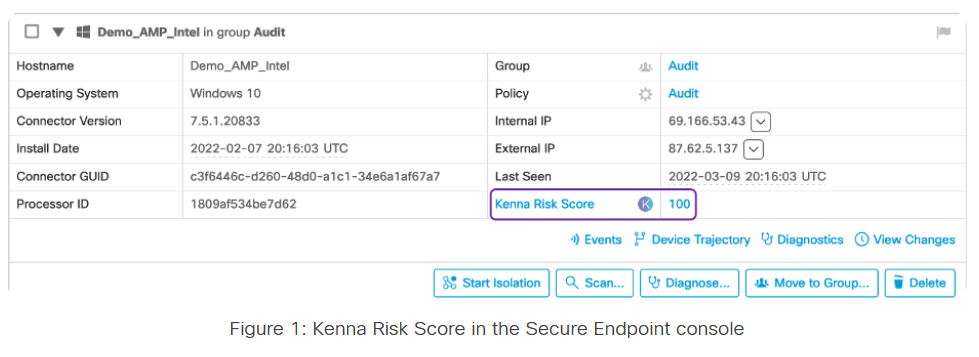

L’integrazione con Kenna inserisce i punteggi di rischio di Kenna direttamente nella console di Secure Endpoint. Come esempio di questa integrazione, al computer nella schermata sottostante (Figura 1) è stato assegnato un punteggio di rischio Kenna pari a 100.

I punteggi di rischio possono variare da 0 (rischio minimo) a 100 (rischio massimo). Il punteggio viene dedotto in base alle informazioni sulla versione del sistema operativo, sulla build e sull’aggiornamento della revisione, combinate con le informazioni sulle vulnerabilità fornite da Kenna.

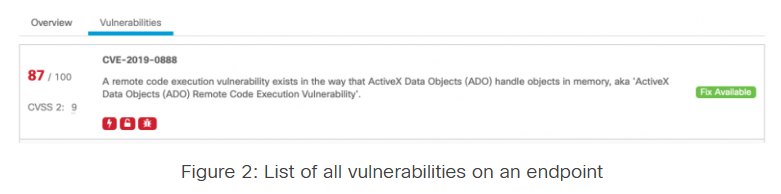

Facendo clic sul punteggio numerico vero e proprio si accede a una pagina con un elenco dettagliato di tutte le vulnerabilità presenti sull’endpoint (vedi Figura 2).

Ogni vulnerabilità ha un punteggio di rischio, un identificatore e una descrizione che include icone con dettagli aggiuntivi basati sulle informazioni sulle vulnerabilità di Kenna.

![]() Active Internet Breach: questa vulnerabilità viene sfruttata attraverso violazioni attive su Internet.

Active Internet Breach: questa vulnerabilità viene sfruttata attraverso violazioni attive su Internet.

![]() Easy Exploitable: questa vulnerabilità è facile da sfruttare attraverso codice proof-of-concept, potenzialmente disponibile.

Easy Exploitable: questa vulnerabilità è facile da sfruttare attraverso codice proof-of-concept, potenzialmente disponibile.

![]() Malware Exploitable: esiste un malware noto che sfrutta questa vulnerabilità.

Malware Exploitable: esiste un malware noto che sfrutta questa vulnerabilità.

Tutte queste informazioni rappresentano un contesto estremamente prezioso durante un’indagine su un incidente. Lo sfruttamento delle vulnerabilità è uno dei modi più comuni con cui gli attori malintenzionati effettuano gli attacchi. Comprendendo rapidamente quali vulnerabilità sono presenti nell’ambiente, gli “incident responder” hanno la possibilità di individuare più facilmente il modo in cui un aggressore si è introdotto nella loro organizzazione.

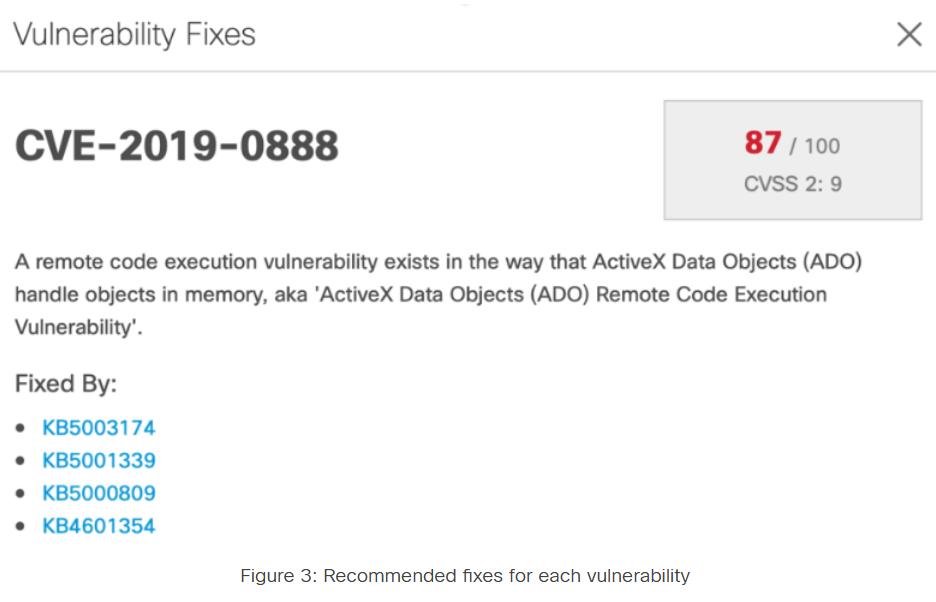

Inoltre, per le vulnerabilità che attualmente dispongono di patch o fix, facendo clic sul pulsante verde “Correzione disponibile” su ciascuna vulnerabilità viene visualizzato un riquadro con i collegamenti alle patch applicabili, agli articoli della Knowledge Base e ad altre informazioni pertinenti (vedere Figura 3). Questo fornisce agli analisti le informazioni necessarie per intervenire in modo efficiente su un endpoint.

Chi può accedere all’integrazione con Kenna?

Le informazioni sulle vulnerabilità e i punteggi di rischio di Kenna Security sono ora disponibili nella console Cisco Secure Endpoint per:

- Computer Windows 10 con Secure Endpoint Windows Connector versione 7.5.3 e successive.

- Clienti con una licenza di livello Secure Endpoint Advantage o Premier, incluso Secure Endpoint Pro.

La maggior parte delle vulnerabilità della nostra base di clienti si verifica sulle workstation Windows 10, quindi abbiamo deciso di rilasciare prima Windows 10 per fornire questa integrazione più velocemente. Abbiamo in programma di aggiungere il supporto per altre versioni di Windows e sistemi operativi come Windows 11, Windows Server 2016, 2019 e 2022 nel prossimo futuro.

Ci auguriamo che questa integrazione sia utile! Questo è il primo di molti passi che stiamo facendo per incorporare le informazioni sulle vulnerabilità di Kenna Security in Secure Endpoint.

Se vuoi saperne di più: cisco.com/go/securechoice