Οι απαιτήσεις από τα σημερινά δίκτυα είναι μεγάλες. Οι αποφάσεις πρέπει να λαμβάνονται γρηγορότερα, οι απειλές ασφαλείας που πρέπει να αντιμετωπίσουν είναι περισσότερες, ενώ το πλήθος των συνδεδεμένων συσκευών που πρέπει να διαχειριστούν είναι μεγαλύτερο από ποτέ.

Οι επιχειρήσεις κάθε τύπου οδεύουν προς την ψηφιοποίηση, η οποία ανοίγει νέες ευκαιρίες σε κάθε κλάδο της βιομηχανίας. Χάρη σε αυτήν, οι εφαρμογές λογισμικού εξελίσσονται: από επιχειρηματικές διαδικασίες που παρέχουν απλώς υποστήριξη, συχνά μετατρέπονται στην κύρια πηγή εσόδων μιας εταιρείας, ενώ παράλληλα τη διαφοροποιούν από τον ανταγωνισμό.

Σήμερα, οι οργανισμοί αντιμετωπίζουν διαρκώς προκλήσεις εξαιτίας της ανάγκης για προσαρμογή της δυναμικότητας των δικτύων τους, προκειμένου να αντιδρούν γρήγορα στη ζήτηση για εφαρμογές και στη συνεχή ανάπτυξη. Καθώς το τοπικό δίκτυο τύπου campus (campus LAN) είναι αυτό το οποίο επιτρέπει σε χρήστες και συσκευές σε μια συγκεκριμένη τοποθεσία να έχουν πρόσβαση σε εφαρμογές, οι δυνατότητες αυτού του ενσύρματου και ασύρματου LAN θα πρέπει να βελτιωθούν, προκειμένου να υποστηρίξουν τις νέες, μεταβαλλόμενες ανάγκες. Το δίκτυο είναι αυτό που συνδέει χρήστες και συσκευές, και αποτελεί τον ακρογωνιαίο λίθο στον οποίο βασίζεται ψηφιακός μετασχηματισμός ενός οργανισμού. Είναι η πρώτη γραμμή της άμυνάς σας, το μονοπάτι προς την παραγωγικότητα και τη συνεργασία.

Οι κύριοι παράγοντες που οδηγούν την εξέλιξη των υφιστάμενων δικτύων τύπου campus είναι οι απαιτήσεις που παρατίθενται στη συνέχεια.

Ευέλικτη υποδομή Ethernet η οποία επιτρέπει ανάπτυξη και κλιμάκωση

- Απλουστευμένη υλοποίηση και αυτοματοποίηση: Η διαμόρφωση και διαχείριση των συσκευών του δικτύου με χρήση κεντρικού ελεγκτή και ανοικτών API επιτρέπει την ταχύτατη – αλλά μη επιρρεπή σε λάθη λογω αυτοματισμού – εγκατάσταση συσκευών και την υλοποίηση υπηρεσιών δικτύου.

- Αυξημένες ανάγκες σε εύρος ζώνης: Οι ανάγκες σε εύρος ζώνης μπορεί να διπλασιαστούν πολλές φορές κατά τη διάρκεια ζωής ενός δικτύου, οδηγώντας σε νέα δίκτυα τα οποία πρέπει να προετοιμαστούν, ώστε να μπορούν σταδιακά να μεταβούν από 10 Gbps Ethernet σε 40 Gbps έως και 100 Gbps.

- Αύξηση της δυναμικότητας των ασύρματων σημείων πρόσβασης: Με τη νέα τεχνολογία 802.11ac Wave 2, οι απαιτήσεις εύρους ζώνης στα ασύρματα σημεία πρόσβασης (Access Points, AP) σήμερα υπερβαίνουν το 1Gbps, ενώ ο οργανισμός IEEE έχει ήδη επικυρώσει το πρότυπο 802.3bz, το οποίο ορίζει Ethernet στα 2.5 Gbps και 5 Gbps.

- Πρόσθετες απαιτήσεις ισχύος από τις συσκευές Ethernet: Είναι πιθανόν να απαιτείται μεγαλύτερη ισχύς για τη λειτουργία νέων συσκευών, όπως είναι οι συσκευές φωτισμού, οι κάμερες παρακολούθησης, τα τερματικά VDI, οι μεταγωγείς απομακρυσμένης πρόσβασης (remote access switches) και τα ασύρματα σημεία πρόσβασης (APs). Η σχεδίαση του δικτύου πρόσβασης θα πρέπει να υποστηρίζει τροφοδοσία μέσω Ethernet (power over Ethernet) με 60W ανά θύρα , που ακολουθεί και το νέο πρότυπο PoEΙΕΕΕ 802.3bt

Ολοκληρωμένες Υπηρεσίες και Ασφάλεια

- Συνέπεια στις δυνατότητες ασφαλείας, είτε παρέχονται ενσύρματα είτε ασύρματα: Οι δυνατότητες ασφαλείας που περιγράφονται στη συνέχεια θα πρέπει να είναι οι ίδιες, είτε ο χρήστης είναι συνδεδεμένος σε ενσύρματη θύρα Ethernet είτε συνδέεται μέσω ασύρματου LAN.

- Διασφάλιση Δικτύου (Network Assurance) και Ανάλυση Δεδομένων: Έγκαιρη πρόβλεψη των υπηρεσιών που σχετίζονται με την απόδοση και ασφάλεια του δικτύου, , των συσκευών και των εφαρμογών μέσω χρήσης τηλεμετρίας, ανεξαρτήτου τύπου κίνησης, κρυπτογραφημένης ή μη.

- Έλεγχος πρόσβασης στο δίκτυο: Η ταυτοποίηση των χρηστών και των συσκευών που συνδέονται στο δίκτυο παρέχει τις απαραίτητες πληροφορίες για την υλοποίηση πολιτικών ασφαλείας για έλεγχο της πρόσβασης και την κατάτμηση (segmentation) του δικτύου σε εικονικά δίκτυα (Virtual Networks).

- Πολιτικές βάσει ομάδων (group-based policies): Η δημιουργία πολιτικών πρόσβασης και εφαρμογών που βασίζονται σε πληροφορίες ομάδων χρηστών και συσκευών, παρέχει έναν απλουστευμένο και επεκτάσιμο τρόπο για την ανάπτυξη και διαχείριση πολιτικών ασφάλειας. Οι παραδοσιακές λίστες ελέγχου πρόσβασης (ACL) είναι σύνθετες στην διαχείρισή τους και πολύ δύσκολο να κλιμακωθούν, επειδή βασίζονται σε διευθύνσεις IP και υποδίκτυα.

- Software-Defined κατάτμηση δικτύου: Scalable Group Tags (SGT) εκχωρούνται από πολιτικές που βασίζονται σε ομάδες χρηστών και συσκευών και μπορούν να χρησιμοποιηθούν για την κατάτμηση ενός δικτύου, προκειμένου να επιτευχθεί ο διαχωρισμός τις κίνησης δεδομένων (data plane) μέσα δεδομένων εντός φυσικών και εικονικών δικτύων.

- Εικονικοποίηση δικτύων: Η δυνατότητα κοινής χρήσης υποδομής, σε συνδυασμό με την υποστήριξη πολλαπλών VN με απομονωμένα επίπεδα δεδομένων και ελέγχου, επιτρέπει την ασφαλή απομόνωση διαφορετικών συνόλων χρηστών και εφαρμογών.

Τα πλεονεκτήματα αυτής της προσέγγισης είναι ότι το δίκτυο μπορεί να καλύπτει τις μεταβαλλόμενες απαιτήσεις του οργανισμού ή της επιχείρησής σας, ενώ παράλληλα οι λειτουργικές σας δαπάνες μειώνονται και οι απειλές ασφαλείας αντιμετωπίζονται πιο αποτελεσματικά. Για την ομάδα υποστήριξης δικτύων, αυτό θέτει τέλος στη δύσκολη και χρονοβόρα διαδικασία λειτουργικής συντήρησης, από την οποία η εταιρεία δεν αποκόμιζε κάποιο ιδιαίτερο όφελος – η νέα προσέγγιση βελτιώνει τόσο τον κύκλο εργασιών, όσο και τα καθαρά αποτελέσματα.

Καθώς η Cisco στρέφεται όλο και περισσότερο προς τη δικτύωση βάσει σκοπιμότητας (intent-based networking), παρέχουμε στους πελάτες μας ένα δίκτυο το οποίο καθημερινά γίνεται όλο και πιο διαισθητικό, καθώς ερμηνεύει το περιβάλλον του και οδηγείται από συγκεκριμένο σκοπό. Αυτό αποτελεί τη δύναμη της αρχιτεκτονικής DNA (Digital Network Architecture) της Cisco.

Το Cisco DNA μπορεί πραγματικά να μεταμορφώσει τον τρόπο με τον οποίο υλοποιείτε και διαχειρίζεστε το δίκτυό σας στην ψηφιακή εποχή, χάρη στην αρχιτεκτονική που καθοδηγείται από λογισμικό και εστιάζει στην αυτοματοποίηση, την ασφάλεια και την ανάλυση δεδομένων.

Η αρχιτεκτονική SD-Access της Cisco (Software-Defined Access, Πρόσβαση Καθοριζόμενη από Λογισμικό) αποτελεί μια από τις βασικές εφαρμογές του Cisco DNA: από τον παραδοσιακό σχεδιασμό δικτύων LAN τύπου campus, περνάμε πλέον σε δίκτυα τα οποία υλοποιούν απευθείας τον σκοπό ενός οργανισμού. Το SD-Access χρησιμοποιεί τον ελεγκτή Digital Network Architecture Center (DNA Center) της Cisco για σχεδιασμό, προγραμματισμό πόρων και εφαρμογή πολιτικών, ενώ παράλληλα παρέχει στο ενσύρματο και ασύρματο δίκτυο ένα πλαίσιο που επιτρέπει τη δημιουργία ενός διαισθητικού δικτύου το οποίο λειτουργεί βάσει σκοπιμότητας.

Η τεχνολογία fabric αποτελεί αναπόσπαστο τμήμα της αρχιτεκτονικής SD-Access, και εισάγει την έννοια των προγραμματιζόμενων overlay δικτύων. Έτσι, καθίσταται απλή και εφικτή η εικονικοποίηση του δικτύου (VNs) τόσο στην ενσύρματη όσο και στην ασύρματη υποδομή. Πέραν της εικονικοποίησης του δικτύου, η τεχνολογία fabric παρέχει κατάτμηση (segmentation) καθοριζόμενη από λογισμικό και επιβολή πολιτικών βάσει της ταυτότητας των χρηστών και της συμμετοχής τους σε ομάδες. Η κατάτμηση η οποία καθορίζεται από λογισμικό ενσωματώνεται χάρη στην τεχνολογία TrustSec της Cisco, παρέχοντας segmentation μεταξύ των Virtual Networks και micro-segmentation εντός των VNs. Το DNA Center αυτοματοποιεί τη δημιουργία εικονικών δικτύων, μειώνοντας τις λειτουργικές δαπάνες αλλά και ελαχιστοποιώντας τα λάθη στην παραμετροποίηση. Παράλληλα, οι δυνατότητες διασφάλισης και ανάλυσης δεδομένων προσφέρουν ενσωματωμένη ασφάλεια και εγγυημένη/προβλέψιμη απόδοση του δικτύου.

Το φυσικό (underlay) δίκτυο ορίζεται από τους φυσικούς μεταγωγείς και δρομολογητές που αποτελούν τμήμα του δικτύου SD-Access. Όλα τα στοιχεία του underlay δικτύου πρέπει να είναι διασυνδεδεμένα σε επίπεδο IP, με χρησιμοποιώντας οποιοδήποτε πρωτόκολλο δρομολόγησης. Αν και στο underlay δίκτυο μπορεί να χρησιμοποιηθεί οποιαδήποτε L2 ή/και L3 , υπάρχει η δυνατότητα, και προσφέρει πολλά οφέλη σε επίπεδο διαθεσιμότητας και απλοποίησης, ο σχεδιασμός του undelay δικτύου να είναι L3 ακόμα και στο Access Layer. . Ο σχεδιασμό και η υλοποίηση του underlay δικτύου μπορεί να γίνει είτε χειροκίνητα, ή να αυτοματοποιηθεί μέσω του DNA Center.

Πάνω από το underlay δίκτυο δημιουργούνται τα overlay δίκτυα, που συνθέτουν τα Virtual Networks.. Η κίνηση του data plane και η σηματοδοσία του control plane διατηρούνται στο εσωτερικό κάθε Virtual Network, ώστε τα δίκτυα να παραμένουν απομονωμένα τόσο μεταξύ τους, όσο και από το underlay δίκτυο. Η δικτυακή δομή fabric της αρχιτεκτονικής SD-Access υλοποιεί την εικονικοποίηση μέσω της ενθυλάκωσης (encapsulation) της δικτυακής κίνησης πάνω από πακέτα ΙΡ τα οποία έχουν αφετηρία και τερματισμό τα όρια του fabric, που αποτελείται από Access Points, μεταγωγείς κορμού και πρόσβασης και δρομολογητές. Τα overlay δίκτυα μπορούν να καλύπτουν όλες τις δικτυακές συσκευές του υποκείενου δικτύου, ή ένα υποσύνολό τους. Επίσης είναι δυνατό να υπάρχουν πολλά overlay δίκτυα επάνω από το ίδιο υποκείμενο δίκτυο, υποστηρίζοντας την τεχνολογία πολλαπλών χρηστών (multi-tenancy) μέσω εικονικοποίησης δικτύου (VNs). Η εικονικοποίηση του δικτύου το οποίο επεκτείνεται εκτός της δικτυακής δομής διατηρείται με χρήση τεχνολογιών VRF-Lite και MPLS VPN.

Επίπεδο Δεδομένων και Επίπεδο Ελέγχου Δικτυακής Δομής

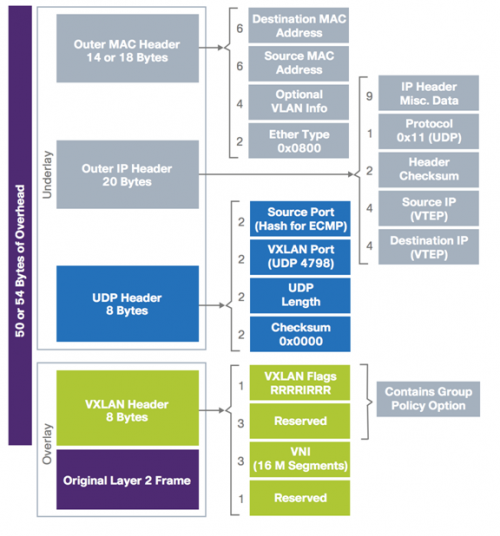

Η αρχιτεκτονική SD-Access διαμορφώνει το υπερκείμενο δίκτυο (overlay) με ένα επίπεδο δεδομένων δικτυακής δομής, με χρήση τεχνολογίας VXLAN (Virtual extensible LAN). Η τεχνολογία VXLAN περιλαμβάνει ενθυλάκωση (encapsulation) και tunneling L2 frames κατά μήκος του υποκείμενου δικτύου, όπου κάθε overlay δίκτυο αναγνωρίζεται μέσω VNI (αναγνωριστικού δικτύου VXLAN). Παράλληλα, η κεφαλίδα VXLAN μεταφέρει τις ετικέτες SGT που απαιτούνται για τη μικρο-κατάτμηση.

Κεφαλίδα VXLAN RFC 7348

Για τη χαρτογράφηση και εντοπισμό τελικών σημείων (endpoints) που σχετίζονται με VXLAN tunnel endpoints (VTEPs) απαιτείται ένα control plance Για τον σκοπό αυτό, το SD-Access χρησιμοποιεί το πρωτόκολλο LISP (Locator/ID Separation Protocol). Το LISP προσφέρει αρκετά πλεονεκτήματα, καθώς η δρομολόγηση δεν βασίζεται μόνο στη διεύθυνση ΙΡ για τον προσδιορισμό του αναγνωριστικού του τελικού σημείου (Endpoint Identifier, EID), αλλά προσφέρει και μια πρόσθετη διεύθυνση ΙΡ ως routing locator (RLOC) που αντιπροσωπεύει τη θέση δικτύου της συγκεκριμένης συσκευής. Ο συνδυασμός EID και RLOC παρέχει όλες τις πληροφορίες που απαιτούνται για την προώθηση της κίνησης, ακόμα και αν ένα τελικό σημείο χρησιμοποιεί την ίδια διεύθυνση ΙΡ όταν εμφανίζεται σε διαφορετική θέση δικτύου. Ταυτόχρονα, η αποσύζευξη της ταυτότητας του τελικού σημείου από τη θέση του επιτρέπει στις διευθύνσεις του ίδιου υποδικτύου ΙΡ να είναι διαθέσιμες σε πολλαπλά L3 gateways, σε αντίθεση με τα παραδοσιακά δίκτυα όπου το κάθε υποδίκτυο ΙΡ αντιστοιχίζεται αποκλειστικά σε ένα L3 Gateway.

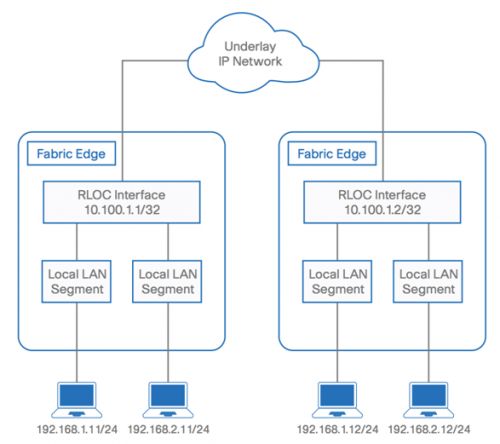

Στο ακόλουθο διάγραμμα εμφανίζεται ένα παράδειγμα δύο υποδικτύων τα οποία αποτελούν μέρος του overlay δικτύου. Τα υποδίκτυα εκτείνονται, καλύπτοντας συσκευές του L3 οι οποίες είναι διαχωρισμένες από φυσική άποψη. Η διεπαφή RLOC είναι η μόνη διεύθυνση που υποστηρίζει δρομολόγηση η οποία απαιτείται για την επίτευξη συνδεσιμότητας μεταξύ ακραίων σημείων του ίδιου ή διαφορετικού υποδικτύου.

Ενδεικτική τοπολογία – επέκταση υποδικτύου

Διαχείριση Λύσεων

Για την υλοποίηση της δικτυακής δομής με χρήση SD-Access δεν είναι απαραίτητο να κατανοούμε πλήρως την τεχνολογία LISP και VXLAN. Ούτε χρειάζεται να γνωρίζουμε αναλυτικά πώς παραμετροποιείται κάθε στοιχείο ή δυνατότητα του δικτύου προκειμένου να επιτύχουμε τη σταθερή συμπεριφορά από άκρο σε άκρο που προσφέρει το SD-Access. Αντίθετα, χρησιμοποιούμε το DNA Center της Cisco – ένα διαισθητικό κεντρικό σύστημα διαχείρισης για σχεδιασμό, προγραμματισμό πόρων και εφαρμογή πολιτικών, τόσο στο ενσύρματο όσο και στο ασύρματο δίκτυο SD-Access. Παράλληλα με την αυτοματοποίηση του SD-Access, το DNA Center προσφέρει παραδοσιακές εφαρμογές που συμβάλλουν στην αύξηση της αποδοτικότητας ενός οργανισμού, όπως διαχείριση του λογισμικού των δικτυακών συσκευώ (software image), σε συνδυασμό με νέες δυνατότητες, όπως πίνακες εργαλείων (dashboards) για την παρακολούθηση της εύρυθμης λειτουργίας των συσκευών, καθώς και όψεις 360°, όπως περιγράφεται στην ενότητα «Στοιχεία της Λύσης».

Το DNA Center αποτελεί αναπόσπαστο κομμάτι της SD-Access, καθώς επιτρέπει την αυτοματοποίηση της εισαγωγής συσκευών στο δίκτυο με την ταχύτητα και συνέπεια που απαιτούνται για την επίτευξη επιχειρησιακής απόδοσης. Το αποτέλεσμα είναι ότι οι οργανισμοί επωφελούνται, καθώς το κόστος για την υλοποίηση και συντήρηση των δικτύων τους είναι χαμηλότερο, ενώ περιορίζονται τα λάθη στην παρμετροποίηση. Η διαχείριση πολιτικών με υπηρεσίες ταυτότητας ενσωματώνεται στο δίκτυο SD-Access με διασυνδεση με την πλατφόρμα Identity Services Engine (ISE) της Cisco. Σε συνδυασμό με το DNA Center, η πλατφόρμα ISE επιτρέπει τη δυναμική χαρτογράφηση χρηστών και συσκευών σε ομάδες έτσι απλουστεύεται ακόμα περισσότερο η διαδικασία διαχείρισης και επιβολής πολιτικών ασφαλείας, σε σχέση με τις παραδοσιακές υλοποιήσεις πολιτικών δικτύου που βασίζονται σε ΙΡs.

Στοιχεία της Λύσης

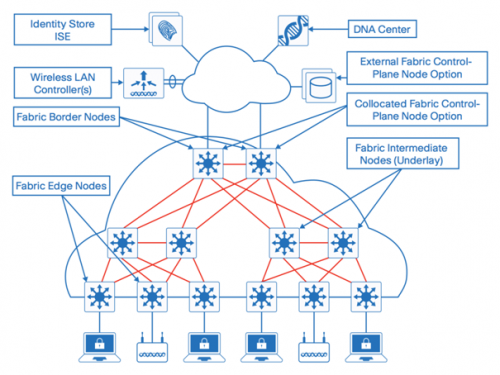

Η λύση SD-Access συνδυάζει τον ελεγκτή DNA Center enterprise controller με υπηρεσίες ταυτότητας και λειτουργίες ενσύρματης και ασύρματης δικτυακής δομής. Στο πλαίσιο της λύσης SD-Access, η δικτυακή δομή αποτελείται από κόμβους επιπέδου ελέγχου της δικτυακής δομής (fabric control plane nodes), ακραίους κόμβους (edge nodes), ενδιάμεσους κόμβους (intermediate nodes) και συνοριακούς κόμβους (border nodes). Η προσθήκη δυνατοτήτων ασύρματης δικτύωσης περιλαμβάνει ελεγκτή fabric WLC (Wireless LAN Controller) και σημεία πρόσβασης fabric mode AP.

Η λύση SD-Access και στοιχεία δικτυακής δομής

Ο κόμβος του επιπέδου ελέγχου (control plane node) της δικτυακής δομής που χρησιμοποιείται στo SD-Access έχει βασιστεί στις λειτουργίες Map-Server (MS) και Map-Resolver (MR) του πρωτοκόλλου LISP. Η λειτουργικότητα του κόμβου του επιπέδου δικτύου εμφανίζεται ως στιγμιότυπο (instance) στον συνοριακό κόμβο (border node) ή σε κόμβο αποκλειστικά για τη συγκεκριμένη λειτουργία. Ο κόμβος του επιπέδου δικτύου καθιστά εφικτές τις ακόλουθες λειτουργίες:

- Βάση Δεδομένων Παρακολούθησης Host – Host Tracking Database: Η βάση δεδομένων παρακολούθησης host, ή HDTB, είναι το κεντρικό αποθετήριο των συνδέσεων κόμβων (node bindings) μεταξύ των αναγνωριστικών EID και των άκρων της δικτυακής δομής.

- Map-Server: Η λειτουργία MS του πρωτοκόλλου LISP χρησιμοποιείται για τη συμπλήρωση της βάσης δεδομένων HDTB μέσω των μηνυμάτων εγγραφής που αποστέλλουν οι συσκευές από τα άκρα της δικτυακής δομής (fabric edge devices).

- Map-Resolver: Η λειτουργία MR του πρωτοκόλλου LISP χρησιμοποιείται για τη χαρτογράφηση ερωτημάτων συσκευών από τα άκρα της δικτυακής δομής, οι οποίες ζητούν πληροφορίες χαρτογράφησης RLOC για τα EID προορισμού.

Οι ακραίοι κόμβοι δικτυακής δομής (fabric edge nodes) του SD-Access είναι αντίστοιχοι με τον μεταγωγέα στο access layer που περιλαμβάνεται σε μια παραδοσιακή αρχιτεκτονική δικτύου τύπου campus. Οι ακραίοι κόμβοι υλοποιούν σχεδίαση L3 στο access, με προσθήκη των ακόλουθων λειτουργιών fabric:

- Εγγραφή τελικών σημείων: Μόλις το άκρο της δικτυακής δομής αντιληφθεί την παρουσία τελικού σημείου, το προσθέτει σε μια τοπική βάση δεδομένων παρακολούθησης host η οποία καλείται Πίνακας EID. Η ακραία συσκευή εκπέμπει επίσης μήνυμα εγγραφής σε χάρτη βάσει του πρωτοκόλλου LISP, ώστε να γνωστοποιήσει στο επίπεδο ελέγχου ότι έχει ανιχνευθεί τελικό σημείο και να ενημερωθεί αντίστοιχα η HDTB.

- Χαρτογράφηση του χρήστη στο εικονικό δίκτυο: Για την εισαγωγή των τελικών σημείων σε εικονικά δίκτυα, το τελικό σημείο καταχωρείται σε ένα VLAN το οποίο συνδέεται με ένα στιγμιότυπο LISP. Η χαρτογράφηση των τελικών σημείων σε VLAN μπορεί να γίνει στατικά ή δυναμικά με χρήση του προτύπου 802.1X. Εκχωρείται επίσης μια ετικέτα SGT, η οποία μπορεί να χρησιμοποιηθεί για κατάτμηση και επιβολή πολιτικής στο άκρο της δικτυακής δομής.

- Πύλη Anycast Layer 3: Σε κάθε κόμβο στον οποίο γίνεται κοινή χρήση υποδικτύου EID, μπορεί να χρησιμοποιηθεί κοινή πύλη (για διευθύνσεις ΙΡ και MAC) ώστε να επιτευχθεί βέλτιστη προώθηση και κινητικότητα για διαφορετικά RLOC.

- Προώθηση LISP και ενθυλάκωση/απενθυλάκωση VXLAN: Σε αντίθεση με τις τυπικές αποφάσεις που οδηγούνται από τη δρομολόγηση, οι ακραίοι κόμβοι της δικτυακής δομής αποστέλλουν ερωτήματα προς τον server χαρτογράφησης ώστε να προσδιορίσουν το RLOC που συνδέεται με την ΙΡ προορισμού. Αυτή η πληροφορία χρησιμοποιείται για την ενθυλάκωση (encapsulation) της τηλεπικοινωνιακής κίνησης με κεφαλίδες VXLAN. Εάν δεν επιλυθεί το RLOC προορισμού, η κίνηση αποστέλλεται στο προεπιλεγμένο σύνορο της δικτυακής δομής (fabric border) και η προώθηση γίνεται βάσει του γενικού πίνακα δρομολόγησης.

Οι ενδιάμεσοι κόμβοι της δικτυακής δομής αποτελούν τμήμα του Στρώματος 3 και χρησιμοποιούνται για τη διασύνδεση των ακραίων κόμβων (edge nodes) με τους συνοριακούς κόμβους (border nodes). Στην περίπτωση δικτύου τύπου campus τριών βαθμίδων, με λειτουργίες κορμού, διανομής και πρόσβασης (core, distribution, access), οι ενδιάμεσοι κόμβοι ισοδυναμούν με μεταγωγείς διανομής, αν και το πλήθος των ενδιάμεσων κόμβων δεν περιορίζεται σε ένα μόνο στρώμα συσκευών. Οι ενδιάμεσοι κόμβοι δρομολογούν μόνο κίνηση ΙΡ στο εσωτερικό της δικτυακής δομής. Δεν απαιτείται οι κόμβοι αυτοί να πραγματοποιούν ενθυλάκωση/απενθυλάκωση VXLAN ή να αποστέλλουν μηνύματα επιπέδου ελέγχου LISP – υπάρχει μόνο η πρόσθετη απαίτηση να χειρίζονται τα μεγαλύτερα πακέτα ΙΡ τα οποία περιέχουν τις ενσωματωμένες πληροφορίες VXLAN.

Οι συνοριακοί κόμβοι της δικτυακής δομής λειτουργούν ως πύλη μεταξύ του τομέα της δικτυακής δομής (fabric domain) της SD-Access και του δικτύου που βρίσκεται πέρα από τη δικτυακή δομή. Ο συνοριακός κόμβος αναλαμβάνει τη λειτουργία εικονικοποίησης του δικτύου και τη μετάδοση SGT από τη δικτυακή δομή στο υπόλοιπο δίκτυο. Οι συνοριακοί κόμβοι μπορούν να διαμορφωθούν είτε ως πύλη για συγκεκριμένες διευθύνσεις δικτύου (ενδεικτικά, ως δίκτυο διαμοιραζόμενων υπηρεσιών – shared services), είτε σύμφωνα με τον προεπιλεγμένο τους ρόλο, για χρήση στο Internet ή ως κοινό σημείο εξόδου από τη δικτυακή δομή. Οι συνοριακοί κόμβοι υλοποιούν τις ακόλουθες λειτουργίες:

- Γνωστοποίηση υποδικτύων EID: Η SD-Access ορίζει το πρωτόκολλο Border Gateway Protocol (BGP) ως προτιμώμενο πρωτόκολλο δρομολόγησης για τη γνωστοποίηση των προθεμάτων EID εκτός της δικτυακής δομής και η κίνηση η οποία προορίζεται για υποδίκτυα EID από το εξωτερικό της δικτυακής δομής περνά μέσα από τους συνοριακούς κόμβους. Τα εν λόγω προθέματα EID εμφανίζονται μόνο στους συνοριακούς πίνακες δρομολόγησης – στην υπόλοιπη δικτυακή δομή, η πρόσβαση στις πληροφορίες EID γίνεται μέσω του επιπέδου ελέγχου της δικτυακής δομής.

- Σημείο εξόδου από τη δικτυακή δομή: Το προεπιλεγμένο σύνορο της δικτυακής δομής είναι η πύλη η οποία είναι γνωστή ως gateway of last resort. Υλοποιείται μέσω της λειτουργικότητας Proxy Tunnel Router του πρωτοκόλλου LISP. Είναι επίσης δυνατόν να υπάρχουν μη προεπιλεγμένα σύνορα της δικτυακής δομής τα οποία να συνδέονται σε δίκτυα με καθορισμένο σύνολο υποδικτύων IP, οπότε υπάρχει η απαίτηση γνωστοποίησης αυτών των υποδικτύων στη δικτυακή δομή.

- Χαρτογράφηση του στιγμιοτύπου LISP σε VRF: Το σύνορο της δικτυακής δομής μπορεί να επεκτείνει την εικονικοποίηση του δικτύου από το εσωτερικό της δικτυακής δομής προς το εξωτερικό της, με χρήση εξωτερικών στιγμιοτύπων VRF ώστε να διατηρηθεί η εικονικοποίηση.

- Χαρτογράφηση πολιτικών: Ο συνοριακός κόμβος χαρτογραφεί επίσης πληροφορίες SGT από το εσωτερικό της δικτυακής δομής, ώστε να είναι δυνατή η ορθή διατήρησή τους κατά την έξοδο από αυτήν.

Η πλατφόρμα ISE της Cisco αποτελεί αναπόσπαστο κομμάτι της SD-Access το οποίο χρησιμοποιείται για την υλοποίηση πολιτικών. Επιτρέπει τη δυναμική χαρτογράφηση χρηστών και συσκευών σε ομάδες μεταβλητού μεγέθους (scalable), απλουστεύοντας ακόμα περισσότερο τη διαδικασία διαχείρισης και επιβολής πολιτικών ασφαλείας. Η ISE ενσωματώνεται με το DNA Center μέσω της λειτουργίας Platform Exchange Grid (pxGrid) και της χρήσης REST APIs για ανταλλαγή πληροφοριών client και αυτοματοποίηση των ρυθμίσεων ISE που συνδέονται με τη δικτυακή δομή. Η λύση SD-Access ενσωματώνει την τεχνολογία TrustSec της Cisco και υποστηρίζει πολιτικές βάσει ομάδων από άκρο σε άκρο, καθώς και πληροφορίες SGT στις κεφαλίδες VXLAN για την κίνηση στο επίπεδο δεδομένων, ενώ παράλληλα υποστηρίζονται πολλαπλά VN μέσω μοναδικών εκχωρήσεων VNI. Οι ομάδες, οι πολιτικές, οι υπηρεσίες πιστοποίησης, εξουσιοδότησης και χρέωσης (authentication, authorisation and accounting – ΑΑΑ), καθώς και η δημιουργία προφίλ τελικών σημείων υλοποιούνται από την ISE, ενώ η ενορχήστρωσή τους γίνεται από τις ροές εργασιών συγγραφής πολιτικών (policy authoring workflows) του DNA Center.

Πλεονεκτήματα της SD-Access

Στην καρδιά των αυτοματισμών της λύσης SD-Access βρίσκεται το DNA Center της Cisco. Το DNA Center είναι ένας ελεγκτής που χρησιμοποιείται για σχεδιασμό, προετοιμασία, εγκατάσταση και ολοκλήρωση.

Παρέχει μια συνεκτική αρχιτεκτονική ασφαλείας από άκρο σε άκρο, η οποία καλύπτει τις μοναδικές ανάγκες κάθε πελάτη, πάντα σε συμμόρφωση με τις τελευταίες τεχνολογικές τάσεις. Χάρη στην αυτοματοποίηση και απλοποίηση που προσφέρει η συγκεκριμένη λύση, οι τεχνικοί ΙΤ έχουν περισσότερο χρόνο για καινοτομίες, ενώ η υλοποίηση αλλαγών στο δίκτυο γίνεται πιο γρήγορα και αποτελεσματικά. Παράλληλα, οι κλιμακούμενες (scalable) δυνατότητες εικονικοποίησης της υποδομής επιτρέπουν τη δημιουργία ιεραρχικών πολιτικών μικρο- και μακρο-κατάτμησης οι οποίες επιβάλλονται σε συνδυασμό με την υποδομή της δικτυακής δομής, ώστε να επιτυγχάνεται ασφαλής κατάτμηση. Επιπλέον, μπορούν να συμπεριλαμβάνονται εφαρμογές cloud ως μέρος της SD-Access το οποίο επεκτείνεται πέρα από τις ζεύξεις WAN ή Internet. Χάρη στη μακροπρόθεσμη εξοικονόμηση κόστους, την κεντρική διαχείριση, τον προγραμματισμό πόρων κατ’ απαίτηση και την ευελιξία του δικτύου, η SD-Access της Cisco παρέχει λειτουργικά και στρατηγικά πλεονεκτήματα σε σχέση με τα παραδοσιακά επιχειρηματικά δίκτυα.