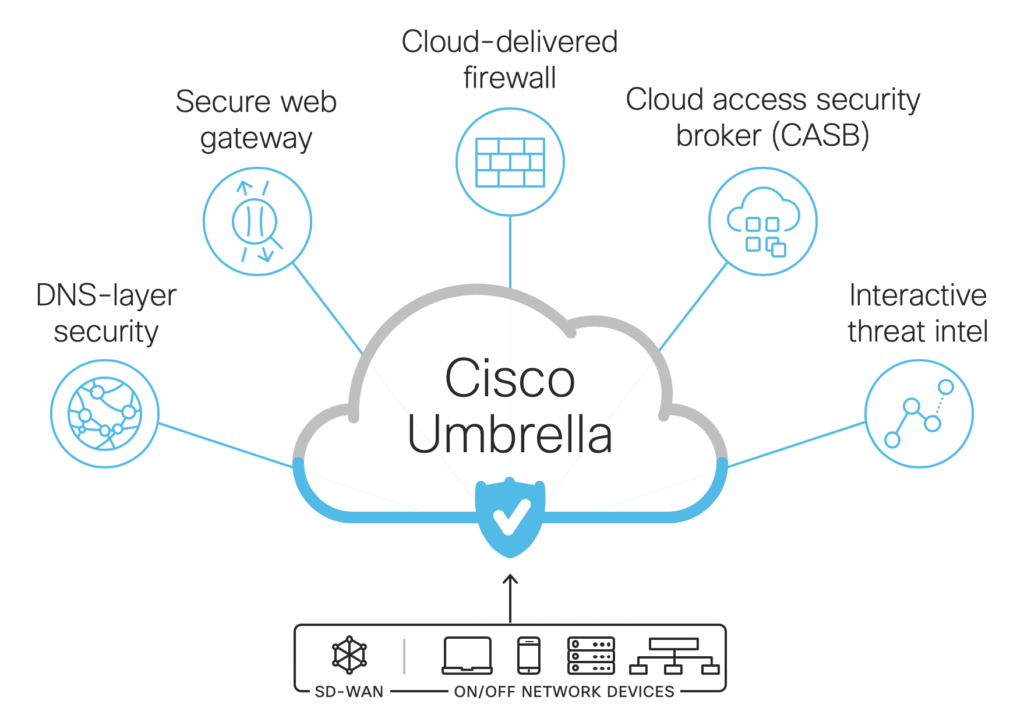

SIG vous connaissez? Secure Internet Gateway, la solution SASE (cloud security) de Cisco. Cette solution intègre les services suivants:

- Une sécurisation DNS, issue de la technologie Umbrella / OpenDNS que vous utilisez peut-être pour sécuriser vos équipements domestiques. Je vous encourage à lire ce rapport récent rédigé par AV-TEST qui montre la pertinence de cette brique de sécurité basée sur le DNS, qui permet très efficacement de se protéger de la majeure partie des menaces

- Un proxy web, pour sécuriser le contenu de vos sessions HTTP/HTTPS

- Un firewall dans le cloud

- Une brique CASB pour garantir visibilité et sécurité pour les usages des services cloud

Cette suite de sécurité est complètement connectée à notre entité de Threat Intelligence TALOS, qui maintient en temps réel des règles de sécurisation cohérentes et efficaces pour tous nos produits de sécurité. A titre d’exemple, les menaces vues sur le proxy web vont naturellement enrichir les règles de sécurité DNS.

La solution Cisco SD-WAN permet nativement de s’intégrer à la solution SIG à deux niveaux:

- Techniquement: un workflow de configuration sur le vManage (portail de management de la solution Cisco SD-WAN), permet de mettre en oeuvre la connexion entre le SD-WAN et SIG de manière très simple, en renseignant globalement les informations de connexion dans un template ad-hoc.

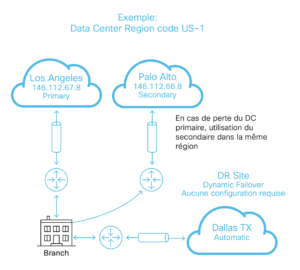

Ces credentials vont être utilisés pour monter des tunnels redondés vers les datacenters SIG les plus proches dans chaque région. Cela permet de garantir une très haute disponibilité et performance du service.

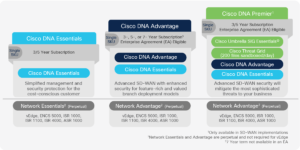

- Commercialement: la solution SIG est incluse dans les licences SD-WAN “DNA Premier”. Nul besoin d’un package additionnel. Tout peut être géré dans un seul contrat global simplifiant ainsi la gestion du parc et du support. Ceux qui ont déjà choisi le package “Premier” qui intégrait déjà la solution de sécurité DNS Umbrella sont donc ravis de bénéficier de nouvelles fonctionnalités!

La suite Cisco SD-WAN offre ainsi :

- Des fonctions de sécurité locales “on-prem”: Stateful firewall, IDS/IPS, URL filtering, Anti-Malware Protection, Proxy TLS… J’omets ici tout ce qui est relatif à l’architecture Cisco SD-WAN qui est complètement conçue sur des principes de sécurisation forts (crypto AES-GCM256, certificats uniquement / pas de pre-shared keys, RBAC, Trustworthy systems…)

- Des fonctions de sécurité dans le cloud avec SIG

Pourquoi ces deux approches sont indispensables? Simplement parce que nous constatons que ces mécanismes sont parfaitement complémentaires et viennent adresser des besoins différents. Pour rester concis, on peut associer:

- Les fonctions de sécurité “on-prem” pour les flux Est-Ouest. Il ne serait évidemment pas efficace de rerouter ces flux dans le cloud alors que l’on souhaite une communication directe et maîtrisée entre les sites.

- Les fonctions de sécurité cloud pour les flux Nord-Sud vers le cloud. Ici l’objectif est de ne pas utiliser inutilement des ressources précieuses sur les équipements réseau des site distant, en déportant les fonctions de sécurité les plus coûteuses en performance (comme par exemple le MITM SSL/TLS)

Et toutes ces solutions étant connectées à notre Threat Intelligence TALOS, nous avons ainsi une sécurisation hybride parfaitement homogène.

N’hésitez pas à poster vos questions dans les commentaires et à regarder cette page si vous souhaitez plus d’informations sur ce sujet!