IOS-XE 26.1.1 : nouveau versionnage, PQC, upgrade sub-seconde et posture Secure by Default

IOS-XE 26.1.1 concentre quatre changements structurants : refonte du modèle de versionnage, première phase de mise en place de la cryptographie post-quantique, upgrade sub-seconde des C9350, et restriction par défaut des protocoles obsolètes.

Nouveau rythme de publication et schéma de versionnage

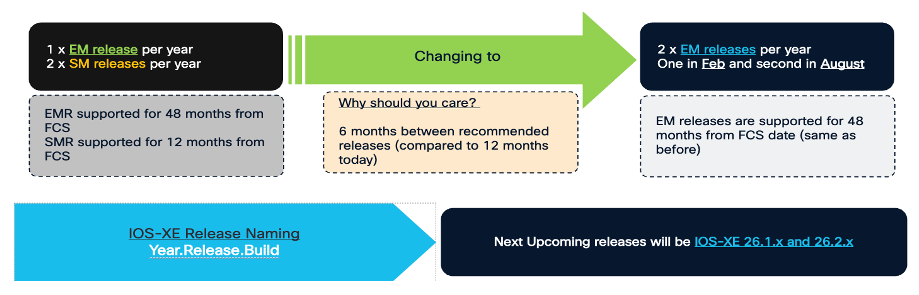

Le cadencement historique d’IOS-XE (3 releases par an, une EMR supportée 48 mois et des SMR supportées 12 mois) est remplacé par un rythme de 2 EMR par an, une au premier semestre et une au second. Toutes les releases seront désormais des Extended Maintenance Releases.

Le schéma de version bascule vers un format Year.Release.Build : le premier chiffre correspond à l’année de sortie, le second à la position dans l’année (1 pour le premier semestre, 2 pour le second). D’où le saut de 17 à 26 entre la dernière release de l’ancien cycle et la première du nouveau.

À noter : cette version apporte aussi des changements plus profonds dans l’architecture de l’OS : l’ISSU et l’xFSU ne seront pas possibles entre IOS-XE 17.x et 26.x.

Software Lifecycle Support Statement – IOS-XE

Cisco Resilient Infrastructure

Face à l’évolution des menaces et leur accélération à cause de l’IA, Cisco s’engage via le Project Glasswing à renforcer proactivement la sécurité de ses infrastructures. Cette vision se traduit par l’évolution de nos systèmes d’exploitation vers une trajectoire « Secure by Default ». Les changements principaux seront les suivants :

- Durcissement natif dès le déploiement : désactivation des services vulnérables (Telnet, HTTP, Guest Shell) et imposition de standards cryptographiques robustes (clés SSH étendues, TACACS+ over TLS 1.3).

- Élimination progressive des protocoles obsolètes : SNMPv1/v2c, TLS 1.0/1.1, FTP/TFTP, Telnet…

- Traçabilité et contrôle d’accès : implémentation de MFA et de FIDO2 pour les accès d’administration, couplée à un enrichissement des syslogs.

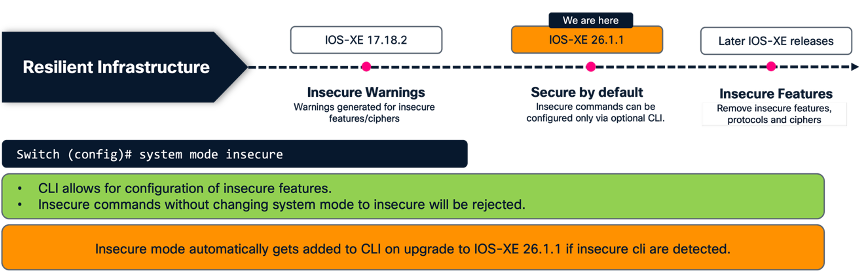

Le cycle de dépréciation suit trois étapes : Warn (IOS-XE 17.18.2), Restrict (IOS-XE 26.1.1), puis Remove dans des versions ultérieures.

Quel impact en 26.1.1 ?

- Blocage par défaut des commandes insecure : toute commande identifiée comme insecure sera refusée, sauf activation de system mode insecure.

- Comportement à l’upgrade : si une configuration contient déjà des commandes insecure, system mode insecure sera automatiquement ajoutée pour préserver la continuité de service.

- Inventaire : show system insecure configuration liste l’ensemble des commandes insecure présentes sur un équipement.

- Trajectoire de dépréciation : le mode insecure est transitoire et sera supprimé dans une version à venir. Le remplacement des commandes legacy par leurs alternatives sécurisées est à planifier.

Switching

Activation de la cryptographie post-quantique sur les Smart Switches, C9350 comme control plane / border en SD-Access et leaf en BGP EVPN VXLAN, et upgrade sub-seconde via xFSU.

- Secure boot PQC-compliant sur C9610 : signature du Bootloader basée sur LMS (Leighton-Micali Signature, algorithme quantum-resistant), garantissant la chaîne de confiance dès le démarrage.

- MACsec PQC-resistant sur C9350 : échange de clé basé sur ML-KEM pour le chiffrement des communications switch-to-switch.

- Nouveaux rôles SD-Access pour les C9350 : prise en charge des rôles control plane et border en plus d’edge dans une fabric SD-Access.

- Nouveau rôle BGP EVPN VXLAN pour les C9350 : support du rôle d’EVPN leaf (VTEP).

- xFSU sub-seconde pour les C9350 : interruption trafic inférieure à la seconde lors d’une mise à jour avec xFSU.

IOS XE 26.1.1: What’s New for Cisco Switching

Release Notes — C9610 Series, IOS XE 26.1.x

Release Notes — C9350 Series, IOS XE 26.1.x

Industrial Switching

Extension du Cloud Management, simplification de la configuration REP, et durcissement / interopérabilité pour PROFINET.

- IE3500 dans le Dashboard Meraki : management cloud disponible pour les IE3500.

- REP Segment ID Auto-Discovery : configuration automatique des Segment IDs REP via CDP. Élimine les erreurs lors de la création ou de l’ajout de switches à un segment.

- PROFINET read-only : passage des opérations Discovery and Configuration Protocol (DCP) en mode read-only, protégeant adresse IP, gateway et nom du switch contre les modifications non autorisées.

- PROFINET system redundancy : support du mode de redondance PROFINET S2.

- IEEE 802.1Qbu — Frame Preemption sur les IE3500 : diminution de la latence pour les paquets prioritaires.

Release Notes — Cisco IE3500 Series, Release 26.1.x

Wi-Fi

Introduction de MACsec et évolution du nommage des Access Points.

- MACsec sur Access Points : chiffrement Layer 2 entre l’AP et le switch connecté, basé sur MACsec (IEEE 802.1AE).

- Static AP name configuration : pré-configuration possible des APs avant la première connexion au contrôleur.

Release Notes — Catalyst 9800 Wireless Controller, IOS XE 26.1.x

Actualités

Intégration des caméras Axis Communications dans le Dashboard Meraki

Les caméras Axis Communications peuvent désormais être intégrées à Meraki, aux côtés des caméras Cisco MV. La console d’exploitation est mutualisée entre les deux populations d’équipements, avec inventaire, firmware et monitoring depuis une même interface, ce qui facilite la coordination entre équipes IT et sécurité physique.

Cisco and Axis Communications — Unify IT and physical security

Axis Device Onboarding with Meraki Dashboard

Retour sur les mois précédents

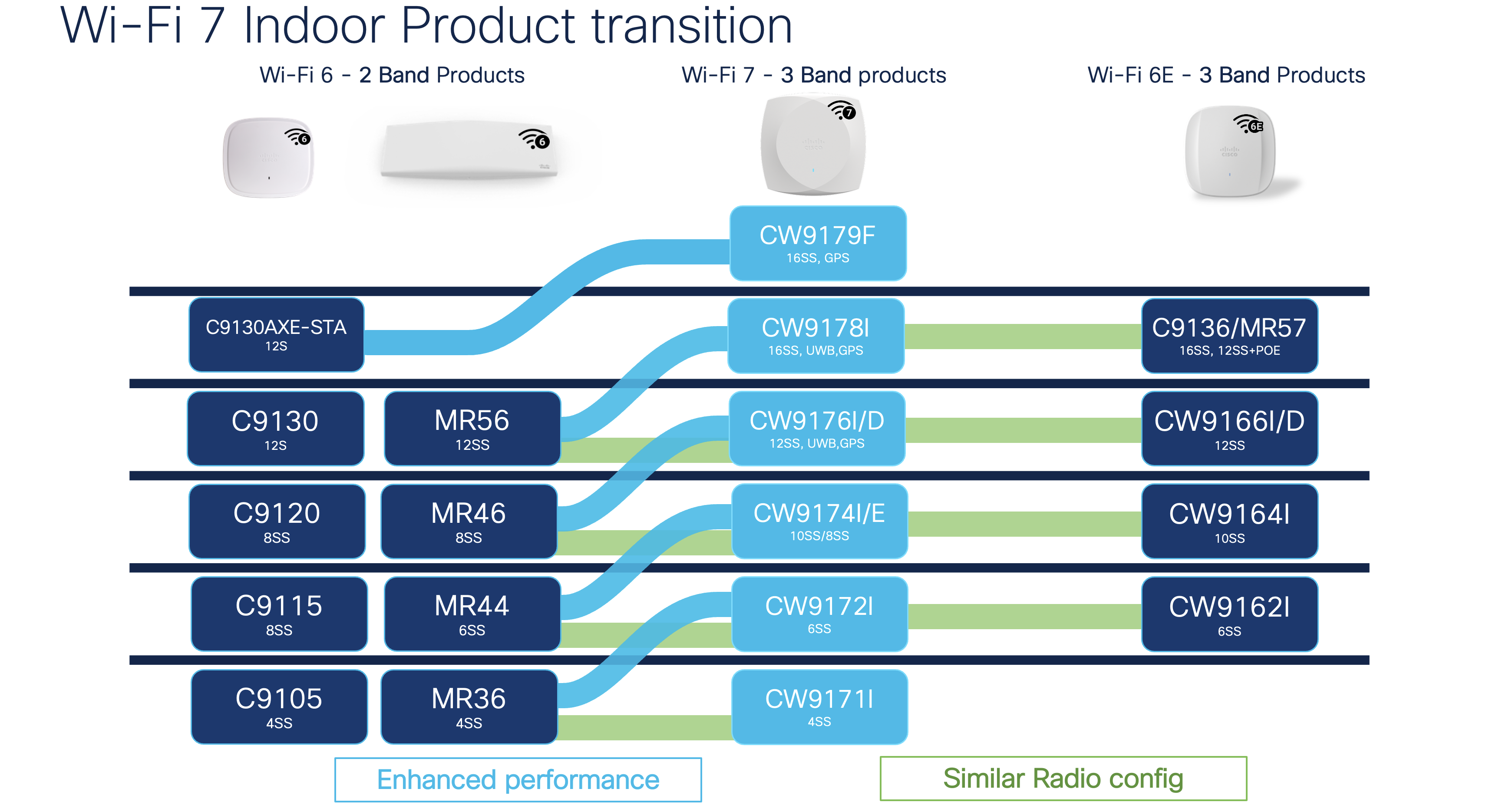

Annonce de fin de commercialisation des points d’accès Wi-Fi 6 d’intérieur

Le 30 mars 2026, nous avons annoncé la fin de commercialisation de nos APs Wi-Fi 6 Indoor. À partir de cette date, les APs vont suivre notre cycle de fin de vie pour devenir End of Support le 31 décembre 2031. Les modèles concernés :

- Gamme Meraki : MR36, MR36H, MR44, MR46, MR46E

- Gamme Catalyst : C9105, C9115, C9120, C9130

Pour vos investissements futurs, nous recommandons les modèles Wi-Fi 7. Le chemin de migration :

End-of-Sale and End-of-Life Announcement — Cisco and Meraki Wi-Fi 6 Indoor Access Points

Wireless Active Testing

Les points d’accès Wi-Fi 7 CW9172H ont désormais la capacité d’agir comme des clients synthétiques grâce à l’intégration de ThousandEyes. L’infrastructure ne se contente plus de fournir la connectivité, elle la teste en continu, simulant le comportement d’utilisateurs finaux pour mesurer les performances applicatives sur l’ensemble de vos SSID et bandes de fréquences.

Les bénéfices opérationnels :

- Détection proactive : identification des anomalies de connectivité et des dégradations applicatives avant l’ouverture de tickets par les utilisateurs.

- Réduction du MTTR : isolation de la cause grâce à une visibilité complète — WLAN, LAN, FAI, environnements non maîtrisés et SaaS.

- Perspective client : métriques basées sur des conditions RF réelles.

- Sécurisation des opérations : validation par la donnée de l’impact d’un changement de configuration ou de version (tests pré et post-maintenance).

Cisco Active Testing for Wireless with ThousandEyes — On-Prem Deployment Guide

Intégrer vos équipements dans Meraki sans conversion de licences

L’offre Cloud Entitlement for Cisco DNA facilite l’onboarding de vos switches et APs Catalyst 9000 dans le Dashboard Meraki. Si vous disposez d’une licence DNA active, vous pouvez les onboarder sans devoir les convertir.

Détails et prérequis :

Testez les fonctionnalités Advantage gratuitement pendant 30 jours

Vous pouvez désormais tester gratuitement les fonctionnalités Advantage de Meraki — Adaptive Policy, AI-RRM, et options de sécurité avancées — pour valider leur ROI avant d’investir.

Depuis le Dashboard Meraki, si votre organisation est en mode Subscription Licensing, vous pouvez activer un essai de 30 jours par type de produit (wireless, switching, routing) et par réseau.

Subscription Advantage Feature Tier Trials

Webinars et évènements à venir

27 mai 2026 (15h à 16h30) : Demystify Wi-Fi : les bonnes pratiques de sécurité, roaming et migration 6 GHz / Wi-Fi 7

Présenté par Federico Ziliotto

Troisième et dernière partie de notre série « Demystify Wi-Fi » : options de sécurisation des SSIDs, implications pour le roaming, outils d’amélioration. Une partie sera dédiée aux nouveaux prérequis de sécurité introduits par les 6 GHz et le Wi-Fi 7, avec des exemples de configuration concrets.

10 juin 2026 (11h à 12h30) : Mastering AI tools in Cisco Catalyst Center

Explore AI-powered troubleshooting tools and predictive analytics to maintain health and ensure optimal operation of your network.

17 juin 2026 (11h à 12h30) : Cisco Workflows — Enhancing Cisco Catalyst Center Automation

Explore Cisco Workflows, the innovative solution to automate network orchestration to significantly reduce deployment times and improve accuracy.