Les data centers sont soumis quotidiennement à de nombreuses tentatives d’attaques. Selon des études Cisco, pour 75% de ces attaques il suffit de quelques minutes pour commencer à voler des données mais les détecter prend bien plus de temps. Une fois découverte, il peut s’écouler plusieurs semaines avant d’avoir isolé l’attaque et d’y avoir remédié. Les attaques de plus en plus sophistiquées imposent aux data centers d’utiliser de nouvelles approches et de disposer d’un spectre d’outils plus large. La segmentation du réseau fait partie des outils éprouvés dans les datacenters qui peut être renforcée par une granularité plus fine: la micro-segmentation.

La sécurisation des Datacenter conduit à la « micro-segmentation ». Les applications d’aujourd’hui et les besoins croissants de sécurité militent pour des méthodes granulaires qui sont plus sures et plus simples d’utilisation. Cisco définit la micro segmentation comme étant la possibilité de définir des règles associées à la granularité offerte par les « endpoints ». En utilisant la notion de Endpoint Cisco propose une micro-segmentation qui ne se limite pas à la machine virtuelle puisqu’un endpoint peut être un serveur physique, une machine virtuelle, un conteneur Linux ou bien encore des mainframes. Le type de endpoint est normalisé et offre de ce fait une grande simplicité et une grande souplesse dans son traitement. La micro-segmentation apporte des fonctions plus évoluées qui permettent de :

- Définir des segments très granulaires par programme afin d’obtenir une plus grande souplesse dans l’utilisation d’attributs

- Programmer automatiquement un segment et la gestion des politiques sur la totalité du cycle de vie de l’application (déploiement et dé-commissionnement)

- Mettre en quarantaine les endpoints compromis et limiter une propagation latérale des menaces.

- Améliorer la sécurité et évoluer en permettant une approche « zero trust » pour des workload applicatifs physiques, virtuels ou en conteneurs.

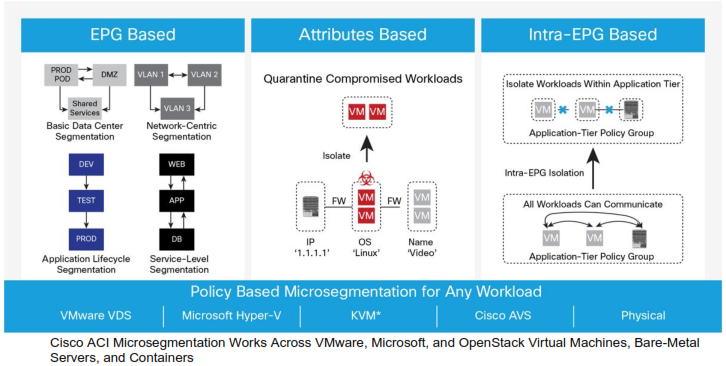

Une mise en œuvre élégante de la micro-segmentation. Application Centric Infrastructure (ACI) utilise une approche particulièrement élégante pour réaliser la micro-segmentation avec des définitions de politiques séparant les segments des domaines de broadcast. Les endpoint sont regroupés dans des “End-Point Group” (EPG) . Les développeurs d’applications peuvent définir un ensemble de endpoints correspondant à un EPG indépendamment de leur adresse IP ou du subnet auxquels ils appartiennent.

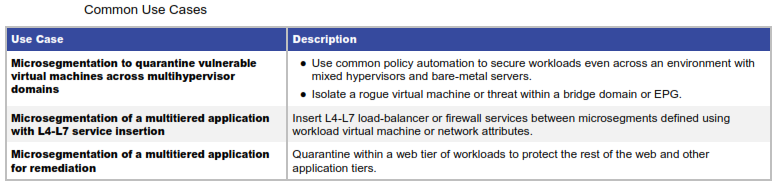

ACI fournit le support de micro-segmentation pour VMware VDS, Microsoft Hyper-V virtual switch, KVM, les endpoints bare-metal et les conteneurs. Les clients peuvent dynamiquement appliquer des politiques de sécurité et de fowarding, mettre en quarantaine des endpoints compromis ou douteux sur la base des attributs des machines virtuelles ( Name, Guest OS, Indentifieur VM par exemple) et /ou des attributs réseaux (Adresse IP par exemple).

Créer des micro-segments en maintenant la cohérence des policies. La micro-segmentation avec ACI donne la possibilité aux utilisateurs de créer des micro-segments sur de multiple VMM et domaines physiques tout en maintenant la cohérence des politiques. Les clients gagnent en souplesse opérationnelle et disposent de nombreux choix :

- Micro-segmentation pour n’importe quelle application multi-tiers avec des workload physiques ou virtuels sur tous types d’hyperviseurs

- Utilisation du même modèle de politique d’isolation des workloads pour vSphere,Hyper-V, OpenStack, Conteneurs et serveurs bare metal.

- Classification de micro-segmentation qui peut utiliser des attributs de workloads tels que les attributs de machines virtuelles et réseau (IP,MAC) fournissant un contrôle plus fin et plus granulaire au niveau de la machine virtuelle individuelle.

- Politique d’isolation Intra EPG agnostique vis-à-vis des hyperviseurs

- Création simple et automatique de zone de quarantaine pour applications multi-tiers quand un end point douteux ou une menace est identifiée. Remédiation automatisée.

La micro-segmentation effectuée avec ACI améliore la sécurité du traffic « east-west » du data center. Sa réelle valeur ajoutée réside dans son intégration avec le design applicatif et l’ensemble des politiques réseau ainsi que dans l’interopérabilité avec une large variété d’hyperviseurs, de serveurs bare metal, d’équipements de niveau 4 à 7 et de plateformes d’orchestration.

Pour plus d’informations lire : Cisco Application Centric Infrastructure Microsegmentation Solution