El 85% del volumen mundial de correo electrónico es correo no deseado: esto es lo que el Centro de investigación de amenazas Cisco Talos ha relevado solo en el mes de abril de 2019. Y si examinamos lo que ha sucedido en el mes de mayo solo en España, la situación ciertamente no mejora: se han producido cuatro campañas de suplantación de la identidad en España según INCIBE, el Instituto de ciberseguridad español.

¿Es verdaderamente así de fácil transformar un mensaje de correo electrónico de herramienta de trabajo en vector de ataque?

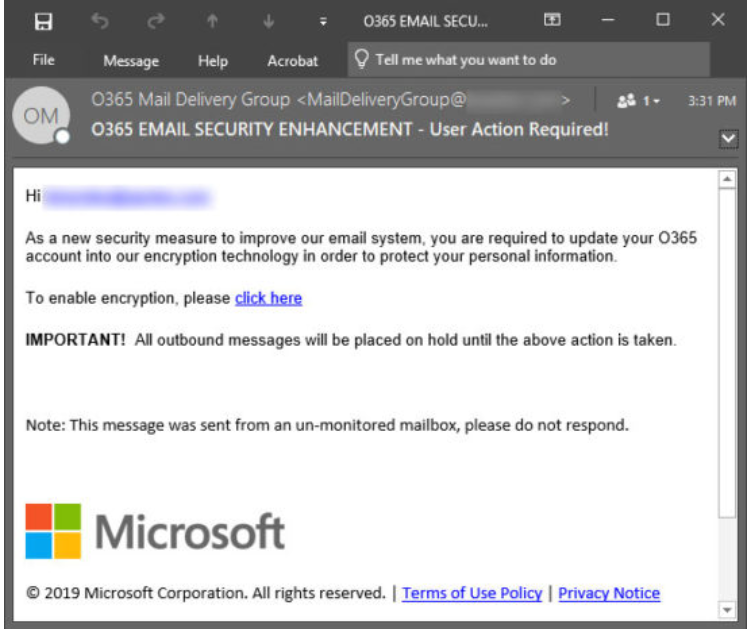

Sí. Basta examinar lo que ha sucedido con la campaña de suplantación de la identidad de Office 365 analizada en nuestro informe “Correo electrónico: pulse con precaución”. Considerada la popularidad de este servicio en la nube, los delincuentes informáticos no han dudado en centrar el objetivo en los usuarios, que han recibido un mensaje de correo electrónico de una dirección legítima como la de abajo. A menudo incluso de una dirección de correo electrónico conocida que, gracias a la técnica de conversión de interceptación, se mostraba como una respuesta a un mensaje enviado por el propio usuario y que se hallaba en la bandeja de entrada comprometida.

¿Cómo no cometer el error humano de hacer clic en un mensaje de correo electrónico enviado por un contacto que conoces y que es una respuesta a un mensaje que tú enviaste? Yo lo cometería. Sin duda, no podemos dejar de usar el correo electrónico ni evitar cometer errores.

¿Cómo podemos entonces proteger algo que es una necesidad y un riesgo al mismo tiempo?

El panorama de amenazas está en constante evolución, y los malhechores siempre andan buscando nuevas vías para atacar. Por esto, al igual que Cisco, lo que recomendamos siempre a nuestros clientes es tener un enfoque multicapa de la seguridad donde la parte destinada al análisis de las amenazas sea un elemento central, una tecnología basada en el aprendizaje automático para proteger a la empresa de los ataques por correo electrónico, como, por ejemplo, con la solución Email sin Preocupaciones de Cisco. Hay varias funcionalidades de seguridad probadas y contrastadas que aún son importantes hoy en día.

Por ejemplo:

- Es preciso seguir protegiéndose contra el correo no deseado (spam) para mantener el correo electrónico no deseado y malintencionado lejos de las bandejas de entrada.

- La defensa contra las amenazas recibidas por correo electrónico como el malware y las capacidades de bloqueo de URL son vitales para bloquear el malware, la suplantación de identidad dirigida (spear phishing), el ransomware y la criptominería en los archivos adjuntos, junto con la inteligencia de URL para combatir los enlaces malintencionados en los mensajes de correo electrónico.

- El sandboxing integrado debería ejecutarse automáticamente en segundo plano para los nuevos archivos que lleguen al correo electrónico con el fin de comprender rápidamente si son malintencionados.

Además de las tecnologías probadas y comprobadas, las siguientes tecnologías de seguridad pueden ayudar a combatir este entorno en constante cambio:

- Han surgido protecciones más avanzadas contra la suplantación de la identidad que utilizan el aprendizaje automático para comprender y autenticar las identidades de correo electrónico y las relaciones de comportamiento para bloquear los ataques avanzados de suplantación de la identidad.

- Las protecciones de dominio de DMARC ya pueden activarse para proteger la marca de una empresa impidiendo que los atacantes utilicen un dominio corporativo legítimo en sus campañas de suplantación de la identidad.

- La función de cuarentena de mensajes es útil para retener un mensaje mientras se analiza un archivo adjunto antes de enviar el mensaje al destinatario, eliminar el archivo adjunto malintencionado o eliminarlo por completo.

- La recuperación del correo electrónico ayuda si un archivo se identifica como malintencionado tras su entrega al destinatario, ya que le permite dar marcha atrás y poner en cuarentena el mensaje que contiene el archivo adjunto malintencionado desde el buzón de correo.

- Los feeds de amenazas externas al correo electrónico de STIX son muy usados actualmente por los productos de seguridad para correo electrónico, lo que resulta útil en caso de que una empresa desee consumir un feed de amenazas con enfoque vertical más allá de la inteligencia de amenazas nativa del propio producto.

Ya no hay que preocuparse por la seguridad del correo electrónico, porque todas estas funcionalidades están presentes en la solución Email sin preocupaciones de Cisco, que usa los millones y medio de datos analizados diariamente por el Centro de investigación Talos para ayudar a las empresas a proteger el propio correo electrónico de los ataques conocidos y no conocido. Talos, de hecho, además de analizar 1,5 millones de consultas al día, puede bloquear 200 millardos de mensajes de correo electrónico malintencionados al día.

¿Quieres saber cómo funciona Email sin preocupaciones?

¿Está preparado para una demostración de Email sin preocupaciones?

Compruebe usted mismo cómo Cisco Email sin preocupaciones proporciona a su empresa una protección contra amenazas como ninguna otra mediante el bloqueo de malware, phishing y más.

Solicite ahora una demostración de Email sin preocupaciones.

Si lee este blog, tal vez también le interese:

Email sin preocupaciones: cómo funciona

Descargar Informe de Forrester en el que se designa a Cisco Email Security como líder

1 Comentarios

La seguridad web es un tema que no debe pasar desapercibido en tu vida, entender la forma de cómo mantener nuestras cuentas de correo más seguras, es decir cómo proteger tu correo electrónico de los hackers. https://red5g.com/los-10-tips-que-debes-seguir-para-proteger-tu-correo-electronico/