3. Blog der Serie: IT-Sicherheit neu denken – so spielen sich IT-Sicherheit und Management frei

Wie im ersten Teil des Blogs dargestellt musste beim Fußball ein komplettes Umdenken und Umlernen einsetzen. Dass dies nicht von heute auf morgen passiert, sondern ein langer Prozess ist, sollte jedem klar sein. Und trotzdem fing alles damit an, dass man sich auf eine neue Spielweise verständigt hatte und von da an nur noch in eine Richtung dachte, trainierte und spielte.

Die IT-Sicherheitsabteilungen stehen vor einer Reihe von Herausforderungen.

- Angreifer haben es auf Diebstahl von personenbezogenen Daten, der Erpressung von Lösegeld oder “nur” auf Rechenzeit und Bandbreiten abgesehen.

- Es werden Zugangsdaten gestohlen oder Sicherheitslücken auf anderen Systemen ausgenutzt, Backups zerstört und/oder Daten verschlüsselt.

- Das Eindringen findet üblicherweise umsichtig und dort statt wo man es nicht vermutet, um nicht auf dem Radar des Betreibers der Infrastruktur zu erscheinen.

- Bei Angriffen, bei denen der Faktor Mensch das Angriffsziel darstellt, ist eine hundertprozentige Abwehr nicht möglich (ca. 70% der Angriffe per Email)

- Notwendige technische und organisatorische Schutzmaßnahmen, die kontinuierlich und proaktiv gelebt werden müssen kosten Ressourcen, die oft nicht zur Verfügung stehen.

- Das Spagat zwischen “neuen Digitalisierungsvorhaben”, “kritischen und sensiblen Daten”, “neuen Technologien”, “Vernetzung von Rechenzentren” und ”Informationssicherheit” spielt den Angreifern in die Karten

- Es braucht dazu den unbedingten Willen aller Beteiligten, die Gefährdung ernst zu nehmen und Ressourcen bereitzustellen, damit der Wandel vorangetrieben werden kann.

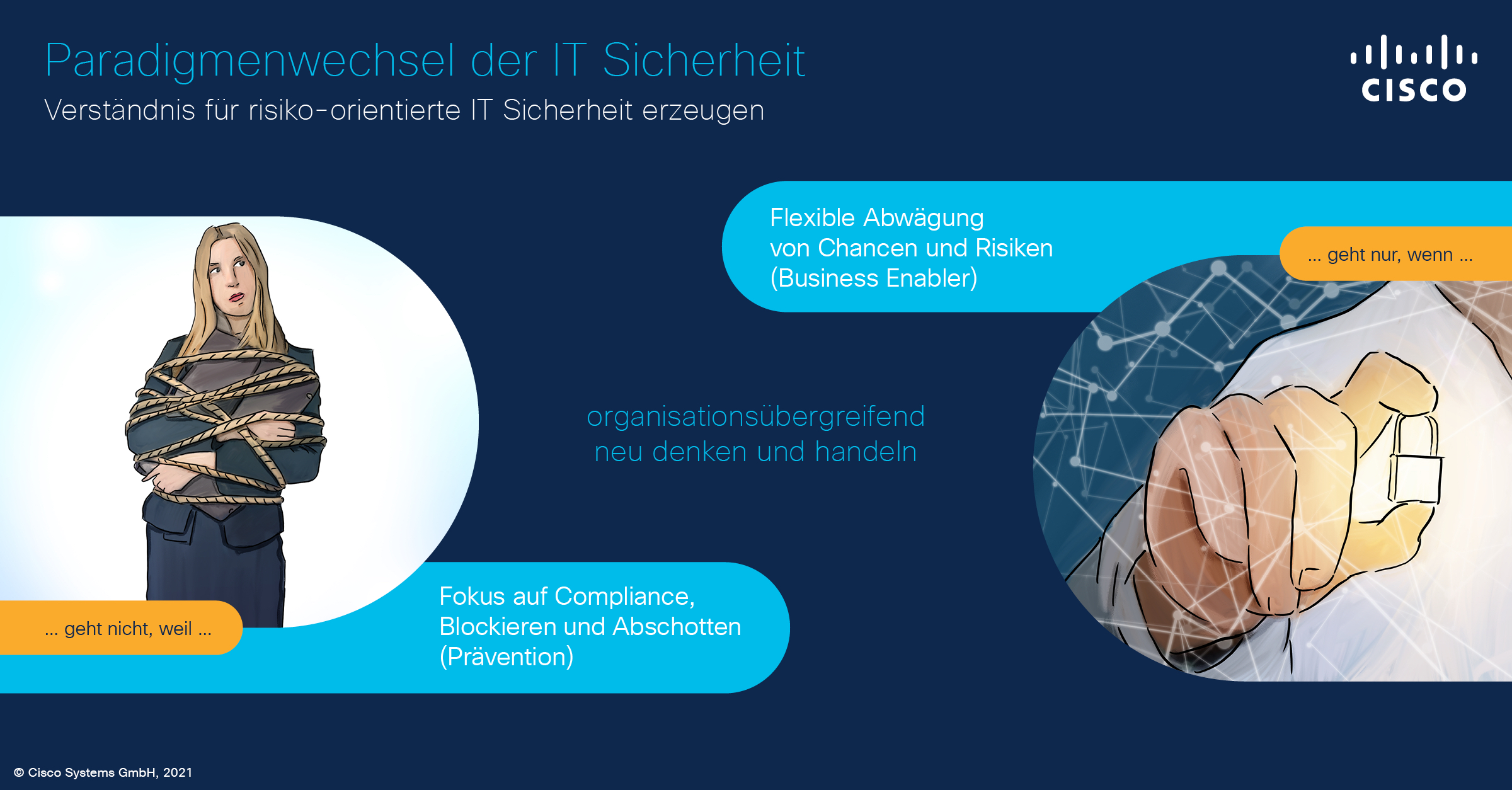

Die Angreifer haben ihre Spielweise geändert. Sie als Verteidiger verharren oft noch in starren Konzepten und setzen eher auf Blocken als auf schnelles Verfolgen. Dadurch wird die IT-Sicherheit im Unternehmen als „Verhinderer“ wahrgenommen, die neue strategische Projekte oder die Einführung von neuen Technologien blockiert. Es gibt aber auch engagierte und innovative Mitarbeiter aus dem Bereich IT-Sicherheit, welche die Problematik erkannt und längst verstanden haben, dass ein organisationsweites Umdenken notwendig ist. Diese fühlen sich in starren Strukturen oft nicht gehört und verstanden, verlieren die Motivation und verlassen schlimmstenfalls das Unternehmen.

Am Ende ist die Verwunderung speziell in der Geschäftsführung oft groß, wenn es dann doch zu einem Cybervorfall kommt, obwohl doch alle Sicherheitsstandards und Compliance-Vorschriften eingehalten wurden und sogar ein Audit erfolgreich bestanden wurde.

Es bedarf einer völlig veränderten Sichtweise, in dem die IT-Sicherheit eine Risiko-orientierte Fokussierung bekommt und ihre Rolle als „Enabler“ für das Business wahrnehmen kann. Dabei gilt es, etablierte Konzepte und Sicherheitsvorschriften nicht einfach „über Bord“ zu werfen, sondern vielmehr darauf aufbauend organisationsübergreifend die Fokussierung zu verändern.

Umlernen – mit dem richtigen Fundament und dem richtigen Trainer

Analog zum Fußball müssen sich Unternehmen, Krankenhäuser oder Behörden nun auf eine neue Spielweise einlassen und organisationsübergreifend ein gemeinsames, Risiko-orientiertes Verständnis schaffen, nach dem sich zukünftig das Denken und Arbeiten ausrichtet.

Eine veränderte Fokussierung der IT-Sicherheit ist dementsprechend kein Projekt, sondern ein stetiger Prozess. Dazu braucht es ein auf die jeweilige Organisation abgestimmtes Konzept und eine Kombination aus mehreren Maßnahmen:

- Schaffen Sie bei der Unternehmensführung die notwendige Sensiblisierung, Dringlichkeit und den Willen in IT-Sicherheit zu investieren, um den Wandel voranzutreiben.

- Generieren Sie ein organisationsübergreifendes Verständnis, um die richtige Fokussierung vorzunehmen und alle ins Security-Boot zu bekommen

- Analysieren und bewerten Sie die reale Sicherheitslage Ihrer Einrichtung. Entwickeln Sie Sicherheitsziele und nutzen Sie externes Fachwissen und Tools, um die aktuelle Umgebung zu verstehen und dann gemeinsam die Sicherheitsarchitektur für die Zukunft zu entwickeln.

- Achten Sie darauf, einen schnellen Mehrwert zu bekommen. Verifizieren und testen Sie Tools, die einfach zu implementieren sind und große Sicherheitslücken abdecken, so dass Sie ihre Ziele schnell erreichen und gleichzeitig schnelle Ergebnisse vorweisen können.

- Denken Sie “Cloud Smart”. Cloud-Sicherheit und Cloud-Apps können Ihnen helfen, Dinge schneller zum Laufen zu bringen und einfacher zu verwalten, aber sie können teuer werden und sind vielleicht nicht für jede Situation die richtige Lösung. Wägen Sie Ihre Optionen ab und stellen Sie sicher, dass Ihre Wahl in Ihren langfristigen Plan für die Sicherheitsarchitektur passt.

- Verlangen Sie Integration und Automatisierung. Eigenständige oder schwer zu integrierende Sicherheitstools haben keinen Platz mehr. Jedes Tool, das Sie Ihrer Umgebung hinzufügen, sollte sich nahtlos integrieren und einfach zu verwalten sein, mit Einblick in Ihre Umgebung und der Möglichkeit, bei Bedarf schnell zu handeln.

- Verifizieren Sie genau, welche zukünftigen operativen Fähigkeiten selbst erbracht werden sollen/können und wo ein managed Service nicht mehr Sinn macht.

Als Ihr Partner für Technologielösungen stehen wir Ihnen gemeinsam mit unseren Partnern auch als „Trainer“ und „Coach“ auf vielfältigste Art und Weise zur Verfügung, damit Sie in Zukunft jedem „Gegner“ besser gewachsen sind und ihr Spielsystem flexibel anpassen können.

Mehr dazu erfahren Sie hier:

So treiben wir Digitalisierung voran

und natürlich in meinem nächsten Teil dieser Blog-Serie