6. Blog der Serie: IT-Sicherheit neu denken

Die Erkenntnis, dass es niemals einen 100%-igen Schutz gegen Cyberangriffe geben kann, sollte inzwischen jedem klar sein – und trotzdem wird leider allzu oft noch immer der Fokus der IT-Sicherheit fast ausschließlich auf die Umsetzung von Compliance-Vorschriften und den entsprechenden obligatorischen Schutzmaßnahmen gelegt. Dabei sollte der Fokus gleichermaßen auf die unternehmensweite proaktive Gefahrenerkennung und -abwehr gelegt werden.

Das BSI warnt z.B. noch immer davor, dass eine deutliche Zunahme erfolgreicher Ransomware-Angriffe zu beobachten ist. Es kursieren laut BSI voll funktionsfähige Exploit Frameworks, die anfällige MS-Exchange Server angreifen oder bereits angegriffen haben. Selbst wenn die IT-Abteilung inzwischen die bereitgestellten Sicherheitsupdates eingespielt hat, so kann es trotzdem sein, dass die Angreifer längst im Netzwerk unentdeckt unterwegs sind und es nur eine Frage der Zeit ist, bis der offensichtliche Schaden eintritt.

Wenn nun z.B. die Geschäftsführung von dem IT-Sicherheitsbeauftragten wissen möchte, ob es bereits Auffälligkeiten in der eigenen IT gibt, die darauf hinweisen, dass die Angreifer bereits die MS Exchange Sicherheitslücke ausgenutzt haben und dementsprechend ein großes Unternehmensrisiko besteht, so stellt dies die IT-Abteilung heute meist vor große Probleme. Oft bleiben nur aufwändige und punktuelle Auswertungen von Log-Dateien von z.B. Firewalls, da keine ausreichenden Fähigkeiten der proaktiven Gefahrenerkennung und -abwehr etabliert sind.

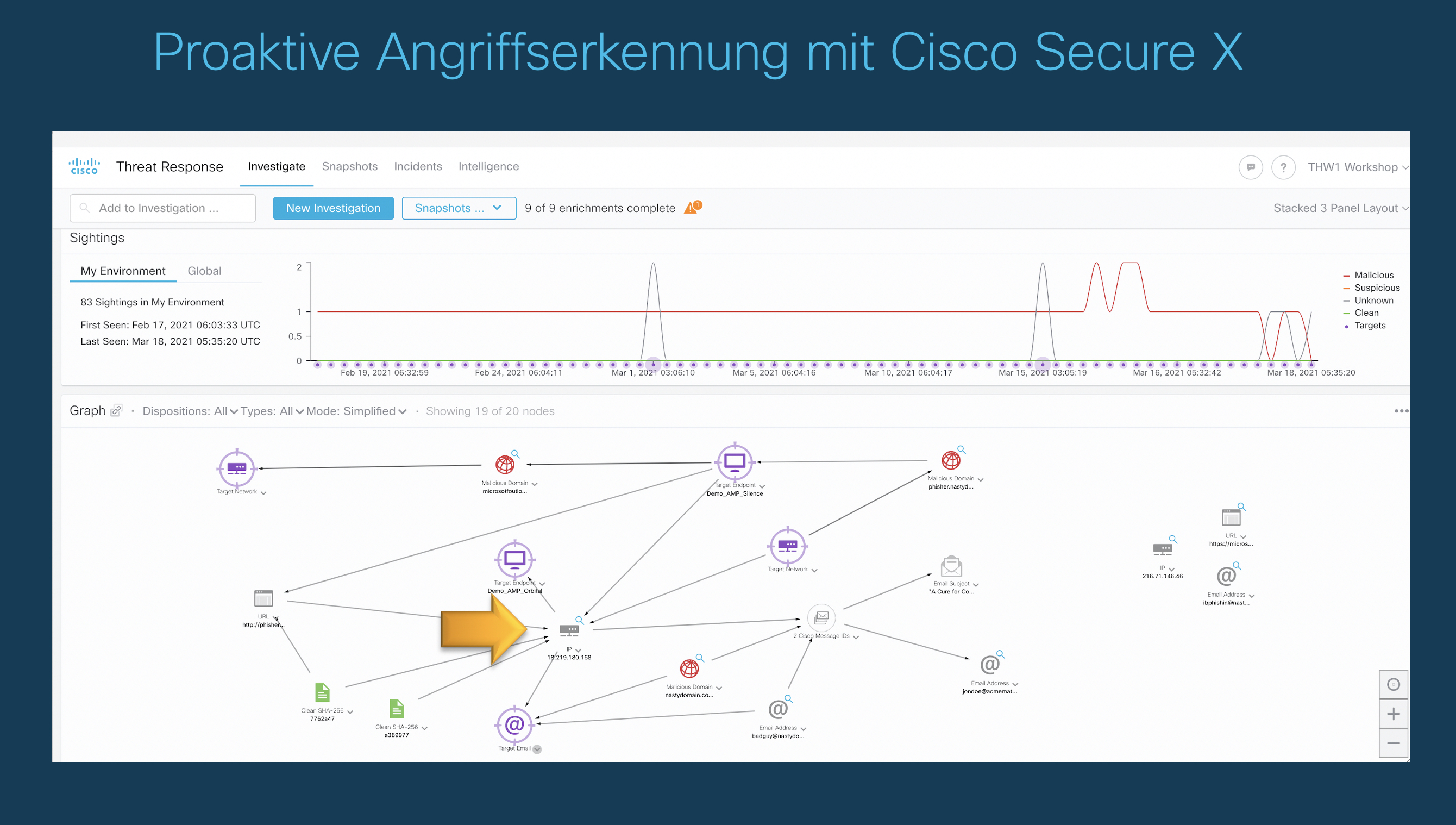

Mit Cisco Secure X als “extended Detection & Response” Plattform dauert die Beantwortung solcher Fragen nur wenige Minuten. Im Idealfall finden sich keine Hinweise und Auffälligkeiten zur großen Freude aller.

Sollte allerdings die automatische Suche nach Auffälligkeiten einen oder mehrere Treffer ergeben, so bekommt man direkt ein komplettes „Lagebild“ inklusive Abhilfemaßnahmen zur Gefahrenabwehr.

Auch wenn das Eindringen der Angreifer nicht vermieden werden konnte, so konnte in diesem Beispiel zumindest die Bedrohung frühzeitig entdeckt werden, bevor überhaupt ein Schaden entstanden ist.

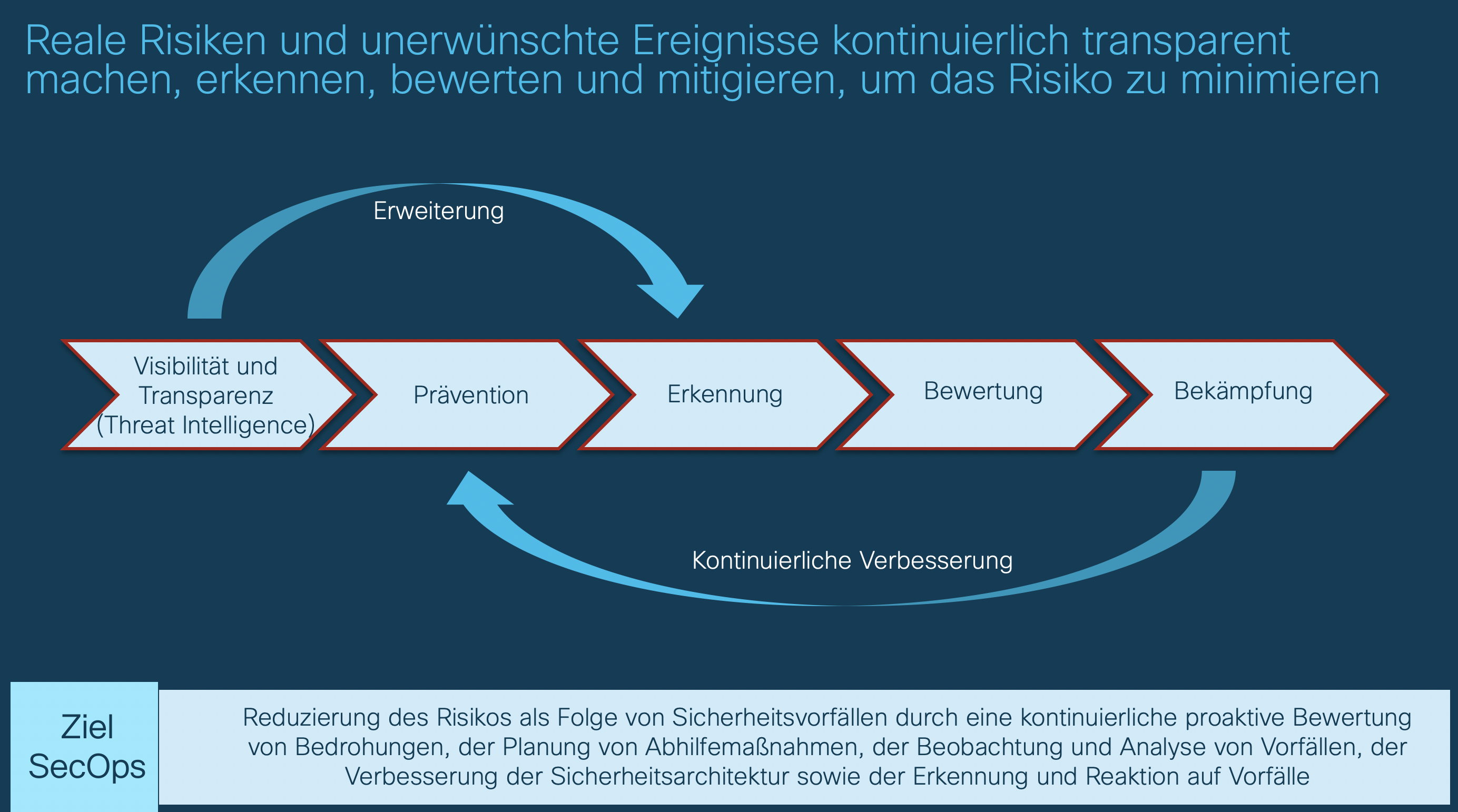

Solche Fähigkeiten der proaktiven Gefahrenerkennung und -abwehr gilt es natürlich nicht nur zur Beantwortung von Anfragen aus der Geschäftsführung zu etablieren. Das übergeordnete Ziel ist es reale Cyberrisiken und unerwünschte Ereignisse kontinuierlich transparent zu machen, zu erkennen, zu bewerten und entsprechend zu reagieren, um das Unternehmensrisiko durch Cybervorfälle zu minimieren. Eine xDR Plattform wie Cisco Secure X liefert dazu die notwendigen technischen Fähigkeiten und reduziert den operativen Aufwand im Vergleich zu herkömmlichen Methoden um ein Vielfaches. Durch die angriffszentrische ganzheitliche Betrachtung gelingt es außerdem eine organisationsübergreifende Zusammenarbeit bei der Bedrohungsabwehr zu etablieren und Erkenntnisse daraus zur kontinuierlichen Verbesserung der Schutzmaßnahmen abzuleiten und umzusetzen.

Fazit: Die Zeit, in der die IT-Mitarbeiter durch mühseliges Auswerten von Log-Datein oder Produkt-spezifischem Alarmmeldungen ohne jeglichen Kontext versuchen eine Bedrohungserkennung und -abwehr zu erreichen sollte der Vergangenheit angehören. Leider stelle ich immer wieder fest, dass vielen Mitarbeitern in der IT die Vorstellung fehlt, was heute in der Bedrohungserkennung und -abwehr der sogenannte „Stand der Technik“ ist und welche Mehrwerte z.B. Cisco Secure X als xDR Plattform bringen kann.

Oft reicht eine kurze Demo, um zu verstehen, was „Stand der Technik“ heute ist und welche Mehrwerte erzielt werden können.