Jetzt schnell denken: Nyetya ist bereits da – Neue Ransomware-Variante bedroht Unternehmensnetzwerke

2 min read

WannaCry ist gerade aus den Medien verschwunden. Nun drängt sich mit aller Macht das nächste Ransomware-Thema mit einer neuen und gefährlichen Variante in die Schlagzeilen – diesmal lautet die Gefahr Nyetya, die für Netzwerke weltweit verheerend ist. Was bedeutet dies? Es bedeutet, dass Angreifer nicht aufgeben. Vielmehr denken sie darüber nach, wie sie Malware noch schädlicher machen und diese permanent weiterentwickeln können. Und das müssen Sie auch!

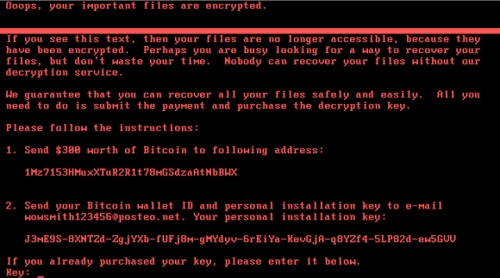

Nyetya ist äußert listig, da es den Master-Boot-Record (wie ein Inhaltsverzeichnis für eine Festplatte) eines Computers verschlüsselt. Und das ist nicht gut. Sobald es ein System betritt, verwendet es drei Möglichkeiten, sich automatisch in einem Netzwerk zu verbreiten, von denen eine die bekannte Eternal Blue-Schwachstelle ist, die WannaCry auch verwendet hat. Sehen Sie sich daher diesen Cisco Expert Talk an, um mehr darüber zu erfahren, wie Angriffe wie WannaCry und Nyetya passieren.

Einige Infektionen können sogar mit einem vertrauten Steuer-Accounting-Software-Paket verbunden sein, um initial den Fuß in Ihr Netzwerk zu bekommen. Um eine erstklassige, eingehende Analyse von Nyetya zu erhalten, schauen Sie sich unseren Blog von Cisco‘s Security Bedrohungs-Intelligence-Team TALOS an. Hier sehen Sie, wie die Ransomware funktioniert und wie Sie sich davor schützen können. Über die letzten Jahre sind Cyberkrimelle leider sehr innovativ geworden, um Schaden anzurichten. Egal ob Phishing-E-Mails, Netzwerk-Schwachstellen oder Malvertising. Die Kriminellen decken das ganze Spektrum von Cyberattacken ab.

Wir betonen sein Jahren die Notwendigkeit eines ausreichenden Schutzes von Netzwerken. In diesem Zusammenhang ist es daher wichtig zu verstehen, wie Ransomware funktioniert. Daher brauchen Sie das richtige Team und Ressourcen, um große Technologie zu unterstützen, um auf ein Worst-Case-Szenario reagieren zu können.

Diesem Denken entspringt die Ransomware Defense-Lösung. Eine Reihe von getesteten Produkten, die den Schutz von DNS-, Endpoint-, E-Mail -und Netzwerk-Sicherheit gewährleistet.Nicht zu vergessen die obligatorische Public-Service-Botschaft für gute IT-Praktiken: Priorisieren Sie das Patching Ihrer Systeme, um das Sicherheitsrisiko zu reduzieren. Während Sie das tun, vergessen Sie auch bitte nicht das Backup von Schlüsseldaten als fundamentalen Bestandteil ihres Sicherheitsprogramms.

Angriffe wie diese werden immer wieder passieren, und Hacker werden ihre Techniken weiterentwickeln, um Ransomware schneller zu verbreiten und sie rentabler zu machen. Auch wenn Sie diesmal einer der Glücklichen waren, stellen Sie in Zukunft sicher, dass Sie alle Vorkehrungen treffen, damit Sie Ihre Chancen das nächste Opfer zu sein minimieren. Dieses Rennen wollen Sie sicher nicht verlieren. Mehr Infos finden Sie hier.