Verschlüsselung mit hoher Bandbreite

Vor knapp drei Jahren hatte ich bereits einen Blog mit dem Titel “Verschlüsselung mit hoher Bandbreite beisst sich nicht (mehr)” geschrieben – und darin die Reise von Ethernet und 10Mbps Half-Duplex bis hin zu 400Gbps beschrieben und die Möglichkeiten für Verschlüsselungen mit hoher Bandbreite mit der ESP-200X und dem ASR1000. Mit der ESP-200X waren IPSec Verbindungen bis 100+Gbps möglich, was ein enormer Schritt war und in der Zwischenzeit von einigen Kunden auch genutzt wird.

Wo stehen wir denn heute, knapp drei Jahre später ?

Das Rad der Entwicklung dreht sich stetig weiter und in der Informatik erst recht schnell.

Cisco hat das Thema Verschlüsselung mittlerweile neben dem Router auch in die Switching Hardware integriert, aber mehr dazu in diesem Blog.

High Performance Encryption mit dem Router

Im Routing-Bereich gibt es seit dem 6. Februar ein neues, dickes Kaliber am Start, was die Verschlüsselung mit hoher Bandbreite angeht – der Catalyst 8500-20X6C ist da.

Dieser Router bietet eine hohe Anzahl an Interfaces, nämlich 20x 1/10 sowie 6x 40/100Gbps Ports an, die alle gleichzeitig benutzt werden können.

Die Bezeichnung des Gerätes deutet dies übrigens schon an im Namen – C8500-20X6C steckt:

- C8500 = Geräte Familie -> Catalyst 8500

- 20X = 20 Ports 1/10Gbps

- 6c = 6 Ports 40/100Gbps

Des Weiteren bietet der Router eine neue Flughöhe an Bandbreiten und sticht die ältere ESP-200X locker aus, denn es werden bis zu 500+Gbps Routing Performance und bis zu 400+Gbps Encryption Performance mit IPSec im Autonomous sowie bis zu 350+Gbps im SD-WAN mode erreicht !

Das nächste (kleinere) Modell der Catalyst 8500 Familie, der C8500-12X4QC erreicht im Vergleich dazu “nur” 197Gbps im Autonomous Mode, resp. 96Gbps im SD-WAN Mode. Der neue Catalyst 8500 ist somit um Faktoren höher in der Performance als das bisher schnellste C8500 Modell.

War vor drei Jahren der ASR1006 oder 1009 mit der ESP-200X mit einer IPSec Performance von 130+Gbps state-of-the art, können wir nun diesen Wert auf 400+Gbps erhöhen. Zusätzlich zu IPSec wird auf dem C8500 auch noch MacSec WAN in Hardware und somit linerate unterstützt.

Hier sind die entsprechenden Informationen zum neuen C8500-20x6C zu finden:

High Performance Encryption mit dem Catalyst Switch

Zu Beginn des Blogs hatte ich erwähnt, dass Cisco das Thema Verschlüsselung neben den Routern auch in die Switches integriert hat, was ist denn damit genau gemeint? Dass Geräte wie die Catalyst 3650/3850 oder auch die kleineren Catalyst 3560CX bereits MacSec LAN (IEEE802.1AE) unterstützten, ist ja nicht neu. Diese L2 basierende Verschlüsselung ist seit Jahren auf der Hardware sowohl mit 128 als auch mit 256bit Schlüsselstärke verfügbar und dies hat sich auch mit den neueren Catalyst 9000 Modellen nicht geändert. Was ist also neu?

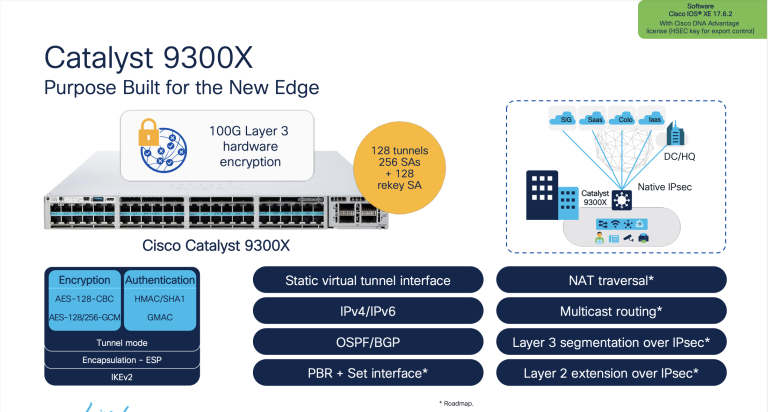

Cisco hat als Hersteller mit eigener ASIC Entwicklung beim UADP ASIC das Thema Encryption in die Hardware aufgenommen und seit der letzten Generation eine Security-Erweiterung in die ASICs integriert. Modelle wie der Catalyst C9300X, C9400X, C9500X, and C9600X bieten neben MacSec neu nun auch IPSec Unterstützung – und dies mit bis zu 100Gbps Performance! Der entsprechende ASIC hat darum als Zusatz auch “sec” im Namen (z.B. ist beim Catalyst 9300X der UADP ASIC 2.0sec verbaut).

Somit ja – nun können auch Cisco Switches mit geeigneter Hardware für IPSec Verschlüsselungen eingesetzt werden, nicht nur Router!

Dies scheint auf den ersten Blick etwas absurd, denn wer möchte im LAN mit IPSec Verschlüsselungen arbeiten, zumal MacSec ja wesentlich schlanker, L2 basierend und linerate bis mittlerweile 400Gbps daherkommt und auch auf allen Catalyst 9k Switches zur Verfügung steht?

Die Antwort ist – es gibt durchaus Verwendungszwecke dafür:

Der Switch kann verschlüsselte Verbindungen mit hoher Bandbreite in Lokationen wie abgesetzten Branches/Campus/DCs aufbauen (Site-to-Site VPN), oder zu Security Cloud-Services wie Umbrella SIG, oder zu einer Colocation Site. Vorher waren immer zwei Geräte nötig, der Switch, der ohnehin da war, und ein Router, der für die IPSec Verschlüsselung zuständig war. Waren ausserdem hohe Bandbreiten nötig, war der Router nicht gerade klein und kostete Geld, dies ist damit nun hinfällig geworden.

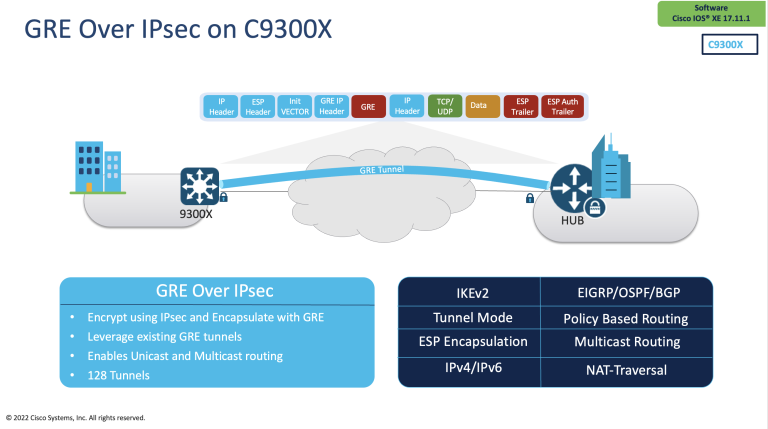

Wie steht es um Dienste wie Multicast, die nativ nicht über IPSec übertragen werden können? Bisher war der Router auch noch vonnöten, um mit einem GRE Overlay im IPSec Tunnel die Multicast Pakete transportieren zu können – die gute Nachricht – auch das ist mit dem Switch ab IOS-XE 17.11.1 möglich.

Ein weiterer Einsatzzweck wäre eine verschlüsselte Fabric, die über eine IP-Wolke gespannt werden kann, z.B. in Form einer EVPN VXLAN Fabric die als EVPN over IPSec ein verschlüsseltes Overlay herstellen kann. Auch hier bietet der Switch mit seiner hohen IPSec Performance ideale Möglichkeiten.

Informationen rund um die Encryption-Fähigkeiten der Catalyst Switches:

- IPSec auf dem Catalyst 9000 mit DNA-Center

- Cisco Live Präsentation rund um Sicherheitsaspekte der Cisco Produkte, inklusive IPSec

Fazit:

Neu bietet der Catalyst 8500-20x6C ein um Faktoren höheren Encryption Durchsatz als noch die Plattformen von vor drei Jahren, aber natürlich steht auch die Entwicklung nicht still und das ist somit ein evolutionärer Schritt.

Wirklich interessant scheint mir jedoch die Tatsache, dass Catalyst Switches mit IPsec ein Feature erhalten haben, das bis dato nur Firewalls oder Routern vorbehalten waren. Mit diesem Ansatz sind sehr interessante Design-Möglichkeiten gegeben und im Idealfall kann auch gutes Geld eingespart werden, da auf Router verzichtet werden und allenfalls Switches diese Funktion übernehmen können.

Um die Frage gleich vorwegzunehmen – ist auf einem Catalyst 9000 Switch damit nun auch SD-WAN, DMVPN, Get-VPN oder Flex-VPN möglich?

Die Antwort ist nein, dazu wird weiterhin ein Router benötigt.