多様化する Necurs のポートフォリオ

エグゼクティブ サマリー

Necurs ボットネットは世界最大級のスパム ボットネットです。ここ数年は、主に Locky ランサムウェアおよび Dridex の配布に使用されています。今年初め、私たちは Necurs ボットネットが一見インターネットから姿を消し、同時に大量発生していた Locky マルスパムが大幅に減少した状況について書き![]() ました。Talos は最近になって、Necurs ボットネットを起源とするスパムメールの著しい増加を確認しました。これは、Necurs ボットネットが再び息を吹き返したことを意味していますが、その動きは有害な添付ファイルでマルウェアを配布するというよりはむしろペニー ストック(安値で取引される小型株)の株価を操作しようとする「パンプアンドダンプ」メッセージに再び切り替わっているように見えます。大量のパンプアンドダンプ メールの送信に Necurs が使用されるのは、これが初めてではありません。これらのキャンペーンに関連した以前のテレメトリ データを分析したところ、Necurs ボットネットがインターネットから姿を消した少し前の 2016 年 12 月 20 日に同様のキャンペーンを確認しました。マルウェア配布からのこの戦略的な分岐は、このボットネットを経済的に活用しようとする攻撃者の手口が変化していることを表しています。

ました。Talos は最近になって、Necurs ボットネットを起源とするスパムメールの著しい増加を確認しました。これは、Necurs ボットネットが再び息を吹き返したことを意味していますが、その動きは有害な添付ファイルでマルウェアを配布するというよりはむしろペニー ストック(安値で取引される小型株)の株価を操作しようとする「パンプアンドダンプ」メッセージに再び切り替わっているように見えます。大量のパンプアンドダンプ メールの送信に Necurs が使用されるのは、これが初めてではありません。これらのキャンペーンに関連した以前のテレメトリ データを分析したところ、Necurs ボットネットがインターネットから姿を消した少し前の 2016 年 12 月 20 日に同様のキャンペーンを確認しました。マルウェア配布からのこの戦略的な分岐は、このボットネットを経済的に活用しようとする攻撃者の手口が変化していることを表しています。

詳細情報

2017 年 3 月 20 日、Talos チームは Necurs ボットネットが送信元と思われるスパム メッ セージの著しい増加に気づきました。興味深いことに、これらのメッセージのテーマは見慣れていた Necurs のテーマ、つまり、Locky ランサムウェア ファミリやネットバンキングを狙ったトロイの木馬 Dridex の主要な配布メカニズムとは異なっていました。通常、Locky や Dridex に関連する電子メール キャンペーンは取引通知を装い、発送通知、自動決済取引通知などが含まれているように見せます。この特定のキャンペーンでは、悪意のあるサーバへのハイパーリンクや有害な添付ファイルは含まれておらず、まもなく株価が上昇する特定の証券コード($INCT)に関する単なる株価情報アラートであることを主張します。

メッセージは、これが逃すことのできない絶好の機会であるとユーザに思わせるように構成されています。手っ取り早く稼ぐ昔ながらの方法を使った作戦です。まず、メールは簡単な挨拶から始まります。

「最後の特別版ニュースレターでホットな株式のヒントをお送りしてから久々のご案内となります。」

それから、InCapta Inc($INCT)が 1 株あたり 1 ドル 37 セントで DJI (ドローン会社)に買収されること、そしてこれがマンハッタンの M&A 企業の同僚から得た情報に基づいていることを主張します。DJI が InCapta の買収を進める理由を次のように説明します。

「InCapta は、犯罪現場、車の衝突事故現場、山火事の現場など関心のある現場に飛行可能な最初の独立したドローンを開発したことでドローン業界に大きな変革をもたらしました。」

それから次のように続けます。

「ドローンのネットワークをクラウドに接続し、複雑なアルゴリズムによってインシデントの発生後すぐに効率よくドローンを目的地まで飛行させることができます。」

「この方法を使えば、ドローンを所有するメディア支局は、いち早く現場に向かい、独占生中継をストリーミング配信できます。」

緊急性を出すため、買収は 3 月 28 日に発表されることに言及し、そして「多額の利益」を確保するためには 1 株あたりの増加額が 20 セントに到達する前に購入することを提唱し、買い制限を設定することを提案します。これを一層緊急のものにするため、DJI が現在の価値の 1,000 % を支払う予定であると主張し、その理由を次のように説明します。

「これには世界のニュース放送を文字通り変える可能性があります。DJI(世界で最も有名なドローン メーカー)はこのテクノロジーに可能性を見い出しているため、買収にあたって 1 株あたり 1 ドル 37 セント支払うこともいとわないとしています。金曜日の終値からさらに 1,000 % を超える増額です。」

図 1:サンプル メッセージ

メール キャンペーンでは一般的ですが、これらのメッセージは大量に送信されました。3 月 20 日の午前中だけで何万というメールが確認されています。シスコの電子メール テレメトリ分析では、Necurs がインターネットから姿を消していた時期と比較して、メールの数に明らかな変化が見られます。メッセージの数が増加した反面、スパム キャンペーン自体の継続時間は短く、ほとんどのメッセージがたった 2 ~ 3 時間の間に送信されています。

問題の証券コードはモバイル アプリ開発会社の InCapta Inc. に関連付けられています。この株価の取引数は著しく増加しています。この特定のスパム キャンペーンを分析していると、取引された株の数が 100 万件を超えていることがわかりました(その日の合計数は 450 万件を超える)。これは平均的な株の取引数に比べて指数関数的な増え方です。

図2:$INCT の基本情報(Google Finance)

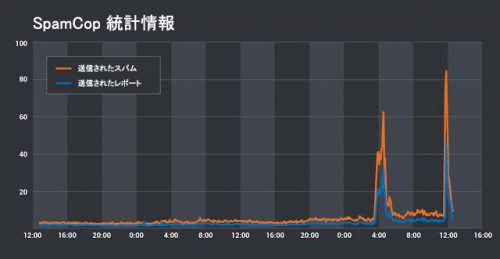

この最初のキャンペーンを分析してすぐ後に、SpamCop テレメトリでスパム キャンペーンの 2 つめの急激な増加を観測しました。

図3:SpamCop の統計情報

興味深いことに、スパムメールが大量に送信された第 2 のピーク時には株価も上昇していました。この 2 回目の電子メール キャンペーンは最初のキャンペーンに非常に似ていたものの、件名と本文がわずかに違っていました。

図4:2 回目のサンプル メッセージ

過去の Necurs キャンペーン

2016 年 9 月 21 日、Talos は『勢いを増すスパム![]() 』というタイトルのブログで、2016 年の夏に増加した Necurs のスパムメールについて詳しく書きました。これらの電子メールのほとんどが Dridex

』というタイトルのブログで、2016 年の夏に増加した Necurs のスパムメールについて詳しく書きました。これらの電子メールのほとんどが Dridex![]() または Locky

または Locky![]() マルウェアの亜種を配布するもので、世界中の受信ボックス宛てに毎日何百万というメッセージを配信していました。

マルウェアの亜種を配布するもので、世界中の受信ボックス宛てに毎日何百万というメッセージを配信していました。

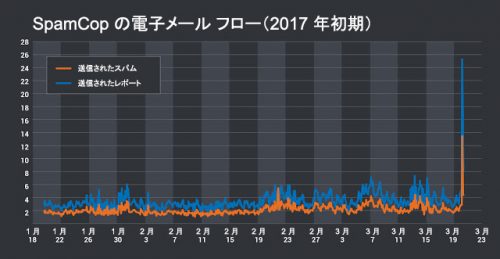

しかし、2016 年 12 月後半にこのメール フローは突然止まり![]() 、Necurs インフラストラクチャの通常のフローの半分以下まで減少しました。このダウンタイム期間中にシスコのスパム ブロック リストに入っていたアドレスは平均 5 万件でした。ブロック対象のアドレスは、これらの新しいキャンペーン期間中は 15 万件に急激に増加しました。この急激な増加は最初に説明した 2017 年 3 月 20 日の電子メール数を反映しており、以下のグラフに表れています。

、Necurs インフラストラクチャの通常のフローの半分以下まで減少しました。このダウンタイム期間中にシスコのスパム ブロック リストに入っていたアドレスは平均 5 万件でした。ブロック対象のアドレスは、これらの新しいキャンペーン期間中は 15 万件に急激に増加しました。この急激な増加は最初に説明した 2017 年 3 月 20 日の電子メール数を反映しており、以下のグラフに表れています。

図5:SpamCop![]() の電子メール フロー(2017 年初期)

の電子メール フロー(2017 年初期)

しかし、Necurs はこれまでにパンプアンドダンプ スパムを送信したことがあったでしょうか。(ボットネットの活動が減少した)沈黙期間へと至った 2016 年初期の摘発![]() より前に、Necurs は異なる株式操作詐欺メッセージを頻繁に送信していました

より前に、Necurs は異なる株式操作詐欺メッセージを頻繁に送信していました![]() 。一番最近のダウンタイムが始まる少し前の 2016 年 12 月 20 日に、Talos では中程度の量の株式操作メールがシスコのデータ ソースから送信されていることを確認しました。これらの詐欺メールは受信者に $SWRM の株を購入することを強く要求し、その件名には以下のようなものがありました。

。一番最近のダウンタイムが始まる少し前の 2016 年 12 月 20 日に、Talos では中程度の量の株式操作メールがシスコのデータ ソースから送信されていることを確認しました。これらの詐欺メールは受信者に $SWRM の株を購入することを強く要求し、その件名には以下のようなものがありました。

- 「クリスマスまでに倍以上に上昇する株式をお探しですか。今すぐお読みください」

- 「この株式はクリスマスの前に 4 倍に上昇します。今が買い時です!」

この 12 月 20 日のキャンペーンのメール ヘッダーと属性は 3 月 20 日のキャンペーンと似ています。これは、つまり 12 月 20 日のキャンペーンもまた Necurs の仕業であることを意味します。似ている属性の中に、パンプアンドダンプ キャンペーンのメールで確認された X-PHP-Originating-Script ヘッダーがあります。

- X-PHP-Originating-Script: 1001:Sendmail.php

このヘッダーは、Locky と Dridex を配布した 2016 年の大量マルウェア キャンペーン中に送信されたメールには存在しません。これにより、Necurs のサービスとインフラストラクチャの間に見られる舞台裏の違いが明らかになりました。その一方で、両方のキャンペーン タイプが同じ受信者を共有しています。これはつまり、クライアントの要求するサービスに関わらず、Necurs のオペレータが共有の電子メール アドレスのデータベースを使用している可能性を意味しています。

まとめ

Necurs は、攻撃者が徐々に自らのコントロール下でシステムの収益化に使用する戦略と手段を変えられることを示した好例です。Necurs のようなボットネットは Talos が継続して活動および攻撃テクニックの変化を監視していくうえで 1 つの方向性を示してくれます。脅威が変化と進化を続ける限り、Talos は進化し続ける脅威環境を監視し続け、当社のお客様が新しい脅威から確実に保護されるように努めてまいります。

Talos は、利用目的を問わず Necurs が再び活動を始めたと思われる兆候を監視し続けます。

カバレッジ

お客様がこの脅威を検出してブロックできる別の方法を以下に記載します。

E メール セキュリティ![]() は、キャンペーンの一環として攻撃者が送りつける悪意のある電子メールをブロックします。

は、キャンペーンの一環として攻撃者が送りつける悪意のある電子メールをブロックします。

本稿は 2017年3月20日に Talos Group![]() のブログに投稿された「Necurs Diversifies Its Portfolio

のブログに投稿された「Necurs Diversifies Its Portfolio![]() 」の抄訳です。

」の抄訳です。

Tags: