攻撃者に立ち向かうには団結を:2016 Cisco ASR から見えてきた現状

この記事は、マネージド セキュリティ デリバリ部門のマネージャーである Martin Nystrom によるブログ「Link Arms Against the Attackers: Observations from the 2016 Cisco ASR」

(2016/1/26)の抄訳です。

2007 年に何があったか、ご記憶でしょうか。この年、地下経済はその勢力を拡大し始めましたが、自らのインフラストラクチャの制御に使用していたのは簡単なプロトコルとサブネットの静的な範囲でした。シスコが最初の年次セキュリティ レポート(ASR)を公開したのも、この年です。それから 9 年が経ち、サイバー脅威が一層声高に迫り来る一方で、攻撃者や脅威の手の内が明らかになったことは、今年のレポート公開時に John の記事により認識を新たにしたとおりです。

あれから変わったこと

- 攻撃者は、インフラストラクチャを大幅に高度化し、暗号化や難読化といった検出を逃れるための技術を取り入れ、ランサムウェア

により収益源の多様化を実現しました。

により収益源の多様化を実現しました。 - 防御側は、サイバー脅威インテリジェンスを共有しています。また、セキュリティ環境に対して可視化と管理を可能にし、インテリジェンスとコンテキストを与える、統合された脅威防御アーキテクチャの必要性を認識しつつあります。現在では、ネットワークからエンドポイントやクラウドをカバーし、俯瞰的な視点と迅速な脅威の軽減でセキュリティ領域を防御する、広範なセキュリティ製品ポートフォリオが利用可能です。

2007 年当時、経営者や利害関係者に対して、蔓延する進化したサイバー脅威から組織を保護するために行っている対策について、どこまで実証してみせる必要があるのかは予想できなかったでしょう。今年の ASR によれば、回答者の 92 % は、将来、規制当局や投資家が、サイバーセキュリティ リスクの影響度に関するより多くの情報を企業側が提供することを期待するようになると考えています。ビジネス リーダーは、投資家や規制当局が、その他のビジネス機能について質問するのと同様にセキュリティ プロセスについてもより厳しい質問を投げかけてくると予想しています。

推奨事項

説明責任を果たし、セキュリティ環境を最大限に活用するには、以下の 3 項目を重点的に進めてください。

- TTD の測定と短縮:すべての脅威を阻止するつもりはなくても、早期に停止できれば、キル チェーン上を進行しようとする攻撃者を食い止めることは可能です。検出時間(TTD – 不明なファイルが最初に観察されてから脅威が検出されるまでの時間)を短縮することに注力してください。24 時間年中無休のモニタリングと、検出された脅威を規律に基づき専門知識に従って取り扱うことが需要です。

- 暗号化への対応:データ分析

を導入することにより、暗号化や難読化、ソーシャル メディアに紛れ込む攻撃を捕捉してください。バック チャネルの検出には、Cisco NetFlow および異常検出を使用します。

を導入することにより、暗号化や難読化、ソーシャル メディアに紛れ込む攻撃を捕捉してください。バック チャネルの検出には、Cisco NetFlow および異常検出を使用します。 - インシデント対応の計画:セキュリティ侵害を検出したときは、対処の内容、データの取り扱い、脅威の軽減、必要な場合に応じて専門家および法務関連の支援を要請する方法について把握しておく必要があります。組織における専門知識の活用は増加傾向にあり、2015 年には、インシデント対応をアウトソーシングする組織は前年から 7 % 増加して 42 % に上りました。

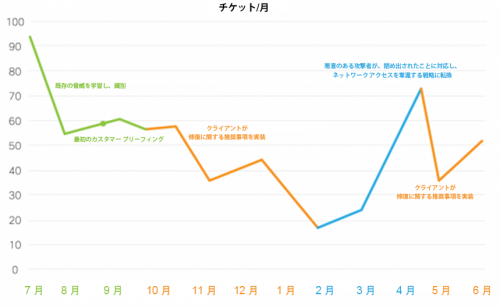

シスコ マネージド セキュリティ導入後の 1 年

サイバー攻撃を絶滅させることはできませんが、キル チェーン上にいる攻撃者を押し戻し、攻撃を素早く軽減することはできます。シスコのActive Threat Analytics(ATA)![]() チームは、多様な分野で多くのお客様にサービスを提供しています。そのようなお客様の 1 つである、世界規模の銀行では、セキュリティ侵害が発生すると、ATA が四半期ごとのエグゼクティブ レビューで対処方法を提供し、管理が強化され、有効なセキュリティ侵害が減少するという、追いつ追われつの関係が見られます。時間の経過に伴い、侵害の数は減少し、好循環であることは明らかです。

チームは、多様な分野で多くのお客様にサービスを提供しています。そのようなお客様の 1 つである、世界規模の銀行では、セキュリティ侵害が発生すると、ATA が四半期ごとのエグゼクティブ レビューで対処方法を提供し、管理が強化され、有効なセキュリティ侵害が減少するという、追いつ追われつの関係が見られます。時間の経過に伴い、侵害の数は減少し、好循環であることは明らかです。

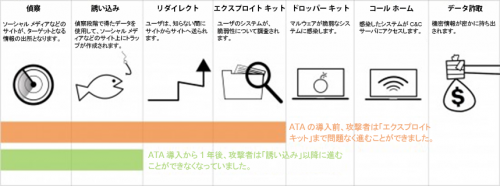

Active Threat Analytics チームは、各攻撃の平均深度を分析し、ATA 導入前に比べて、攻撃者には一貫性のある進展が見られなくなっていることを実証することができました。これは、キル チェーンの完了を阻むという意味で、実質的な進展です。

このお客様のプライベート ネットワークには悪意のあるソフトウェアがインストールされかねないエンドポイントの脆弱性がありましたが、Cisco は、キル チェーンを進む攻撃者を押し戻すことで、この脆弱性が捕捉されることを阻止しました。

まとめ

私たちはチームの一員です。セキュリティ担当幹部は、専門家によるセキュリティ サービスと団結し、攻撃者を押し戻してください。戦略的な指針を提供できるセキュリティ サービスを選択することで、セキュリティの管理と計画に関する厳しい質問への備えも万全になります。セキュリティ インテリジェンスを活用し、セキュリティ運用の可視性を充実させ、専門家によるインシデント対応により厳しい質問に備える。これこそが、最高のサービスといえるでしょう。

Tags: